- Home

- xác thực 2 yếu tố

- Cách Tránh Bị Đánh Cắp 2FA Bằng Phishing Khi Dùng Tài Khoản Crypto: Dấu Hiệu, Bẫy Giả Mạo Và Cách Phòng Ngừa

Cách Tránh Bị Đánh Cắp 2FA Bằng Phishing Khi Dùng Tài Khoản Crypto: Dấu Hiệu, Bẫy Giả Mạo Và Cách Phòng Ngừa

Bị đánh cắp 2FA bằng phishing khi dùng tài khoản crypto là rủi ro có thật, vì kẻ tấn công không nhất thiết phải “phá” lớp bảo mật, mà thường lừa người dùng tự đưa mã xác minh, mật khẩu hoặc phiên đăng nhập cho chúng. Nói cách khác, vấn đề không nằm ở việc xác thực 2 yếu tố vô dụng, mà nằm ở chỗ người dùng có thể bị dẫn vào sai ngữ cảnh đăng nhập và tự trao quyền truy cập.

Từ góc nhìn bảo mật crypto, phishing nhắm vào 2FA nguy hiểm hơn nhiều lĩnh vực khác vì tài sản số có thể bị chuyển đi rất nhanh, khó thu hồi, và kẻ gian thường kết hợp email giả mạo, trang đăng nhập giả, hỗ trợ giả danh, thậm chí reverse proxy để lấy mã OTP hoặc chiếm session ngay sau khi nạn nhân đăng nhập. Điều đó khiến người dùng không chỉ cần bật 2FA, mà còn phải hiểu cơ chế tấn công để không biến lớp bảo vệ thành điểm bị khai thác.

Một sai lầm phổ biến là nghĩ rằng chỉ cần dùng app tạo mã là đã đủ. Thực tế, mức an toàn của 2FA phụ thuộc vào loại xác thực, cách đăng nhập, cách bảo vệ email gốc, cách xử lý link nhận qua chat/email, và cả việc bạn có đang dùng phương thức kháng phishing như passkey hoặc khóa bảo mật hay không.

Dưới đây, bài viết sẽ đi từ bản chất của phishing đánh cắp 2FA, các kịch bản thường gặp trong tài khoản crypto, cách nhận biết sớm, cách thiết lập phòng thủ thực tế, cho đến cách xử lý khẩn cấp nếu bạn đã lỡ nhập mã vào trang giả. Sau đây là phần nội dung chính.

Bị đánh cắp 2FA bằng phishing khi dùng tài khoản crypto có thật không?

Có, bị đánh cắp 2FA bằng phishing là rủi ro có thật vì kẻ tấn công có thể dựng trang giả, chặn luồng xác thực theo thời gian thực và dụ người dùng tự nhập mã, thay vì phải phá thuật toán tạo mã.

Để hiểu rõ hơn về rủi ro này, cần nhìn đúng bản chất: 2FA chỉ mạnh khi người dùng đang xác thực trên đúng dịch vụ, đúng URL và đúng quy trình. Một khi nạn nhân đăng nhập vào website giả hoặc làm theo hướng dẫn của “support” giả, mã 2FA có thể bị dùng ngay trong thời gian còn hiệu lực. Trong bối cảnh crypto, điều này đặc biệt nguy hiểm vì sau khi chiếm được quyền truy cập, kẻ tấn công có thể đổi cài đặt bảo mật, tạo API key, thay địa chỉ rút tiền hoặc chuyển tài sản rất nhanh.

Phishing đánh cắp 2FA là gì?

Phishing đánh cắp 2FA là hình thức lừa đảo trong đó kẻ gian mạo danh dịch vụ hợp pháp để lấy mật khẩu, mã 2FA hoặc phiên đăng nhập của nạn nhân trong lúc nạn nhân tưởng mình đang xác thực hợp lệ.

Cụ thể hơn, phishing kiểu này thường hoạt động theo ba lớp. Lớp đầu là dụ nạn nhân truy cập vào trang đăng nhập giả qua email, Telegram, Discord, quảng cáo tìm kiếm hoặc tin nhắn có vẻ khẩn cấp. Lớp thứ hai là sao chép giao diện gần như y hệt sàn hoặc ví để nạn nhân điền tài khoản và mã xác thực. Lớp thứ ba, nguy hiểm hơn, là mô hình adversary-in-the-middle hoặc reverse proxy: trang giả đứng ở giữa người dùng và website thật, chuyển dữ liệu qua lại theo thời gian thực, nhờ đó có thể lấy mã OTP hoặc token phiên.

Điểm cần phân biệt là “đánh cắp mã 2FA” không phải lúc nào cũng đồng nghĩa với “phá vỡ 2FA”. Trong nhiều trường hợp, kẻ gian chỉ lợi dụng tâm lý vội vàng, thói quen bấm link và sự chủ quan của người dùng. Vì vậy, lớp bảo vệ bị vượt qua chủ yếu là do social engineering, không phải do thuật toán TOTP yếu.

Vì sao người dùng crypto là mục tiêu lớn của phishing 2FA?

Người dùng crypto là mục tiêu lớn của phishing 2FA vì tài sản có tính thanh khoản cao, giao dịch khó đảo ngược, hệ sinh thái đăng nhập phân tán và có nhiều điểm giả mạo như sàn, ví, email, cộng đồng chat, airdrop hay support.

Cụ thể, người dùng crypto thường tương tác với nhiều dịch vụ cùng lúc: sàn CEX, ví non-custodial, bridge, staking dashboard, nền tảng OTC, bot giao dịch, API, email bảo mật, tài khoản mạng xã hội và nhóm cộng đồng. Càng nhiều điểm chạm, xác suất gặp link độc hoặc lời mời giả danh càng cao. Ngoài ra, tâm lý sợ mất cơ hội như “airdrop sắp đóng”, “tài khoản bị treo”, “cần xác minh bảo mật ngay” khiến người dùng dễ phản ứng nhanh hơn mức cần thiết.

Một nguyên nhân khác là giá trị tài sản tập trung ở một số tài khoản. Chỉ cần chiếm được email gốc hoặc tài khoản sàn chính, kẻ tấn công có thể mở ra cả chuỗi reset mật khẩu và thay đổi cài đặt. Vì thế, trong thế giới Crypto VietNam hay thị trường toàn cầu, câu chuyện không còn là “có bật 2FA hay không”, mà là “bật loại nào, bảo vệ lớp nào trước, và thao tác thế nào để không bị lừa”.

Phishing nhắm vào 2FA trong crypto thường diễn ra theo những kịch bản nào?

Có 4 nhóm kịch bản phishing nhắm vào 2FA trong crypto phổ biến nhất: email giả mạo, trang đăng nhập giả, hỗ trợ giả danh và reverse proxy/AiTM theo thời gian thực.

Để bắt đầu, cần hiểu rằng cùng một mục tiêu chiếm tài khoản có thể được thực hiện bằng nhiều đường đi. Có kịch bản khá đơn giản, chỉ là email báo “tài khoản có đăng nhập lạ”. Có kịch bản tinh vi hơn, dùng website ở giữa để lấy luôn session sau khi bạn xác minh xong. Khi nắm được các nhóm này, bạn sẽ phát hiện bẫy sớm hơn thay vì chỉ phản ứng khi tài khoản đã bị xâm nhập.

Những kiểu phishing phổ biến nhằm lấy mã 2FA là gì?

Có nhiều kiểu phishing phổ biến nhằm lấy mã 2FA, nhưng thường xoay quanh 5 nhóm: email giả sàn, link đăng nhập giả, popup xác minh giả, support giả và ứng dụng/tiện ích giả mạo.

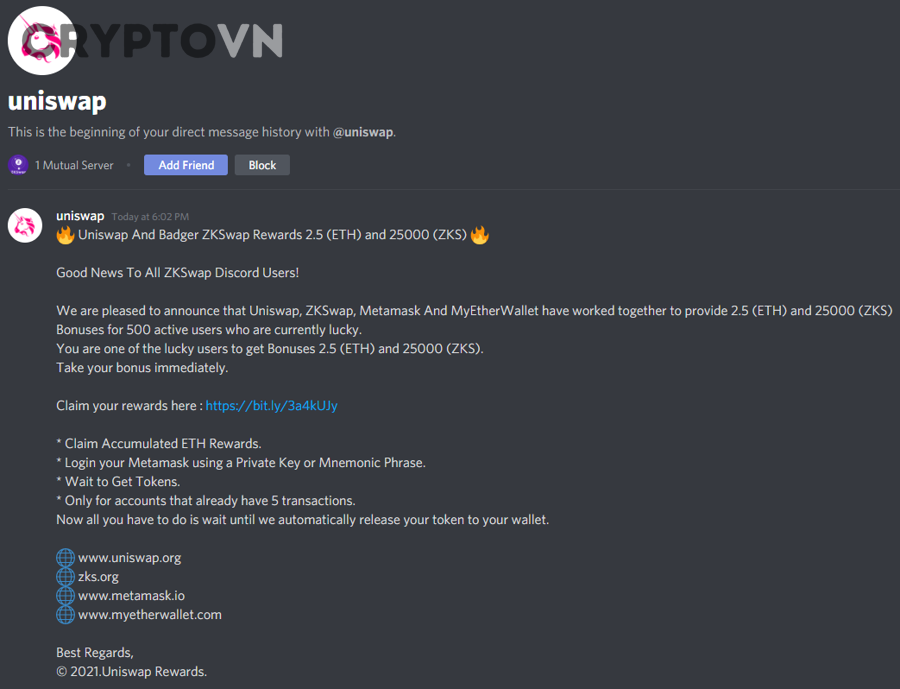

Cụ thể, email giả sàn thường dùng tiêu đề kích hoạt cảm xúc mạnh như “rút tiền bất thường”, “KYC sắp hết hạn”, “tài khoản sẽ bị khóa trong 30 phút”. Link bên trong dẫn đến website giống hệt sàn thật nhưng khác domain rất nhẹ. Link đăng nhập giả lại thường xuất hiện trong nhóm chat, bài ghim cộng đồng hoặc quảng cáo tìm kiếm. Popup xác minh giả thì đánh vào người đang đăng nhập ví hoặc kết nối dApp, hiển thị yêu cầu “xác minh bảo mật” hoặc “đồng bộ 2FA”.

Support giả là hình thức rất hiệu quả trong crypto. Kẻ gian giả danh admin, mod hoặc nhân viên hỗ trợ, yêu cầu bạn gửi mã xác minh, ảnh màn hình QR 2FA hoặc xác nhận đăng nhập trên một “cổng an toàn”. Ngoài ra còn có app giả, extension giả hoặc trang “khắc phục lỗi 2FA sai giờ và cách sửa” nhưng thực chất dẫn người dùng vào form thu thập thông tin.

Bảng dưới đây tóm tắt các kịch bản thường gặp để bạn phân biệt nhanh trong quá trình sử dụng tài khoản crypto:

| Kịch bản | Dấu hiệu chính | Mục tiêu của kẻ gian |

|---|---|---|

| Email giả mạo sàn | Tạo cảm giác khẩn cấp, yêu cầu đăng nhập ngay | Lấy mật khẩu + mã 2FA |

| Website giả | Giao diện rất giống bản thật, domain lệch nhẹ | Thu thông tin đăng nhập |

| Support giả | Chủ động nhắn riêng, yêu cầu “xác minh” | Lấy mã OTP, QR 2FA, seed phrase |

| Reverse proxy | Đăng nhập có vẻ bình thường nhưng bị đẩy qua trung gian | Lấy cookie/session, vượt 2FA theo thời gian thực |

| App/extension giả | Hứa hẹn bảo mật, sửa lỗi hoặc hỗ trợ giao dịch | Cài mã độc, đánh cắp thông tin |

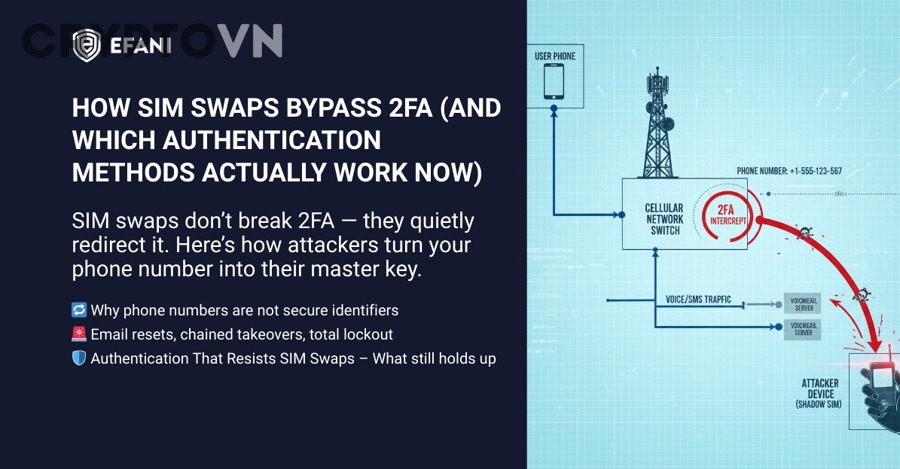

Reverse proxy phishing và AiTM có nguy hiểm hơn phishing thông thường không?

Có, reverse proxy phishing và AiTM nguy hiểm hơn phishing thông thường vì chúng không chỉ thu thập thông tin đăng nhập, mà còn có thể relay phiên xác thực và chiếm token phiên sau khi nạn nhân hoàn tất 2FA.

Tuy nhiên, mức nguy hiểm không chỉ nằm ở kỹ thuật mà còn ở cảm giác “mọi thứ vẫn đang hoạt động bình thường”. Với phishing truyền thống, người dùng đôi khi nhận ra mình đang ở trang lạ vì giao diện lỗi, nút bấm hỏng hoặc URL lộ rõ. Với reverse proxy, nhiều tương tác trên màn hình trông rất thật, vì website giả chỉ đóng vai trò trung gian chuyển tiếp thông tin đến website thật.

Điều này làm cho nhiều người tưởng rằng app Authenticator là đủ trong mọi hoàn cảnh. Thực ra, app tạo mã vẫn tốt hơn không dùng gì và thường tốt hơn SMS, nhưng nó vẫn thuộc nhóm có thể bị người dùng nhập nhầm vào hệ thống giả. Ngược lại, passkey và khóa bảo mật phần cứng mạnh hơn vì chúng gắn với đúng origin hoặc đúng dịch vụ, nên khó bị dùng lại trên website mạo danh hơn.

Làm sao nhận biết dấu hiệu bạn đang bị dụ nhập 2FA vào bẫy giả mạo?

Có 6 dấu hiệu lớn cho thấy bạn đang bị dụ nhập 2FA vào bẫy giả mạo: URL bất thường, ngữ cảnh khẩn cấp, yêu cầu xác minh lặp lại, kênh hỗ trợ không chính thức, luồng thao tác sai logic và thông báo đăng nhập bất thường.

Để hiểu rõ hơn, người dùng không nên chỉ nhìn giao diện. Giao diện hiện nay có thể bị sao chép gần như hoàn hảo. Thứ cần kiểm tra là tổng thể ngữ cảnh: bạn đến từ đâu, vì sao hệ thống yêu cầu thao tác đó, URL có đúng không, và bước tiếp theo có phù hợp với luồng bảo mật thông thường không.

Các dấu hiệu nhận biết trang đăng nhập giả mạo là gì?

Trang đăng nhập giả mạo thường có 5 dấu hiệu chính: domain lệch nhẹ, subdomain đánh lạc hướng, thiết kế giống nhưng điều hướng lỗi, lời kêu gọi gấp gáp và kênh vào trang không đáng tin.

Cụ thể hơn, bạn nên kiểm tra domain từ phải sang trái, không chỉ nhìn tên thương hiệu xuất hiện đầu chuỗi. Nhiều người thấy chữ “binance” hoặc “okx” ở đầu URL rồi vội tin, trong khi domain thật nằm ở cuối lại hoàn toàn khác. Một kiểu phổ biến khác là dùng ký tự gần giống nhau hoặc domain homograph để đánh lừa mắt thường. Ngoài ra, website giả thường thiếu logic ở một số điểm nhỏ: trang FAQ lỗi, liên kết chính sách không hoạt động, footer không khớp, hoặc trang đăng nhập xuất hiện quá sớm so với luồng bình thường.

Một dấu hiệu nữa là bạn không chủ động đi đến website đó bằng bookmark, mà bị kéo vào từ email, quảng cáo tìm kiếm, DM trong Telegram hoặc tin nhắn riêng từ người tự xưng hỗ trợ. Với các tài khoản tài chính, cách vào hệ thống quan trọng gần bằng bản thân mật khẩu.

Những tín hiệu bất thường nào cho thấy mã 2FA đang bị khai thác?

Mã 2FA có thể đang bị khai thác nếu bạn bị yêu cầu nhập lại nhiều lần, nhận prompt lạ, thấy đăng nhập thành công nhưng vẫn bị xác minh lại, hoặc có cảnh báo thiết bị/IP lạ ngay sau thao tác của chính mình.

Cụ thể, một luồng đăng nhập chuẩn thường khá rõ ràng: nhập tài khoản, nhập lớp xác minh, vào hệ thống. Nếu bạn vừa nhập xong mà trang tiếp tục yêu cầu mã lần nữa với lý do mơ hồ, đó là tín hiệu cần dừng ngay. Tương tự, nếu có hiện tượng “mã đúng nhưng báo sai”, “bị chuyển qua nhiều màn hình xác minh khác nhau”, hoặc app/email báo có đăng nhập từ vị trí bất thường ngay sau khi bạn vừa thao tác, hãy coi đó là trạng thái khẩn cấp.

Trong vận hành thực tế, một phần của checklist thiết lập 2FA an toàn là không tiếp tục thử nhiều lần khi luồng xác minh có gì đó không hợp logic. Càng thử lại nhiều lần trên website giả, bạn càng cung cấp thêm dữ liệu cho đối tượng tấn công. Khi gặp trường hợp này, hãy đóng trình duyệt, mở lại bằng bookmark chính chủ, kiểm tra lịch sử đăng nhập và đổi mật khẩu nếu cần.

Cách phòng ngừa phishing đánh cắp 2FA cho tài khoản crypto hiệu quả nhất là gì?

Cách phòng ngừa hiệu quả nhất là dùng mô hình phòng thủ nhiều lớp gồm phương thức xác thực kháng phishing, quy trình đăng nhập sạch, email gốc riêng, whitelist rút tiền và thói quen không bấm link từ nguồn chưa kiểm chứng.

Cụ thể, cách phòng ngừa hiệu quả không nằm ở một thủ thuật đơn lẻ mà ở việc chặn rủi ro từ nhiều phía. Nếu chỉ có 2FA nhưng email gốc yếu, tài khoản vẫn nguy hiểm. Nếu dùng app tạo mã nhưng đăng nhập qua link quảng cáo, nguy cơ vẫn lớn. Nếu khóa tài khoản tốt nhưng không có whitelist rút tiền, thiệt hại sau khi bị xâm nhập vẫn có thể rất nặng.

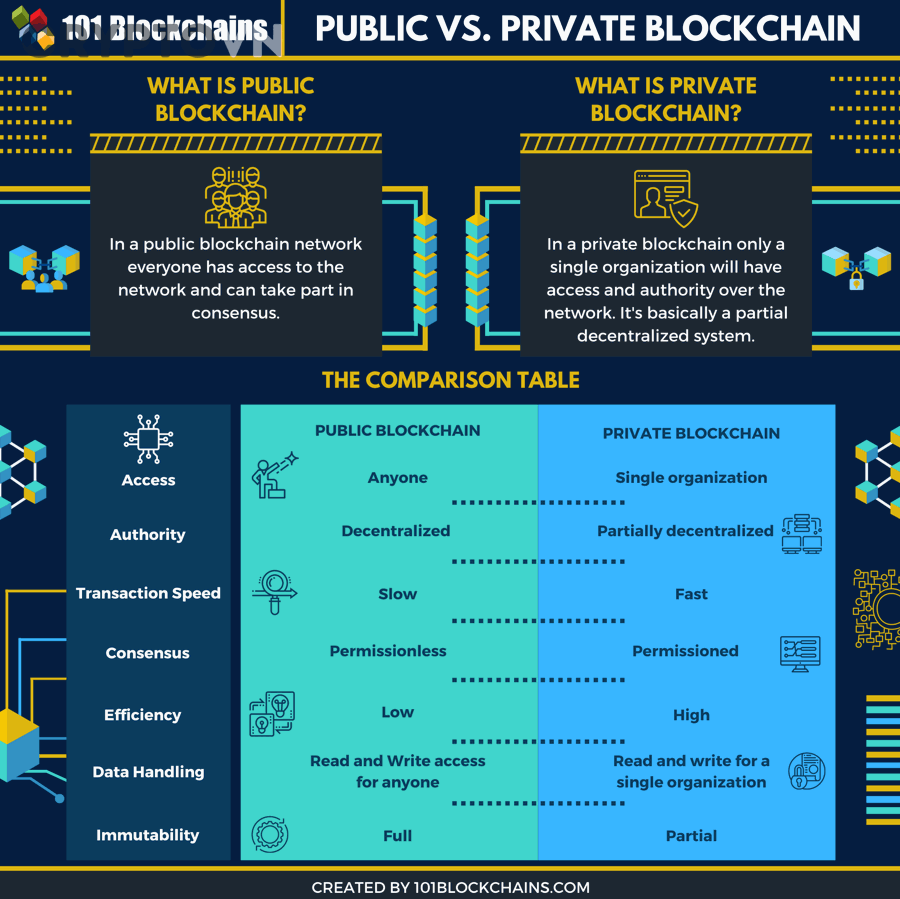

Nên ưu tiên phương thức xác thực nào để giảm rủi ro phishing?

Passkey và khóa bảo mật phần cứng thắng về khả năng kháng phishing, app Authenticator tốt về tính phổ biến, còn SMS yếu hơn về chống giả mạo và chuyển hướng tấn công.

Để hiểu đúng câu hỏi “2FA bằng SMS có an toàn không”, câu trả lời là: có tác dụng hơn không dùng 2FA, nhưng không phải phương án tối ưu cho tài khoản crypto có giá trị cao. SMS vẫn có thể gặp rủi ro từ phishing, chuyển SIM, chiếm số điện thoại hoặc chặn luồng xác minh. Trong khi đó, app Authenticator loại bỏ phụ thuộc vào số điện thoại nhưng vẫn có nguy cơ nếu người dùng nhập mã vào trang giả. Passkey và khóa bảo mật phần cứng mạnh hơn vì được thiết kế theo mô hình mật mã gắn với dịch vụ, nên giảm đáng kể khả năng bị dùng trên website giả mạo.

Các bước bảo vệ tài khoản crypto khỏi phishing 2FA gồm những gì?

Có 8 bước bảo vệ tài khoản crypto khỏi phishing 2FA quan trọng nhất: dùng bookmark, ưu tiên passkey hoặc khóa bảo mật, tách email gốc, bật anti-phishing code, bật whitelist rút tiền, kiểm tra thiết bị, kiểm soát API và tuyệt đối không chia sẻ mã xác minh.

Cụ thể hơn, bạn nên triển khai theo thứ tự ưu tiên sau:

- Dùng bookmark tự lưu cho sàn và ví quan trọng, không đăng nhập qua link nhận từ email, chat hoặc quảng cáo.

- Ưu tiên passkey hoặc khóa bảo mật phần cứng nếu sàn hỗ trợ; nếu chưa có, dùng app Authenticator thay vì chỉ dựa vào SMS.

- Tách email gốc chuyên dùng cho tài khoản tài chính, không dùng email đó để đăng ký hàng loạt dịch vụ khác.

- Bật anti-phishing code trên các sàn hỗ trợ để phân biệt email thật và email giả.

- Bật whitelist địa chỉ rút tiền, khóa rút tiền trong thời gian đầu sau khi thay đổi cài đặt nếu sàn có tùy chọn.

- Kiểm tra máy tính và điện thoại sạch mã độc; không cài extension lạ chỉ vì hứa “tăng bảo mật” hoặc “sửa lỗi”.

- Tắt API không dùng; với API cần dùng, giới hạn IP và quyền thao tác tối đa.

- Không gửi ảnh QR 2FA, không đọc mã OTP cho bất kỳ ai, kể cả người tự xưng là nhân viên hỗ trợ.

Đây cũng là điểm cần nhắc thêm về “lỗi 2FA sai giờ và cách sửa”. Nếu app tạo mã bị lệch thời gian, hãy đồng bộ lại thời gian thiết bị hoặc dùng tính năng sync time trong ứng dụng chính thống, thay vì tìm các công cụ lạ trên web. Rất nhiều chiến dịch phishing tận dụng nhu cầu “sửa lỗi đăng nhập” để kéo người dùng sang website giả.

Nếu lỡ nhập mã 2FA vào trang phishing thì có cứu được tài khoản crypto không?

Có, vẫn có thể cứu được tài khoản crypto nếu bạn hành động đủ nhanh, ưu tiên đúng lớp bảo mật và khóa ngay các đường truy cập còn mở của kẻ tấn công.

Để hiểu rõ hơn, thời gian phản ứng là yếu tố quyết định. Nếu đối tượng mới chỉ có mã đăng nhập một lần nhưng chưa đổi cài đặt, bạn còn cơ hội chặn lại. Nếu chúng đã chiếm email gốc, đổi mật khẩu, tạo khóa API hoặc thêm địa chỉ rút tiền, mức độ khó sẽ tăng lên. Vì thế, khi nghi đã nhập mã vào trang giả, điều cần làm không phải là hoảng loạn, mà là xử lý theo thứ tự đúng.

Cần làm gì ngay trong 5–15 phút đầu sau khi nghi bị lộ 2FA?

Trong 5–15 phút đầu, hãy đổi mật khẩu, đăng xuất mọi phiên, khóa API, kiểm tra email gốc, bật hoặc thay lại phương thức xác thực và liên hệ đúng kênh hỗ trợ chính thức.

Cụ thể, bạn nên làm theo chuỗi hành động sau. Đầu tiên, mở website thật bằng bookmark hoặc ứng dụng chính chủ, không quay lại tab cũ. Đổi mật khẩu ngay với chuỗi đủ mạnh và khác hoàn toàn mật khẩu cũ. Tiếp theo, dùng tùy chọn sign out all sessions hoặc revoke all devices nếu có. Sau đó, kiểm tra API key, địa chỉ whitelist, lịch sử rút tiền, lịch sử đăng nhập và các yêu cầu đổi bảo mật gần nhất.

Bước tiếp theo là kiểm tra email gốc. Nếu email bị lộ, mọi nỗ lực ở tài khoản sàn có thể bị vô hiệu hóa sau đó bằng quy trình reset. Vì vậy, hãy đổi mật khẩu email, kiểm tra recovery email, số điện thoại khôi phục, filter tự động, quy tắc chuyển tiếp thư và thiết bị đã đăng nhập. Nếu sàn hỗ trợ đóng băng rút tiền tạm thời hoặc khóa thay đổi bảo mật trong một khoảng thời gian, hãy kích hoạt ngay.

Sau khi xử lý khẩn cấp, cần rà soát những lớp bảo mật nào?

Sau xử lý khẩn cấp, cần rà soát 7 lớp bảo mật: email gốc, mật khẩu, phương thức 2FA, thiết bị tin cậy, API, whitelist rút tiền và nhật ký đăng nhập/rút tiền.

Cụ thể hơn, nhiều người đổi mật khẩu xong là dừng, nhưng đó mới chỉ là lớp đầu. Bạn cần xem lại toàn bộ hệ thống danh tính của mình. Email có bị thêm rule chuyển tiếp không. Số điện thoại có còn là điểm yếu không. App tạo mã có backup ra cloud theo cách bạn không kiểm soát không. Thiết bị nào được đánh dấu “trusted device”. Có phiên web nào vẫn đang hoạt động ở địa điểm lạ không. Ví hoặc sàn có vừa phát sinh xác nhận email bất thường hay chưa.

Đây là lúc nên dựng lại một cấu trúc bảo mật bền hơn thay vì chỉ vá lỗi cũ. Bạn có thể chuyển từ SMS sang app Authenticator, hoặc từ app sang passkey/khóa bảo mật nếu dịch vụ hỗ trợ. Bạn cũng nên viết ra checklist thiết lập 2FA an toàn của riêng mình: email nào dùng cho tài khoản tài chính, thiết bị nào được dùng để tạo mã, nơi nào lưu backup code, khi nào kiểm tra lịch sử đăng nhập, và quy trình phản ứng khi thấy prompt xác thực lạ.

Ngoài 2FA, người dùng crypto còn cần những lớp bảo mật nào để chống phishing tốt hơn?

Ngoài 2FA, người dùng crypto còn cần mô hình bảo mật nhiều lớp gồm anti-phishing code, bảo vệ email gốc, passkey hoặc khóa bảo mật, whitelist rút tiền và tách môi trường thiết bị cho hoạt động tài chính.

Bên cạnh đó, ranh giới quan trọng nhất trong tư duy bảo mật là chuyển từ “bật thêm một lớp” sang “thiết kế cả hệ thống khó bị lừa”. Khi làm đúng điều này, bạn sẽ không chỉ giảm nguy cơ mất mã 2FA, mà còn giảm hậu quả nếu một mắt xích nào đó gặp sự cố.

Anti-phishing code trên sàn có thực sự giúp giảm bẫy email giả mạo không?

Có, anti-phishing code giúp giảm bẫy email giả mạo vì nó thêm một dấu hiệu xác thực riêng mà email giả thường không thể tái tạo đúng theo tài khoản của bạn.

Cụ thể, tính năng này không ngăn toàn bộ phishing, nhưng nó rất hữu ích với email giả danh sàn. Nếu email thật từ sàn luôn chứa một mã hoặc cụm từ bạn đã thiết lập trước, còn email không có mã đó, bạn sẽ có thêm một tín hiệu để nghi ngờ. Giá trị của anti-phishing code nằm ở việc cắt bớt các tình huống “email nhìn chuyên nghiệp nên tưởng là thật”. Trong crypto, nơi email thông báo rút tiền, đổi API, đổi bảo mật xuất hiện thường xuyên, tính năng này đáng bật nếu sàn hỗ trợ.

Passkey và khóa bảo mật phần cứng có chống phishing tốt hơn app Authenticator không?

Có, passkey và khóa bảo mật phần cứng chống phishing tốt hơn app Authenticator vì chúng gắn việc xác thực với đúng dịch vụ và khó bị relay hoặc nhập lại trên website giả.

Tuy nhiên, điều đó không có nghĩa app Authenticator vô dụng. App Authenticator vẫn là bước nâng cấp tốt và phù hợp cho số đông khi dịch vụ chưa hỗ trợ passkey. Nhưng nếu bạn quản lý tài khoản giá trị lớn, giao dịch thường xuyên hoặc là mục tiêu dễ bị nhắm đến, passkey và security key là hướng nên ưu tiên.

Bảo vệ email gốc có quan trọng hơn bảo vệ riêng tài khoản sàn không?

Có, trong nhiều trường hợp bảo vệ email gốc còn quan trọng hơn bảo vệ riêng tài khoản sàn vì email là trung tâm của quy trình reset mật khẩu, xác nhận thay đổi bảo mật và khôi phục quyền truy cập.

Cụ thể hơn, nếu tài khoản sàn dùng 2FA tốt nhưng email gốc yếu, kẻ tấn công vẫn có thể tìm đường qua quy trình khôi phục. Vì vậy, email dùng cho tài khoản tài chính nên được xem là “gốc của gốc”. Nên dùng địa chỉ riêng, mật khẩu riêng, 2FA mạnh, thiết bị sạch và không chia sẻ rộng rãi. Đó là lý do trong nhiều bộ quy tắc an toàn, việc đầu tiên sau nghi ngờ lộ 2FA luôn là kiểm tra email trước hoặc song song với tài khoản sàn.

Ví non-custodial có tránh được rủi ro phishing đánh cắp 2FA hoàn toàn không?

Không, ví non-custodial không tránh được hoàn toàn rủi ro phishing; nó chỉ thay đổi bề mặt tấn công từ mã 2FA sang seed phrase, chữ ký giao dịch và quyền cấp cho smart contract.

Ngược lại với tài khoản sàn, ví non-custodial thường không dựa vào 2FA kiểu truyền thống để đăng nhập hằng ngày. Nhưng điều đó không khiến ví miễn nhiễm trước phishing. Kẻ gian có thể dựng website giả yêu cầu nhập seed phrase, ký giao dịch độc hại, hoặc cấp quyền approve vô hạn cho smart contract xấu. Vì vậy, nếu dùng cả sàn lẫn ví, bạn cần phân biệt rõ: sàn cần bảo vệ mạnh lớp danh tính và rút tiền; ví cần bảo vệ seed phrase, thiết bị và hành vi ký giao dịch. Hai mô hình khác nhau, nhưng cùng chung một nguyên tắc: không nhập bí mật và không ký xác nhận khi chưa hiểu rõ ngữ cảnh.

Tóm lại, tránh bị đánh cắp 2FA bằng phishing không phải là mẹo nhỏ, mà là một quy trình bảo mật nhiều lớp. Bật xác thực 2 yếu tố là bước khởi đầu, nhưng thứ quyết định an toàn thật sự là bạn dùng loại xác thực nào, đăng nhập qua đâu, bảo vệ email gốc ra sao, có anti-phishing code hay không, và phản ứng nhanh đến mức nào khi thấy dấu hiệu bất thường. Với tài khoản crypto, người dùng càng coi trọng tính kỷ luật bảo mật, xác suất mất tài sản vì phishing càng giảm rõ rệt.