bảo mật crypto

7 Cách Bảo Vệ Tài Sản Crypto Hiệu Quả Trước Hacker & Lừa Đảo

Bảo vệ tài sản crypto là trách nhiệm quan trọng nhất mà mỗi nhà đầu tư cần thực hiện ngay từ khi bước chân vào thị trường tiền điện tử. Khác với hệ thống ngân hàng truyền thống có cơ chế bảo hiểm và khả năng đảo ngược giao dịch, crypto hoạt động trên nguyên tắc phi tập trung – điều này đồng nghĩa với việc bạn chính là “ngân hàng” của chính mình. Một khi private key bị lộ hoặc tài sản bị chuyển nhầm địa chỉ, khả năng lấy lại gần như bằng không. Theo thống kê từ Chainalysis năm 2024, tổng giá trị tài sản crypto bị đánh cắp đã vượt mức 3.8 tỷ USD, với phần lớn các vụ việc xuất phát từ lỗi bảo mật của chính người dùng.

Để hiểu rõ cách bảo vệ tài sản hiệu quả, trước tiên bạn cần nhận biết những mối đe dọa phổ biến nhất trong không gian crypto. Phishing attack (lừa đảo giả mạo), malware đánh cắp thông tin, SIM swapping, rug pull, hack sàn crypto và social engineering là những hình thức tấn công được tin tặc sử dụng thường xuyên nhất. Mỗi phương thức đều khai thác các điểm yếu khác nhau – từ kỹ thuật cho đến tâm lý con người – nhằm chiếm đoạt tài sản của bạn.

Bên cạnh việc nhận diện mối đe dọa, việc áp dụng đúng các biện pháp phòng ngừa mới là chìa khóa giúp bạn giữ an toàn cho tài sản. Từ việc sử dụng ví lạnh để lưu trữ dài hạn, bảo vệ private key như mạng sống, đến kích hoạt xác thực 2 yếu tố trên mọi nền tảng – mỗi biện pháp đều đóng vai trò quan trọng trong hệ thống bảo mật tổng thể. Việc phân chia tài sản trên nhiều ví, kiểm tra kỹ URL trước khi truy cập và luôn cập nhật phần mềm cũng là những thói quen cần thiết mà mọi nhà đầu tư nên rèn luyện.

Sau đây, bài viết sẽ đi sâu phân tích 7 cách bảo vệ tài sản crypto hiệu quả nhất, giúp bạn xây dựng một “pháo đài” an toàn cho khoản đầu tư của mình trong thế giới tiền điện tử đầy biến động và rủi ro này.

Tại Sao Bảo Mật Tài Sản Crypto Lại Quan Trọng?

Bảo mật tài sản crypto là yếu tố sống còn vì bản chất phi tập trung của blockchain đặt toàn bộ trách nhiệm bảo vệ tài sản vào tay chính người dùng, khác hoàn toàn với hệ thống ngân hàng truyền thống có cơ chế bảo hiểm và khả năng đảo ngược giao dịch.

Cụ thể, trong thế giới crypto, mỗi giao dịch sau khi được xác nhận trên blockchain sẽ trở nên bất biến (immutable) – không thể thay đổi hay hủy bỏ. Điều này tạo ra một nghịch lý: sức mạnh của công nghệ blockchain nằm ở tính minh bạch và không thể can thiệp, nhưng chính đặc điểm này cũng khiến bất kỳ sai lầm nào đều có hậu quả nghiêm trọng. Nếu bạn chuyển nhầm địa chỉ ví, không có bộ phận chăm sóc khách hàng nào để khiếu nại. Nếu private key bị lộ, không có cơ quan nào có thể đóng băng tài khoản giúp bạn.

Tính chất phi tập trung cũng đồng nghĩa với việc không có “trung gian” bảo vệ bạn. Ngân hàng truyền thống có FDIC (Mỹ) hay các cơ chế bảo hiểm tiền gửi tương tự ở các quốc gia khác, đảm bảo hoàn tiền trong trường hợp ngân hàng phá sản. Với crypto, nếu sàn giao dịch bị hack hay đóng cửa đột ngột, tài sản của bạn có thể biến mất mãi mãi – minh chứng rõ ràng nhất là vụ sụp đổ của FTX năm 2022 với hơn 8 tỷ USD tiền người dùng không thể thu hồi.

Về mặt số liệu, mối đe dọa từ tin tặc và kẻ lừa đảo đang ngày càng tinh vi. Theo báo cáo của Chainalysis công bố tháng 1/2025, năm 2024 chứng kiến tổng giá trị tài sản crypto bị đánh cắp lên đến 3.8 tỷ USD, tăng 21% so với năm 2023. Trong đó, các cuộc tấn công vào DeFi protocols chiếm 73.4%, trong khi phishing và lừa đảo cá nhân chiếm 18.2%. Đặc biệt, với sự phát triển của AI, các kỹ thuật deepfake và social engineering ngày càng khó nhận biết, khiến ngay cả những nhà đầu tư dày dặn kinh nghiệm cũng có thể mắc bẫy.

Chi phí cơ hội khi mất tài sản crypto cũng vô cùng lớn. Nếu một nhà đầu tư mất 10 Bitcoin vào năm 2020 (trị giá khoảng 100,000 USD lúc đó), đến năm 2025 số tiền này có thể đã tăng lên hơn 1 triệu USD. Không chỉ mất tiền hiện tại, bạn còn mất đi tiềm năng tăng trưởng trong tương lai – một tổn thất kép mà không hệ thống bảo mật nào có thể bù đắp được.

7 Loại Mối Đe Dọa Phổ Biến Nhất Đối Với Tài Sản Crypto Là Gì?

Có 7 loại mối đe dọa chính nhắm vào tài sản crypto: Phishing Attack, Malware & Keylogger, SIM Swapping, Rug Pull & Exit Scam, Exchange Hack, Social Engineering và Smart Contract Exploit – mỗi loại đều khai thác các lỗ hổng khác nhau từ kỹ thuật đến tâm lý người dùng.

Để hiểu rõ cách thức hoạt động và mức độ nguy hiểm của từng loại tấn công, hãy cùng phân tích chi tiết dưới đây:

Phishing Attack – Lừa Đảo Giả Mạo Có Nguy Hiểm Như Thế Nào?

Phishing attack là hình thức lừa đảo giả mạo website, email hoặc ứng dụng của các sàn giao dịch và dự án crypto nhằm đánh cắp thông tin đăng nhập, private key hoặc seed phrase của người dùng. Đây là phương thức phổ biến nhất vì chi phí thực hiện thấp nhưng hiệu quả cao.

Cụ thể hơn, kẻ tấn công thường tạo ra các trang web có giao diện gần như giống hệt với sàn giao dịch chính thống – chỉ khác nhau một vài ký tự trong tên miền. Ví dụ, thay vì “binance.com”, họ có thể dùng “binance-secure.com” hoặc “binnance.com”. Khi người dùng không cẩn thận nhập thông tin đăng nhập vào trang giả, tin tặc sẽ ngay lập tức thu thập được username, password và thậm chí cả mã 2FA nếu nạn nhân tiếp tục thao tác.

Email phishing cũng rất tinh vi, thường giả mạo thông báo từ sàn giao dịch về việc “phát hiện hoạt động đáng ngờ”, “yêu cầu xác minh tài khoản” hoặc “nhận airdrop miễn phí”. Các email này được thiết kế với logo, font chữ và bố cục y hệt email chính thức, khiến nhiều người tin tưởng và click vào link độc hại. Một khi đã truy cập, họ sẽ bị yêu cầu nhập private key hoặc seed phrase – thông tin mà không sàn chính thống nào yêu cầu.

Các chiến dịch fake airdrop trên mạng xã hội cũng là dạng phishing phổ biến. Tin tặc tạo tài khoản giả mạo các dự án nổi tiếng, công bố “airdrop” và yêu cầu người dùng kết nối ví để nhận token. Thực tế, smart contract mà họ yêu cầu approve có thể rút sạch tất cả token trong ví của bạn. Theo báo cáo của Scam Sniffer, trong quý 4/2024, có hơn 324,000 nạn nhân mất trung bình 1,100 USD cho các cuộc tấn công phishing.

Dấu hiệu nhận biết phishing bao gồm: URL có sự khác biệt nhỏ, email yêu cầu hành động gấp, ngữ pháp không chuyên nghiệp, và quan trọng nhất – bất kỳ yêu cầu nào về private key hay seed phrase đều là lừa đảo 100%.

Malware & Keylogger – Virus Đánh Cắp Thông Tin Hoạt Động Ra Sao?

Malware và keylogger là các phần mềm độc hại được cài đặt lén lút vào thiết bị, có khả năng ghi lại mọi thao tác gõ phím, chụp màn hình và truy cập clipboard để đánh cắp thông tin nhạy cảm liên quan đến crypto.

Tiếp theo, keylogger hoạt động như một “camera ẩn” theo dõi mọi ký tự bạn gõ trên bàn phím. Khi bạn nhập mật khẩu, private key hay seed phrase, chúng sẽ tự động ghi lại và gửi về server của tin tặc. Loại malware này cực kỳ nguy hiểm vì hoạt động hoàn toàn im lặng, không có dấu hiệu cảnh báo rõ ràng. Người dùng có thể bị nhiễm keylogger thông qua việc tải phần mềm lậu, click vào file đính kèm email đáng ngờ, hoặc truy cập website chứa mã độc.

Clipboard hijacking là một kỹ thuật tinh vi hơn. Malware giám sát clipboard (bộ nhớ tạm khi bạn copy/paste) và tự động thay thế địa chỉ ví crypto đã copy bằng địa chỉ ví của tin tặc. Ví dụ, bạn copy địa chỉ ví người nhận từ danh bạ, nhưng khi paste vào ô chuyển tiền, địa chỉ đã bị đổi thành ví của kẻ tấn công. Nếu không kiểm tra kỹ các ký tự cuối trong địa chỉ ví trước khi xác nhận giao dịch, bạn sẽ chuyển toàn bộ tiền vào tay tin tặc mà không hay biết.

Remote Access Trojans (RAT) còn nguy hiểm hơn khi cho phép tin tặc kiểm soát hoàn toàn thiết bị của bạn từ xa. Họ có thể xem màn hình, truy cập file, thậm chí điều khiển chuột và bàn phím để thực hiện giao dịch trái phép. Một số RAT phổ biến như DarkComet, NanoCore hay Agent Tesla đã gây thiệt hại hàng triệu USD cho cộng đồng crypto toàn cầu.

Phòng tránh malware đòi hỏi nhiều biện pháp: luôn cập nhật phần mềm diệt virus, không tải ứng dụng từ nguồn không rõ ràng, kích hoạt tường lửa, và quan trọng nhất – không bao giờ lưu private key dưới dạng file text trên thiết bị kết nối internet. Nên sử dụng máy tính riêng biệt hoặc hardware wallet để quản lý tài sản crypto lớn.

SIM Swapping – Tấn Công Qua Số Điện Thoại Có Thể Gây Thiệt Hại Gì?

SIM Swapping là kỹ thuật tin tặc thuyết phục nhà mạng chuyển số điện thoại của nạn nhân sang SIM mới do họ kiểm soát, từ đó bypass xác thực 2 yếu tố qua SMS và chiếm quyền truy cập tài khoản crypto.

Bên cạnh đó, quá trình thực hiện SIM swapping thường bắt đầu từ việc thu thập thông tin cá nhân của nạn nhân qua mạng xã hội, data leak hay social engineering. Kẻ tấn công sẽ biết họ tên, ngày sinh, địa chỉ, thậm chí số CMND/CCCD của bạn. Với những thông tin này, họ gọi đến tổng đài nhà mạng, giả vờ là chủ thuê bao đã mất điện thoại và yêu cầu cấp SIM mới. Nếu nhân viên không thận trọng kiểm tra, họ sẽ kích hoạt SIM mới – lúc này SIM cũ của bạn ngay lập tức mất tín hiệu.

Ngay khi chiếm được số điện thoại, tin tặc có thể reset mật khẩu của mọi tài khoản liên kết – email, sàn giao dịch crypto, ví điện tử. Họ chỉ cần chọn “quên mật khẩu”, nhận mã OTP qua SMS (vì đã kiểm soát số điện thoại), và tạo mật khẩu mới. Thậm chí nếu bạn có bật 2FA qua SMS, nó cũng trở nên vô dụng vì mọi mã xác thực đều được gửi đến điện thoại của tin tặc.

Một case study điển hình là vụ việc xảy ra với Michael Terpin, một doanh nhân crypto người Mỹ, bị mất 24 triệu USD vào năm 2018 do SIM swapping. Mặc dù đã sử dụng mật khẩu mạnh và 2FA, nhưng việc tin tặc chiếm được số điện thoại đã khiến mọi lớp bảo vệ sụp đổ. Sau khi điều tra, FBI phát hiện một nhóm hacker chuyên nghiệp đã hối lộ nhân viên nhà mạng AT&T để thực hiện SIM swap.

Để phòng tránh SIM swapping, bạn tuyệt đối không nên sử dụng 2FA qua SMS cho các tài khoản crypto quan trọng. Thay vào đó, hãy dùng authenticator app (Google Authenticator, Authy) hoặc hardware security key (YubiKey). Ngoài ra, nên liên hệ nhà mạng để thiết lập PIN bảo vệ SIM, yêu cầu xác minh bổ sung khi có yêu cầu chuyển đổi SIM. Hạn chế chia sẻ thông tin cá nhân trên mạng xã hội cũng giúp giảm nguy cơ trở thành mục tiêu.

Rug Pull & Exit Scam – Làm Thế Nào Để Nhận Biết Dự Án Lừa Đảo?

Rug Pull và Exit Scam là hình thức lừa đảo khi nhà phát triển dự án crypto rút toàn bộ thanh khoản hoặc cầm tiền nhà đầu tư bỏ trốn, khiến token mất giá trị hoàn toàn và người dùng không thể bán được.

Để minh họa rõ hơn, rug pull thường xảy ra trong các dự án DeFi mới. Nhóm phát triển tạo một token, cung cấp thanh khoản trên DEX (sàn phi tập trung) để tạo niềm tin, sau đó quảng bá mạnh mẽ trên mạng xã hội với lời hứa lợi nhuận cao. Khi đã huy động đủ tiền từ nhà đầu tư, họ sẽ rút toàn bộ thanh khoản trong pool, khiến token không thể giao dịch được nữa. Giá trị token tụt về gần như 0 trong vài giây, và mọi người chỉ còn cách “cầm token ngắm”.

Exit scam phổ biến hơn với các dự án ICO, IEO hoặc launchpad. Sau khi huy động thành công hàng triệu USD từ các vòng bán token, team dev “biến mất” – tắt website, xóa các kênh mạng xã hội, không phát triển sản phẩm như roadmap đã hứa. Token được list sàn nhưng không có giá trị thực, và nhà đầu tư chỉ còn cách chấp nhận thua lỗ.

Red flags (dấu hiệu cảnh báo) để nhận biết dự án lừa đảo bao gồm:

- Team ẩn danh hoàn toàn: Không tiết lộ thông tin thành viên, không có LinkedIn hay lịch sử làm việc rõ ràng

- Whitepaper sơ sài hoặc copy-paste: Tài liệu dự án nghiệp dư, thiếu chi tiết kỹ thuật, hoặc sao chép từ dự án khác

- Tokenomics bất hợp lý: Team giữ quá nhiều token (>30%), vesting period quá ngắn, hoặc không có lock-up

- Smart contract không audit: Chưa được kiểm toán bởi các công ty uy tín như CertiK, PeckShield, Hacken

- Liquidity lock không rõ ràng: Thanh khoản không bị khóa hoặc thời gian khóa quá ngắn (<1 năm)

- Marketing quá lố: Hứa hẹn lợi nhuận phi thực tế (APY 10,000%+), sử dụng influencer không uy tín

- Hoạt động mạng xã hội đáng ngờ: Followers/members fake, tương tác ảo, thông tin mập mờ

Trước khi đầu tư vào bất kỳ dự án nào, bạn nên kiểm tra smart contract trên Etherscan/BSCScan để xem có hàm “mint” không giới hạn, có backdoor cho phép owner rút tiền tùy ý hay không. Công cụ như Token Sniffer, RugDoc hay DexTools cũng cung cấp cảnh báo về rủi ro rug pull dựa trên phân tích code.

Theo nghiên cứu của Chainalysis, năm 2024 có hơn 117 vụ rug pull và exit scam được báo cáo, gây thiệt hại khoảng 295 triệu USD. Con số thực tế có thể cao hơn nhiều vì nhiều nạn nhân không báo cáo vì mất niềm tin hoặc cảm thấy xấu hổ.

Exchange Hack – Rủi Ro Khi Lưu Crypto Trên Sàn Là Gì?

Exchange Hack là cuộc tấn công nhằm vào sàn giao dịch tập trung (CEX), dẫn đến việc mất toàn bộ hoặc một phần tài sản của người dùng do hệ thống bảo mật sàn bị xâm nhập hoặc quản lý kém.

Ngoài ra, lịch sử crypto đã chứng kiến nhiều vụ hack sàn giao dịch gây chấn động. Vụ Mt.Gox năm 2014 là ví dụ kinh điển nhất – sàn giao dịch Bitcoin lớn nhất thời điểm đó mất 850,000 BTC (khoảng 460 triệu USD lúc bấy giờ, tương đương hơn 85 tỷ USD ở mức giá 2025). Cho đến nay, nhiều người dùng vẫn chưa được hoàn trả đầy đủ. Vụ Coincheck năm 2018 mất 523 triệu USD do lưu trữ NEM token trên hot wallet. Binance cũng từng bị hack 40 triệu USD năm 2019, mặc dù sau đó đã bồi thường cho người dùng từ quỹ SAFU.

Câu nói “Not your keys, not your coins” (Không phải khóa của bạn, không phải coin của bạn) phản ánh đúng bản chất vấn đề. Khi bạn lưu crypto trên sàn giao dịch, thực chất bạn không nắm quyền kiểm soát private key – sàn mới là người giữ. Bạn chỉ có một “số dư ghi nhận” trong database của sàn. Nếu sàn bị hack, phá sản, hay đóng băng tài khoản tùy tiện (như trường hợp FTX), bạn có thể mất toàn bộ tài sản mà không có cách nào lấy lại.

FTX collapse (sụp đổ FTX) năm 2022 là bài học đắt giá nhất về rủi ro tập trung hóa. Sam Bankman-Fried, CEO FTX, đã sử dụng trái phép hơn 8 tỷ USD tiền người dùng để đầu tư rủi ro qua quỹ Alameda Research. Khi thị trường sụt giảm, FTX không đủ khả năng thanh khoản để đáp ứng lệnh rút tiền, dẫn đến phá sản. Hàng triệu người dùng mất sạch tài sản, và đến nay quá trình hoàn trả vẫn chưa kết thúc.

Khi nào nên rút crypto về ví cá nhân? Câu trả lời là: ngay khi bạn không cần giao dịch trong thời gian ngắn. Nếu bạn holding (nắm giữ dài hạn), hãy rút về cold wallet ngay lập tức. Chỉ giữ trên sàn số lượng cần thiết cho trading hoặc staking. Chia nhỏ tài sản trên nhiều sàn cũng giúp giảm rủi ro tập trung – nếu một sàn gặp vấn đề, bạn không mất tất cả.

Một số sàn uy tín như Binance, Coinbase, Kraken đã áp dụng các biện pháp bảo mật mạnh mẽ hơn: lưu trữ phần lớn tài sản trên cold wallet, bảo hiểm tài sản người dùng, kiểm toán bảo mật định kỳ, và proof of reserves (chứng minh dự trữ) minh bạch. Tuy nhiên, điều này không có nghĩa là 100% an toàn – rủi ro vẫn luôn tồn tại.

Social Engineering – Kỹ Thuật Lừa Đảo Tâm Lý Nguy Hiểm Ra Sao?

Social Engineering là kỹ thuật thao túng tâm lý người dùng để họ tự nguyện cung cấp thông tin nhạy cảm hoặc thực hiện hành động có lợi cho kẻ tấn công, thay vì sử dụng phương pháp kỹ thuật trực tiếp.

Đặc biệt, social engineering khai thác điểm yếu lớn nhất trong mọi hệ thống bảo mật: con người. Dù bạn có mật khẩu mạnh, 2FA, cold wallet, nhưng nếu bị thao túng tâm lý khéo léo, bạn vẫn có thể tự tay giao tài sản cho tin tặc. Các kỹ thuật phổ biến bao gồm:

Giả mạo support team (fake customer support): Tin tặc tạo tài khoản giống hệt team hỗ trợ chính thức của sàn hoặc ví, sau đó inbox người dùng với lý do “tài khoản của bạn đang gặp vấn đề”, “cần xác minh gấp để tránh bị khóa”. Họ sẽ yêu cầu bạn cung cấp seed phrase hoặc private key để “khắc phục sự cố”. Thực tế, không bộ phận support chính thống nào yêu cầu thông tin này.

Impersonation attack (giả danh người nổi tiếng): Kẻ lừa đảo tạo tài khoản giả mạo các influencer, CEO dự án crypto, sau đó công bố các chương trình giveaway kiểu “gửi 1 ETH, nhận lại 2 ETH”. Nhiều người tin tưởng vì tài khoản trông rất giống thật (verified badge giả, avatar giống hệt) và vội vàng chuyển tiền. Elon Musk, Vitalik Buterin, CZ Binance là những cái tên thường xuyên bị giả mạo nhất.

Fake investment advisors (cố vấn đầu tư giả): Tin tặc tiếp cận nạn nhân qua mạng xã hội, diễn đàn crypto, giả vờ là trader thành công hay chuyên gia tài chính. Họ chia sẻ “kết quả giao dịch” hấp dẫn (ảnh chụp màn hình giả), rồi mời bạn tham gia “nhóm VIP” hoặc sử dụng “bot tự động kiếm lời”. Sau khi bạn nạp tiền vào nền tảng họ gợi ý (website lừa đảo), họ sẽ biến mất cùng số tiền.

Một ví dụ thực tế: Năm 2023, một nhà đầu tư tại Crypto VietNam bị mất 45,000 USD sau khi tin vào một “chuyên gia” trên Telegram tự xưng là quản lý quỹ đầu tư crypto. Người này đã dành 2 tuần xây dựng niềm tin, chia sẻ phân tích thị trường chi tiết, trước khi thuyết phục nạn nhân gửi tiền vào một sàn DeFi “độc quyền”. Sau khi nhận tiền, tài khoản và website biến mất hoàn toàn.

Cách phòng tránh social engineering:

- Nghi ngờ mọi tin nhắn chủ động: Support team chính thức không bao giờ inbox bạn trước

- Verify kênh chính thức: Chỉ liên hệ support qua website/app chính thống, không qua DM

- Không tin vào “cơ hội quá tốt”: Lợi nhuận phi thực tế = lừa đảo

- Kiểm tra kỹ tài khoản: Verified badge có thể giả, hãy so sánh username chính xác

- Không bao giờ chia sẻ seed phrase/private key: Dù với bất kỳ ai, trong bất kỳ hoàn cảnh nào

Smart Contract Exploit – Lỗ Hổng Hợp Đồng Thông Minh Ảnh Hưởng Thế Nào?

Smart Contract Exploit là việc tin tặc khai thác các lỗ hổng lập trình trong smart contract của các giao thức DeFi để rút tiền trái phép, gây thiệt hại hàng triệu đến tỷ USD mà không cần truy cập vào ví cá nhân người dùng.

Quan trọng hơn, smart contract là mã nguồn tự động thực thi các điều khoản được lập trình sẵn trên blockchain. Tuy nhiên, nếu code có lỗi logic hoặc lỗ hổng bảo mật, kẻ tấn công có thể lợi dụng để thực hiện các hành động ngoài ý muốn của nhà phát triển. Khác với việc hack vào ví cá nhân, smart contract exploit nhắm vào chính giao thức – nơi tập trung hàng triệu USD thanh khoản.

Flash loan attack là kỹ thuật phổ biến nhất. Tin tặc vay một lượng tiền khổng lồ (có thể lên đến hàng trăm triệu USD) mà không cần thế chấp, nhờ tính năng flash loan trong DeFi. Trong cùng một giao dịch (transaction), họ thao túng giá token trên các pool thanh khoản bằng cách mua bán khối lượng lớn, tạo sự chênh lệch giá, sau đó kiếm lời từ arbitrage (chênh lệch giá) và hoàn trả khoản vay. Toàn bộ quá trình diễn ra trong vài giây. Ví dụ điển hình là vụ tấn công vào Pancake Bunny năm 2021, khiến giao thức mất 45 triệu USD.

Reentrancy attack xảy ra khi smart contract cho phép rút tiền trước khi cập nhật số dư, khiến kẻ tấn công có thể gọi lại hàm rút tiền nhiều lần trong cùng một transaction. Vụ hack DAO năm 2016 – sự kiện lịch sử dẫn đến Ethereum hard fork – là minh chứng cho mức độ nghiêm trọng của lỗ hổng này. Kẻ tấn công đã rút 3.6 triệu ETH (trị giá 50 triệu USD lúc đó).

Unaudited contracts (hợp đồng chưa kiểm toán) là nguồn gốc của hầu hết các vụ exploit. Nhiều dự án DeFi mới muốn ra mắt nhanh để thu hút người dùng, bỏ qua khâu audit bảo mật chuyên nghiệp. Điều này tạo cơ hội cho tin tặc phân tích code và tìm lỗ hổng. Theo Immunefi, năm 2024 có hơn 2.3 tỷ USD bị đánh cắp qua các cuộc tấn công smart contract – phần lớn đến từ các giao thức không audit hoặc audit kém chất lượng.

Để giảm rủi ro khi tương tác với DeFi:

- Chỉ sử dụng giao thức đã audit: Kiểm tra xem dự án có báo cáo kiểm toán từ CertiK, ConsenSys Diligence, Trail of Bits hay không

- Kiểm tra TVL và thời gian hoạt động: Giao thức càng lâu đời, TVL càng cao thì càng an toàn (đã trải qua kiểm nghiệm thực tế)

- Revoke unlimited approval: Sau khi sử dụng xong dApp, hãy thu hồi quyền truy cập token bằng các công cụ như Revoke.cash

- Không FOMO vào dự án mới: Đợi ít nhất 1-2 tuần sau khi ra mắt để cộng đồng phát hiện lỗ hổng tiềm ẩn

- Chia nhỏ vốn: Không nên gửi quá 10-20% tổng tài sản vào một giao thức DeFi duy nhất

7 Cách Bảo Vệ Tài Sản Crypto Hiệu Quả Nhất

Có 7 phương pháp bảo vệ cốt lõi giúp tối ưu hóa an ninh tài sản crypto: sử dụng ví lạnh, bảo vệ private key tuyệt đối, kích hoạt 2FA, tạo mật khẩu mạnh với password manager, kiểm tra URL cẩn thận, phân chia tài sản và luôn cập nhật phần mềm – mỗi phương pháp đều đóng vai trò quan trọng trong hệ thống bảo mật nhiều lớp.

Hãy cùng đi sâu vào từng cách thức cụ thể để áp dụng hiệu quả nhất:

Cách 1 – Sử Dụng Ví Lạnh (Cold Wallet) Để Lưu Trữ Dài Hạn

Ví lạnh là loại ví tiền điện tử hoạt động hoàn toàn offline, không kết nối internet, được thiết kế đặc biệt để lưu trữ tài sản crypto dài hạn với mức độ bảo mật tối đa nhờ loại bỏ hoàn toàn rủi ro tấn công trực tuyến.

Để hiểu rõ hơn, cold wallet bao gồm hai loại chính: hardware wallet (ví cứng) và paper wallet (ví giấy). Hardware wallet là thiết bị vật lý chuyên dụng như Ledger Nano X, Trezor Model T, hoặc SafePal S1 – chúng lưu trữ private key trong chip bảo mật đặc biệt, tách biệt hoàn toàn với internet. Mỗi khi cần thực hiện giao dịch, bạn phải xác nhận trực tiếp trên thiết bị, đảm bảo private key không bao giờ rời khỏi hardware. Paper wallet đơn giản hơn – chỉ là việc in private key và địa chỉ ví ra giấy, sau đó cất giữ an toàn như bảo vật. Tuy chi phí thấp nhưng paper wallet dễ hư hỏng, mất mát và kém tiện lợi hơn.

So sánh giữa hardware wallet và paper wallet cho thấy rõ ưu điểm: Hardware wallet vừa an toàn vừa tiện dụng, hỗ trợ nhiều loại crypto, có màn hình hiển thị để kiểm tra giao dịch, và có thể recovery nhờ seed phrase. Ngược lại, paper wallet tuy rẻ nhưng rủi ro về mặt vật lý cao – giấy có thể bị nước, cháy, hoặc mực phai. Nếu bạn đầu tư từ 1,000 USD trở lên, việc mua một hardware wallet (giá khoảng 60-200 USD) là khoản chi phí hoàn toàn hợp lý so với giá trị bảo vệ.

Hướng dẫn thiết lập hardware wallet an toàn gồm các bước sau: Đầu tiên, chỉ mua từ website chính thống hoặc đại lý ủy quyền, tuyệt đối không mua từ bên thứ ba hay hàng đã qua sử dụng (có thể bị cài malware). Khi nhận hàng, kiểm tra seal niêm phong còn nguyên vẹn. Trong quá trình khởi tạo, thiết bị sẽ tạo seed phrase 12-24 từ – hãy viết tay ra giấy, không chụp ảnh, không lưu điện tử. Lưu seed phrase tại 2-3 địa điểm vật lý khác nhau (nhà riêng, két sắt ngân hàng, nhà người thân tin cậy). Thiết lập mã PIN mạnh để bảo vệ thiết bị khỏi truy cập trái phép.

Khi nào nên dùng ví lạnh? Câu trả lời rõ ràng: nếu bạn không cần giao dịch thường xuyên và holding tài sản từ 6 tháng trở lên. Ví lạnh phù hợp cho:

- Lưu trữ phần lớn tài sản crypto (70-90% tổng giá trị)

- Các khoản đầu tư dài hạn vào Bitcoin, Ethereum

- Số lượng crypto lớn (từ 5,000 USD trở lên)

- Khi bạn muốn ngủ ngon mà không lo sàn giao dịch bị hack

Ngược lại, hot wallet (ví nóng) nên được dùng cho số tiền nhỏ phục vụ giao dịch hàng ngày, trading, hoặc tương tác DeFi. Quy tắc 90/10 được nhiều chuyên gia khuyến nghị: 90% tài sản trên cold wallet, 10% trên hot wallet.

Theo khảo sát từ Ledger, trong số những người dùng bị mất tiền crypto, có đến 68% lưu trữ trên sàn giao dịch hoặc hot wallet. Ngược lại, chỉ có 2.3% trường hợp mất tiền liên quan đến hardware wallet – và phần lớn do người dùng tự lộ seed phrase chứ không phải lỗi của thiết bị.

Cách 2 – Bảo Vệ Private Key & Seed Phrase Như Mạng Sống

Private key và seed phrase là chìa khóa duy nhất để truy cập và kiểm soát tài sản crypto của bạn – ai sở hữu chúng sẽ sở hữu hoàn toàn tài sản, do đó việc bảo vệ thông tin này phải được xem là ưu tiên tuyệt đối, quan trọng hơn cả bảo vệ mật khẩu ngân hàng.

Cụ thể, private key là một chuỗi ký tự ngẫu nhiên dài 64 ký tự hex (hoặc 256 bit), đóng vai trò như “chữ ký số” chứng minh quyền sở hữu với blockchain. Seed phrase (còn gọi recovery phrase hay mnemonic phrase) là phiên bản dễ nhớ hơn của private key, thường gồm 12 hoặc 24 từ tiếng Anh được chọn ngẫu nhiên từ danh sách chuẩn BIP39. Từ seed phrase, hệ thống có thể tái tạo lại tất cả private key của các địa chỉ ví con – đây chính là lý do nó được gọi là “master key”.

5 nguyên tắc vàng lưu trữ seed phrase:

- Không bao giờ lưu trữ dưới dạng điện tử: Không chụp ảnh, không gõ vào điện thoại/máy tính, không lưu trên cloud (Google Drive, iCloud, Dropbox), không gửi qua email/chat. Bất kỳ thiết bị kết nối internet nào cũng có thể bị hack.

- Viết tay trên giấy chất lượng cao hoặc khắc trên kim loại: Sử dụng bút chống phai màu, giấy dày không thấm nước. Tốt hơn nữa, dùng các sản phẩm chuyên dụng như Cryptosteel Capsule, Billfodl – những tấm kim loại chống cháy, chống nước để khắc seed phrase.

- Lưu trữ tại nhiều địa điểm vật lý an toàn: Ít nhất 2 bản sao, cất ở các nơi khác nhau: két sắt tại nhà, két sắt ngân hàng, nhà người thân tin cậy. Nếu một địa điểm gặp hỏa hoạn/trộm cắp, bạn vẫn có bản backup.

- Chia nhỏ seed phrase (nếu cần bảo mật cực cao): Sử dụng phương pháp Shamir’s Secret Sharing – chia seed phrase thành nhiều mảnh (ví dụ 3 mảnh), cần tối thiểu 2 mảnh mới ghép lại được seed phrase hoàn chỉnh. Mỗi mảnh cất ở một nơi khác nhau.

- Che giấu bằng cách ngụy trang: Không ghi rõ “Seed Phrase Crypto” trên giấy – điều này giống như để biển báo cho kẻ trộm. Có thể ngụy trang là danh sách từ vựng ngẫu nhiên, hoặc nhúng vào một cuốn sổ tay bình thường.

Tuyệt đối KHÔNG làm những việc sau:

- Chia sẻ seed phrase cho bất kỳ ai, kể cả người thân, bạn bè, support team

- Nhập seed phrase vào website/app chưa verified (phishing trap phổ biến nhất)

- Lưu trong file text, Word, Excel trên máy tính

- Chụp ảnh seed phrase rồi lưu trong điện thoại

- Gửi qua email, Telegram, WhatsApp, hoặc bất kỳ nền tảng nhắn tin nào

- In từ máy tính có kết nối mạng (printer có thể bị hack hoặc lưu bản in trong bộ nhớ)

- Nói seed phrase to trong nơi công cộng hoặc qua điện thoại

Một case study thực tế: Năm 2024, một trader có kinh nghiệm tại Việt Nam bị mất 18 Bitcoin (trị giá khoảng 1.8 triệu USD) sau khi lưu seed phrase trong file Note trên iPhone. Máy bị dính malware qua một ứng dụng lừa đảo, và seed phrase được tự động upload lên server của hacker. Trong vòng 2 giờ, toàn bộ Bitcoin đã được chuyển đi. Đây là bài học đắt giá về việc không nên lưu thông tin nhạy cảm dưới dạng điện tử.

Phương pháp backup an toàn gồm: (1) Viết tay seed phrase lên 2 tờ giấy chất lượng cao, (2) Laminate (ép plastic) để chống nước, (3) Cất một tờ trong két sắt chống cháy tại nhà, (4) Cất tờ còn lại trong hòm két an toàn ngân hàng (safe deposit box), (5) Nếu có tài sản lớn, cân nhắc dùng Cryptosteel/Billfodl để khắc trên kim loại.

Nếu nghi ngờ seed phrase đã bị lộ – dù chỉ là nghi ngờ – hãy ngay lập tức tạo ví mới và chuyển toàn bộ tài sản sang ví mới. Không đợi đến khi tiền “bốc hơi” mới hành động.

Cách 3 – Kích Hoạt Xác Thực Hai Yếu Tố (2FA) Trên Mọi Nền Tảng

Xác thực hai yếu tố (2FA) là lớp bảo mật thứ hai yêu cầu bạn cung cấp một mã xác thực phụ ngoài mật khẩu khi đăng nhập, giúp ngăn chặn truy cập trái phép ngay cả khi mật khẩu bị lộ – đây là biện pháp bắt buộc phải bật cho mọi tài khoản liên quan đến crypto.

Bên cạnh đó, xác thực 2 yếu tố hoạt động theo nguyên tắc “something you know” (mật khẩu) + “something you have” (thiết bị tạo mã). Kẻ tấn công có thể đánh cắp mật khẩu qua phishing hay data breach, nhưng không thể có được thiết bị vật lý hoặc ứng dụng authenticator trên điện thoại của bạn. Điều này làm tăng đáng kể độ khó trong việc chiếm đoạt tài khoản.

So sánh các loại 2FA:

Google Authenticator / Authy (TOTP – Time-based One-Time Password):

- Ứng dụng tạo mã 6 chữ số thay đổi mỗi 30 giây

- Hoạt động offline, không cần kết nối internet

- An toàn hơn rất nhiều so với SMS 2FA

- Google Authenticator không có backup cloud (mất điện thoại = mất tất cả), trong khi Authy cho phép backup có mã hóa

- Khuyến nghị: Dùng Authy cho tiện lợi, hoặc Google Authenticator nếu ưu tiên bảo mật tuyệt đối

Hardware 2FA (YubiKey, Titan Security Key):

- Thiết bị vật lý cắm USB/NFC để xác thực

- An toàn nhất trong tất cả các phương pháp 2FA

- Chống phishing hoàn toàn vì phải có thiết bị vật lý mới đăng nhập được

- Giá: 25-70 USD/chiếc

- Khuyến nghị: Sử dụng cho tài khoản có giá trị cao (>10,000 USD)

SMS 2FA (qua tin nhắn điện thoại):

- Dễ sử dụng nhất nhưng KÉM BẢO MẬT nhất

- Dễ bị tấn công qua SIM swapping

- Tin nhắn có thể bị chặn bởi SS7 vulnerability

- KHÔNG NÊN DÙNG cho tài khoản crypto quan trọng

Tại sao KHÔNG nên dùng SMS 2FA: Như đã phân tích ở phần SIM Swapping, tin tặc có thể thuyết phục nhà mạng chuyển số điện thoại của bạn sang SIM do họ kiểm soát. Khi đó, mọi mã OTP gửi qua SMS đều vào tay kẻ tấn công. Theo nghiên cứu từ NIST (National Institute of Standards and Technology), SMS 2FA đã bị coi là “deprecated” (lỗi thời) và không còn được khuyến nghị cho các hệ thống bảo mật quan trọng.

Hướng dẫn thiết lập 2FA cho sàn giao dịch (ví dụ Binance):

- Đăng nhập tài khoản → Vào Security Settings

- Chọn “Google Authenticator” (hoặc tên tương tự tùy sàn)

- Tải app Google Authenticator hoặc Authy về điện thoại

- Quét QR code hiển thị trên màn hình

- QUAN TRỌNG: Lưu lại Backup Key (chuỗi ký tự dự phòng) – viết tay ra giấy, cất cùng seed phrase. Nếu mất điện thoại, bạn cần backup key này để khôi phục 2FA

- Nhập mã 6 chữ số từ app để xác nhận kích hoạt

- Kiểm tra bằng cách đăng xuất và đăng nhập lại

Best practices khi dùng 2FA:

- Kích hoạt 2FA cho tất cả: sàn giao dịch, ví hot wallet, email liên kết với crypto, Google account, iCloud

- Sử dụng 2 điện thoại riêng biệt hoặc mua 1 điện thoại backup chỉ dùng cho authenticator app

- Lưu backup key của mỗi tài khoản cùng với seed phrase

- Bật “anti-phishing code” trên sàn (nếu có) – mỗi email từ sàn sẽ chứa một mã riêng do bạn đặt

- Thiết lập “withdrawal whitelist” (danh sách địa chỉ rút tiền được phê duyệt) kết hợp với 2FA

Một số sàn như Binance, OKX còn có “Security Key Devices” cho phép bạn dùng YubiKey thay vì Google Authenticator – đây là lựa chọn tối ưu nhất cho những ai quản lý tài sản lớn.

Theo thống kê của Microsoft, tài khoản có bật 2FA giảm 99.9% nguy cơ bị chiếm đoạt so với tài khoản chỉ dùng mật khẩu. Con số này nói lên tất cả về tầm quan trọng của biện pháp bảo mật đơn giản nhưng cực kỳ hiệu quả này.

Cách 4 – Sử Dụng Trình Quản Lý Mật Khẩu & Tạo Mật Khẩu Mạnh

Sử dụng trình quản lý mật khẩu kết hợp với việc tạo mật khẩu mạnh, độc nhất cho mỗi nền tảng là cách bảo mật tài khoản crypto hiệu quả nhất để chống lại các cuộc tấn công credential stuffing và dictionary attack – hai phương thức tấn công phổ biến nhất khai thác mật khẩu yếu hoặc tái sử dụng mật khẩu.

Ngoài ra, tại sao mật khẩu yếu là lỗ hổng lớn? Nhiều người vẫn sử dụng các mật khẩu đơn giản như “123456”, “password”, “qwerty”, hoặc thông tin cá nhân như ngày sinh, tên thú cưng. Theo báo cáo NordPass 2024, “123456” vẫn là mật khẩu phổ biến nhất thế giới, mặc dù nó có thể bị crack trong chưa đến 1 giây. Thậm chí các mật khẩu “có vẻ mạnh” như “Password123!” cũng xuất hiện trong các bộ dictionary của hacker, giúp chúng bị bẻ khóa rất nhanh.

Vấn đề tái sử dụng mật khẩu còn nguy hiểm hơn. Nếu bạn dùng cùng mật khẩu cho email, sàn crypto, và ví hot wallet, thì chỉ cần một dịch vụ bị data breach (rò rỉ dữ liệu), tất cả tài khoản khác đều có nguy cơ bị chiếm đoạt. Credential stuffing – kỹ thuật hacker lấy cặp username/password bị rò rỉ từ một website, sau đó thử trên hàng trăm website khác – đã trở thành cơn ác mộng với những ai tái sử dụng mật khẩu.

Tiêu chí mật khẩu mạnh cho crypto:

- Tối thiểu 16-20 ký tự (càng dài càng tốt)

- Kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt (!@#$%^&*)

- Không chứa thông tin cá nhân (tên, ngày sinh, số điện thoại)

- Hoàn toàn ngẫu nhiên, không có nghĩa

- Độc nhất cho mỗi tài khoản – tuyệt đối không tái sử dụng

Ví dụ mật khẩu yếu: Nguyenvana1990! (có tên, năm sinh – dễ đoán)

Ví dụ mật khẩu mạnh: 7Kp#mX2$vQ9@wLn5Yz!rT3jH (hoàn toàn ngẫu nhiên, 24 ký tự)

Nhưng vấn đề ở đây là: làm sao nhớ được hàng chục mật khẩu phức tạp như vậy? Đây chính là lúc trình quản lý mật khẩu trở thành công cụ không thể thiếu.

Top 3 Password Manager uy tín:

1Password:

- Giao diện thân thiện, dễ sử dụng

- Hỗ trợ đầy đủ mọi nền tảng (Windows, Mac, iOS, Android, Linux)

- Tính năng “Travel Mode” – ẩn vaults nhạy cảm khi qua hải quan

- Giá: $2.99/tháng (cá nhân), $4.99/tháng (gia đình)

- Phù hợp: Người dùng muốn trải nghiệm tốt nhất và sẵn sàng trả phí

Bitwarden:

- Open-source, minh bạch về mã nguồn

- Bản free đã có đầy đủ tính năng cơ bản

- Cho phép self-host (tự lưu trữ database trên server riêng)

- Giá: Miễn phí (cơ bản), $10/năm (premium)

- Phù hợp: Người dùng ưu tiên tính minh bạch và tiết kiệm chi phí

LastPass:

- Lâu đời, phổ biến, nhiều tính năng

- Tuy nhiên đã có 2 vụ data breach (2015, 2022) – cần cân nhắc

- Bản free bị giới hạn 1 loại thiết bị (hoặc mobile hoặc desktop)

- Giá: $3/tháng (cá nhân)

- Lưu ý: Do lịch sử bảo mật không tốt, nên cân nhắc 2 lựa chọn trên trước

Cách tạo và quản lý mật khẩu unique:

- Cài đặt password manager (khuyến nghị Bitwarden hoặc 1Password)

- Tạo một “Master Password” cực kỳ mạnh (20-30 ký tự) – đây là mật khẩu DUY NHẤT bạn cần nhớ

- Bật 2FA cho tài khoản password manager

- Sử dụng tính năng “Password Generator” để tạo mật khẩu ngẫu nhiên cho mỗi tài khoản crypto

- Lưu tất cả login credentials vào password manager

- Thay đổi tất cả mật khẩu cũ/yếu thành mật khẩu mới mạnh

- Bật tính năng “Auto-fill” để password manager tự động điền mật khẩu (tránh keylogger)

Lưu ý quan trọng:

- Master password TUYỆT ĐỐI không được quên – nên viết ra giấy cất cùng seed phrase

- Không lưu seed phrase/private key vào password manager – dùng cho username/password thôi

- Nên backup database của password manager định kỳ

- Sử dụng password manager có end-to-end encryption (mã hóa đầu cuối)

Một best practice nâng cao: Dùng “Diceware” để tạo master password dễ nhớ nhưng cực mạnh. Ví dụ: correct-horse-battery-staple-mountain-piano-7 (7 từ ngẫu nhiên + số) – dễ nhớ hơn chuỗi ký tự ngẫu nhiên nhưng vẫn có entropy cao.

Theo nghiên cứu của Verizon Data Breach Report 2024, 81% các vụ hack doanh nghiệp bắt nguồn từ mật khẩu yếu hoặc bị đánh cắp. Con số này càng cao hơn trong lĩnh vực crypto cá nhân. Đầu tư 15-30 phút để thiết lập password manager có thể cứu bạn khỏi việc mất tiền crypto phải làm sao.

Cách 5 – Kiểm Tra Kỹ URL & Chỉ Truy Cập Website Chính Thống

Việc kiểm tra kỹ càng URL trước khi nhập bất kỳ thông tin nhạy cảm nào là biện pháp quan trọng nhất để phòng chống phishing attack – loại tấn công chiếm tới 60% các vụ mất tiền crypto theo báo cáo Chainalysis 2024.

Cụ thể hơn, tin tặc có thể tạo ra các trang web giả mạo với giao diện gần như giống hệt website chính thức – từ logo, màu sắc, font chữ đến cách bố trí nội dung. Điểm khác biệt duy nhất nằm ở URL, và nếu không kiểm tra kỹ, bạn sẽ tự tay giao thông tin đăng nhập cho kẻ tấn công.

Cách nhận biết website/email giả mạo:

1. Kiểm tra tên miền (domain) chính xác:

- Website chính thức:

binance.com - Giả mạo:

binance-secure.com,binnance.com,binancе.com(chữ “e” cuối là ký tự Cyrillic, trông giống hệt chữ Latin) - Giả mạo tinh vi:

binance.corn(thay “o” bằng “o” + “r” + “n” trông như “m”)

2. Luôn kiểm tra giao thức HTTPS:

- URL hợp lệ phải bắt đầu bằng

https://(có chữ “s”) - Click vào biểu tượng ổ khóa trước URL để xem SSL certificate

- Certificate phải được cấp bởi tổ chức uy tín và tên miền phải khớp chính xác

3. Chú ý subdomain lừa đảo:

- Hợp lệ:

exchange.binance.com(binance.com là domain chính) - Lừa đảo:

binance.com.fake-exchange.com(domain chính là fake-exchange.com) - Quy tắc: Domain chính luôn nằm NGAY TRƯỚC đuôi

.com,.io,.net…

Sử dụng bookmark cho các trang quan trọng:

Thay vì tìm kiếm Google hoặc click vào link trong email, hãy tạo bookmark (dấu trang) cho tất cả các website crypto bạn thường xuyên sử dụng:

- Truy cập trang chính thức từ nguồn tin cậy (whitepaper, announcement chính thức)

- Kiểm tra kỹ URL đúng là trang chính thống

- Bấm Ctrl+D (Windows) hoặc Cmd+D (Mac) để bookmark

- Đặt tên rõ ràng: “Binance – CHÍNH THỨC”

- Luôn truy cập qua bookmark, không bao giờ click link ngẫu nhiên

Cài đặt anti-phishing extensions:

Các tiện ích mở rộng trình duyệt giúp cảnh báo trang web lừa đảo:

- MetaMask (nếu dùng): Có database phishing sites tích hợp

- Netcraft Extension: Xác minh tính hợp lệ của website

- Scam Sniffer: Chuyên phát hiện phishing crypto

- Web3 Antivirus: Quét smart contract và cảnh báo rủi ro

Verify domain chính thức của sàn/dự án:

Trước khi sử dụng bất kỳ nền tảng mới nào, hãy xác minh domain chính thức qua:

- Twitter/X verified account của dự án

- Telegram/Discord chính thức (check số member, verify badge)

- Coinmarketcap, Coingecko (click vào icon website)

- Github official repository

- Whitepaper PDF chính thức

Các dấu hiệu cảnh báo phishing website:

- Pop-up yêu cầu nhập seed phrase/private key

- Thiết kế website có lỗi, hình ảnh vỡ

- Ngữ pháp sai, chính tả lỗi trong nội dung

- Yêu cầu hành động gấp (“Account will be locked in 24h!”)

- Không có chính sách bảo mật, điều khoản sử dụng

- Domain mới đăng ký (kiểm tra qua whois.com)

Email phishing – những dấu hiệu nhận biết:

- Địa chỉ email sender lạ:

support@binnance-security.comthay vìnoreply@binance.com - Subject line tạo áp lực: “Urgent: Verify your account now or lose access”

- Nội dung chứa link rút gọn (bit.ly, tinyurl) thay vì domain chính thống

- Yêu cầu download file đính kèm .exe, .zip, .apk

- Logo chất lượng thấp, bố cục lỗi

Quy trình kiểm tra URL an toàn trước khi login:

- Hover chuột lên link (không click) → xem URL hiển thị ở góc dưới trình duyệt

- Kiểm tra domain chính có đúng không (chữ cái, vị trí dấu chấm)

- Click vào biểu tượng ổ khóa → xem SSL certificate

- Nếu có nghi ngờ dù nhỏ nhất → đóng tab, truy cập lại qua bookmark

- KHÔNG BAO GIỜ nhập thông tin nhạy cảm nếu chưa 100% chắc chắn

Một thói quen tốt: Thiết lập browser riêng chỉ dùng cho crypto (ví dụ Chrome cho công việc thông thường, Brave chỉ dùng cho crypto). Trong browser crypto, chỉ cài các extension cần thiết, và bookmark sẵn tất cả các trang chính thức.

Theo thống kê của Scam Sniffer, trong năm 2024, các cuộc tấn công phishing qua website giả mạo đã đánh cắp trung bình 324 triệu USD mỗi quý – và con số này đang tăng lên khi AI giúp tin tặc tạo ra các trang giả mạo ngày càng tinh vi hơn. Việc kiểm tra URL có thể mất 5-10 giây, nhưng nó có thể cứu bạn khỏi mất toàn bộ tài sản.

Cách 6 – Phân Chia Tài Sản Trên Nhiều Ví Khác Nhau

Phân chia tài sản crypto trên nhiều ví khác nhau là chiến lược quản lý rủi ro quan trọng giúp giảm thiểu thiệt hại nếu một trong các ví bị tấn công, dựa trên nguyên tắc “đừng bỏ tất cả trứng vào một giỏ” được áp dụng phổ biến trong đầu tư tài chính truyền thống.

Quan trọng hơn, việc tập trung toàn bộ tài sản vào một ví duy nhất tạo ra “single point of failure” – điểm thất bại duy nhất. Nếu private key của ví đó bị lộ, smart contract bạn tương tác có lỗ hổng, hoặc sàn lưu trữ bị hack, bạn sẽ mất sạch 100% tài sản chỉ trong một sự cố. Ngược lại, khi phân tán tài sản, thiệt hại tối đa chỉ giới hạn ở một phần nhỏ danh mục đầu tư.

Nguyên tắc “Don’t put all eggs in one basket”:

Nguyên tắc này bắt nguồn từ quản lý rủi ro trong đầu tư chứng khoán truyền thống, nhưng còn quan trọng hơn nhiều trong crypto. Lý do: crypto không có cơ chế bảo hiểm, không có khả năng đảo ngược giao dịch, và tin tặc ngày càng tinh vi. Warren Buffett từng nói “Diversification is protection against ignorance” (Đa dạng hóa là sự bảo vệ trước những điều chưa biết) – câu nói này áp dụng hoàn hảo cho việc phân chia ví crypto.

Chiến lược phân bổ: Hot wallet vs Cold wallet:

Một chiến lược phân chia thông minh cần dựa trên tần suất sử dụng và mức độ rủi ro chấp nhận được:

Hot Wallet (Ví nóng – 10-20% tổng tài sản):

- Mục đích: Giao dịch hàng ngày, trading, tương tác DeFi

- Đặc điểm: Kết nối internet, tiện lợi, rủi ro cao hơn

- Phù hợp: Số tiền bạn sẵn sàng mất nếu xảy ra rủi ro

- Ví dụ: MetaMask, Trust Wallet, Phantom (Solana)

- Quy tắc: Chỉ giữ số tiền cần thiết cho hoạt động trong vài ngày/tuần

Cold Wallet (Ví lạnh – 80-90% tổng tài sản):

- Mục đích: Lưu trữ dài hạn, holding, tài sản lớn

- Đặc điểm: Offline, bảo mật tối đa, kém tiện lợi

- Phù hợp: Khoản đầu tư dài hạn, không cần chạm vào trong 6-12 tháng

- Ví dụ: Ledger Nano X, Trezor Model T

- Quy tắc: “Set and forget” – cất đi và quên đi

Ví dụ phân chia cụ thể cho một nhà đầu tư có 100,000 USD:

| Loại ví | Mục đích | Số tiền phân bổ | % | Ghi chú |

|---|---|---|---|---|

| Cold Wallet #1 | Bitcoin holding | $50,000 | 50% | Ledger – Cất két sắt |

| Cold Wallet #2 | Ethereum & altcoins holding | $30,000 | 30% | Trezor – Backup riêng |

| Hot Wallet #1 | DeFi farming | $10,000 | 10% | MetaMask – Kiểm tra hàng ngày |

| Hot Wallet #2 | Trading trên DEX | $5,000 | 5% | Trust Wallet – Giao dịch nhanh |

| Sàn CEX | Trading short-term | $5,000 | 5% | Binance – Rút về ví sau mỗi tuần |

Bảng trên minh họa cách phân chia tài sản dựa trên mục đích sử dụng và mức độ rủi ro. Cold wallet giữ 80% tài sản để bảo vệ vốn chính, trong khi hot wallet và sàn chỉ giữ phần nhỏ phục vụ hoạt động.

Sử dụng nhiều ví cho các mục đích khác nhau:

Ngoài phân chia hot/cold, việc tạo nhiều ví riêng biệt cho từng hoạt động cũng giúp tăng cường bảo mật:

Ví “Tương tác DeFi” (DeFi Interaction Wallet):

- Chỉ dùng để kết nối với các dApp, smart contract

- Approve quyền truy cập token cho smart contract

- Nếu bị exploit, chỉ mất số tiền trong ví này

- Thường xuyên revoke (thu hồi) các approval không dùng nữa

Ví “Nhận airdrop” (Airdrop Hunter Wallet):

- Chuyên dùng cho testnet, airdrop farming

- Không chứa tài sản có giá trị

- Tránh tương tác với các dự án đáng ngờ bằng ví chính

Ví “NFT Collection” (NFT Storage Wallet):

- Lưu trữ NFT có giá trị

- Không kết nối với OpenSea/marketplace thường xuyên

- Chỉ active khi cần mua/bán

Ví “Privacy Transactions” (Privacy Wallet):

- Dùng cho các giao dịch cần ẩn danh

- Không liên kết với ví chính hoặc KYC

Best practices khi phân chia tài sản:

- Rule 90/10 hoặc 80/20: Ít nhất 80-90% tài sản nên ở cold wallet

- Never connect cold wallet to internet: Ví lạnh không bao giờ được kết nối với dApp hay website

- Separate device for hot wallet: Nếu có thể, dùng điện thoại riêng chỉ cho hot wallet crypto

- Regular rebalancing: Mỗi tuần/tháng, rút tiền từ sàn về ví, chuyển lợi nhuận từ hot sang cold wallet

- Geographic separation: Cold wallet ở nhà, backup seed phrase ở két sắt ngân hàng

- Multi-signature for large amounts: Với số tiền lớn (>$100k), cân nhắc dùng ví multi-sig yêu cầu 2/3 hoặc 3/5 chữ ký

Sai lầm phổ biến cần tránh:

- Giữ 100% tài sản trên sàn giao dịch (rủi ro hack sàn, đóng băng tài khoản)

- Sử dụng cùng một ví cho mọi hoạt động (nếu bị hack = mất tất cả)

- Không backup riêng seed phrase của từng ví (mất một seed phrase = mất một phần tài sản)

- Chuyển tiền qua lại giữa các ví quá thường xuyên (phí gas tốn kém, tăng rủi ro sai sót)

Case study thực tế:

Một trader tại Việt Nam năm 2023 đã áp dụng chiến lược phân chia này và may mắn thoát khỏi một vụ hack lớn. Anh ta giữ 5 ETH (khoảng $10,000) trên MetaMask để farming trên một protocol DeFi mới. Protocol bị exploit, smart contract cho phép hacker rút sạch tất cả token được approve. Tuy nhiên, vì anh chỉ giữ 10% tổng tài sản trên ví này, còn 90% (45 ETH) nằm an toàn trong Ledger, thiệt hại chỉ dừng ở mức chấp nhận được thay vì mất trắng toàn bộ.

Phân chia tài sản không chỉ là về số lượng ví, mà còn là về tư duy quản lý rủi ro. Mỗi ví là một “compartment” (ngăn) riêng biệt – nếu một ngăn bị xâm phạm, các ngăn khác vẫn an toàn. Đây chính là cách các quỹ đầu tư crypto chuyên nghiệp và các whale (cá voi) quản lý tài sản tỷ USD của họ.

Cách 7 – Cập Nhật Phần Mềm & Luôn Cảnh Giác Với Mọi Giao Dịch

Việc thường xuyên cập nhật phần mềm ví, ứng dụng và hệ điều hành kết hợp với thói quen kiểm tra kỹ càng mọi giao dịch trước khi xác nhận là lớp phòng thủ cuối cùng giúp phát hiện và ngăn chặn các mối đe dọa mới nhất mà tin tặc không ngừng phát triển.

Để minh họa, mỗi lần một lỗ hổng bảo mật mới được phát hiện, các nhà phát triển ví và hệ điều hành sẽ phát hành bản vá (patch) để khắc phục. Nếu bạn không cập nhật, thiết bị của bạn vẫn chứa lỗ hổng đó và trở thành mục tiêu dễ dàng cho tin tặc. Zero-day exploits – những lỗ hổng chưa được công bố – thường được hacker khai thác để tấn công các thiết bị chưa cập nhật.

Tầm quan trọng của software updates:

Software updates không chỉ mang lại tính năng mới mà quan trọng hơn là vá các lỗ hổng bảo mật nghiêm trọng. Ví dụ:

- MetaMask v10.18.4 (2022): Vá lỗ hổng cho phép phishing site đánh cắp private key

- Ledger Live v2.35.2 (2021): Khắc phục bug trong quá trình cập nhật firmware có thể bị man-in-the-middle attack

- Trust Wallet v6.10 (2023): Sửa lỗi clipboard hijacking trên Android

- iOS 16.3.1: Vá lỗ hổng WebKit cho phép remote code execution – ảnh hưởng trực tiếp đến các dApp browser

Những bản cập nhật này không phải “optional” (tùy chọn) – chúng là bắt buộc để duy trì bảo mật. Kẻ tấn công thường quét tìm các thiết bị chạy phiên bản cũ, sau đó khai thác các lỗ hổng đã biết.

Kiểm tra kỹ địa chỉ ví trước khi chuyển tiền:

Đây là bước đơn giản nhưng cực kỳ quan trọng, có thể cứu bạn khỏi mất tiền do clipboard hijacking hoặc nhầm lẫn:

Quy trình kiểm tra địa chỉ 3 bước:

- Kiểm tra 6 ký tự đầu: Ví dụ địa chỉ

0x742d35Cc6634C0532925a3b844Bc9e7595f0bEb0, xác nhận0x742d - Kiểm tra 6 ký tự cuối: Xác nhận

f0bEb0 - So sánh với địa chỉ đã lưu: Nếu có thể, copy địa chỉ từ nguồn tin cậy (whitelist, address book) thay vì nhận qua chat

Tại sao không kiểm tra giữa? Clipboard malware thường tạo ra địa chỉ giả có cùng 4-6 ký tự đầu và cuối với địa chỉ thật để đánh lừa người dùng chỉ xem sơ qua. Kiểm tra cả đầu và cuối giúp phát hiện sự khác biệt.

Whitelist địa chỉ rút tiền trên sàn:

Hầu hết các sàn giao dịch lớn như Binance, Coinbase, OKX đều có tính năng “Withdrawal Whitelist” (danh sách trắng rút tiền):

Cách thiết lập:

- Vào Security Settings → Withdrawal Whitelist

- Thêm các địa chỉ ví cá nhân bạn thường xuyên rút tiền về

- Xác nhận qua email và 2FA

- Sau khi bật, chỉ có thể rút tiền đến các địa chỉ trong whitelist

- Thêm/xóa địa chỉ thường có thời gian chờ 24-48h

Lợi ích: Ngay cả khi tài khoản sàn bị hack, tin tặc không thể rút tiền về ví của họ vì địa chỉ không có trong whitelist. Họ sẽ cần thời gian để thêm địa chỉ mới, đủ để bạn phát hiện và khóa tài khoản.

Sử dụng test transaction với số tiền nhỏ:

Trước khi chuyển số tiền lớn, luôn thực hiện giao dịch thử với số lượng rất nhỏ (ví dụ $10-20):

Quy trình test transaction:

- Chuyển $10 đến địa chỉ đích

- Đợi giao dịch được confirm (1-3 confirmation tùy blockchain)

- Xác nhận tiền đã đến đúng địa chỉ trên blockchain explorer (Etherscan, BSCScan…)

- Nếu mọi thứ OK, mới tiến hành chuyển số tiền lớn

Chi phí vs lợi ích: Phí gas cho test transaction (thường $1-5) là một khoản bảo hiểm rất rẻ so với rủi ro mất cả $10,000 vì gửi nhầm địa chỉ. Nhiều người bỏ qua bước này vì thấy “mất công” và cuối cùng phải trả giá đắt.

Case study: Một trader năm 2023 đã tiết kiệm được 50 ETH ($100,000) nhờ test transaction. Khi test chuyển 0.01 ETH, anh phát hiện địa chỉ ví đã bị clipboard malware đổi. Nếu không test, toàn bộ 50 ETH sẽ bay vào ví của hacker.

Theo dõi lịch sử giao dịch thường xuyên:

Hãy kiểm tra wallet activity ít nhất mỗi ngày nếu bạn đang active trading, hoặc mỗi tuần nếu chỉ holding:

Những gì cần kiểm tra:

- Transactions sent: Có giao dịch chuyển đi mà bạn không thực hiện không?

- Token approvals: Có smart contract nào được approve mà bạn không nhớ?

- Wallet connections: Có dApp nào đang connected mà bạn không sử dụng nữa?

- Balance changes: Số dư có giảm bất thường không?

Công cụ theo dõi:

- Etherscan/BSCScan: Xem lịch sử giao dịch chi tiết

- Debank: Dashboard tổng hợp tất cả token, NFT, DeFi positions

- Zapper: Theo dõi portfolio, yield farming

- Revoke.cash: Kiểm tra và thu hồi token approvals

- Wallet notification apps: Thiết lập cảnh báo khi có giao dịch xảy ra

Thiết lập alerts (cảnh báo):

Nhiều ví và sàn cho phép bật thông báo realtime:

- Thông báo push khi có giao dịch chuyển ra (withdrawal)

- Email alert khi đăng nhập từ thiết bị mới

- SMS notification cho mọi thay đổi bảo mật

- Telegram bot cảnh báo khi có movement lớn trong ví

Withdrawal delay settings:

Một số sàn và giao thức DeFi cung cấp tính năng “time-lock” hoặc “withdrawal delay”:

- Mọi lệnh rút tiền phải chờ 24-48h trước khi thực thi

- Trong thời gian chờ, bạn có thể cancel nếu phát hiện bất thường

- Tuy kém tiện lợi nhưng tăng đáng kể bảo mật cho số tiền lớn

Software update checklist (danh sách kiểm tra cập nhật):

Hãy thiết lập thói quen kiểm tra cập nhật mỗi tuần:

- Wallet apps (MetaMask, Trust Wallet, Phantom…)

- Hardware wallet firmware (Ledger, Trezor)

- Hardware wallet desktop app (Ledger Live, Trezor Suite)

- Operating system (Windows, macOS, iOS, Android)

- Browser (Chrome, Firefox, Brave)

- Antivirus software

- Password manager

- Authenticator apps

Lưu ý quan trọng khi update:

- Chỉ tải từ website chính thức hoặc store chính thống (App Store, Google Play, Microsoft Store)

- Đọc release notes để biết bản cập nhật vá lỗi gì

- Backup seed phrase trước khi update hardware wallet firmware

- Kiểm tra reviews/feedback từ cộng đồng về bản update mới (tránh các bản có bug)

Habit formation (hình thành thói quen):

Bảo mật không phải là hành động một lần mà là thói quen lâu dài. Hãy tạo checklist hàng tuần:

Weekly Security Routine:

- Thứ 2: Kiểm tra cập nhật phần mềm

- Thứ 4: Review wallet transactions của tuần qua

- Thứ 6: Revoke các token approval không dùng

- Chủ nhật: Backup và kiểm tra seed phrase vẫn còn nguyên vẹn

Việc này chỉ tốn 15-20 phút mỗi tuần nhưng có thể ngăn chặn 90% các cuộc tấn công tiềm ẩn.

Các Công Cụ Bảo Mật Crypto Nâng Cao Nên Biết

Các công cụ bảo mật nâng cao như ví đa chữ ký (multi-signature), khóa bảo mật phần cứng (hardware security key), anti-phishing code và whitelist địa chỉ rút tiền cung cấp thêm nhiều lớp bảo vệ cho những nhà đầu tư muốn nâng cao mức độ an toàn vượt xa các biện pháp cơ bản.

Hãy cùng tìm hiểu chi tiết từng công cụ và cách áp dụng hiệu quả:

Ví Đa Chữ Ký (Multi-Signature Wallet) Hoạt Động Như Thế Nào?

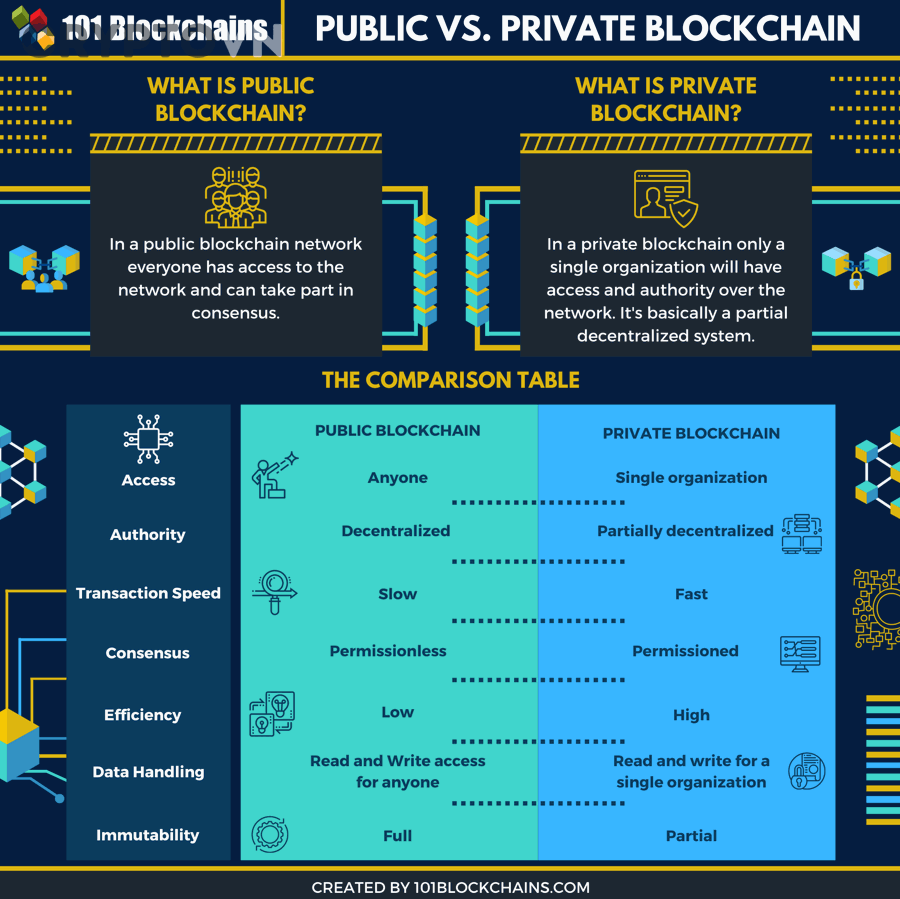

Ví đa chữ ký (multi-sig wallet) là loại ví yêu cầu nhiều hơn một chữ ký (private key) để phê duyệt một giao dịch, thường được cấu hình theo mô hình M-of-N (cần M chữ ký từ tổng số N chữ ký để thực hiện giao dịch), mang lại lớp bảo mật cao hơn đáng kể so với ví đơn chữ ký truyền thống.

Ngoài ra, khái niệm multi-sig có thể hiểu đơn giản như một két sắt cần 2-3 chìa khóa khác nhau mới mở được, thay vì chỉ 1 chìa. Các mô hình phổ biến:

2-of-3 (2/3):

- Tổng cộng 3 private keys

- Cần ít nhất 2 keys để ký giao dịch

- Ví dụ: Bạn giữ 1 key, vợ/chồng giữ 1 key, trusted friend giữ 1 key

- Lợi ích: Nếu mất 1 key, vẫn còn 2 key để phục hồi. Nếu có 1 key bị đánh cắp, tin tặc vẫn không thể rút tiền (thiếu key thứ 2)

3-of-5 (3/5):

- Tổng cộng 5 private keys

- Cần ít nhất 3 keys để ký giao dịch

- Phù hợp cho tổ chức, công ty, hoặc tài sản rất lớn

- Có thể phân phối: 2 keys cho founder, 1 key cho CFO, 1 key cho CTO, 1 key lưu trữ offline

1-of-2 hoặc 2-of-2:

- 1-of-2: Bất kỳ key nào trong 2 key cũng có thể thực hiện giao dịch (ít dùng vì giảm bảo mật)

- 2-of-2: Cần cả 2 keys mới được giao dịch (rủi ro nếu mất 1 key = mất tất cả)

Ưu điểm của multi-sig cho tổ chức và tài sản lớn:

- Phân quyền kiểm soát: Không một cá nhân nào có quyền tuyệt đối, giảm rủi ro insider threat (người trong phản bội)

- Bảo vệ khỏi coercion (ép buộc): Nếu bạn bị đe dọa buộc chuyển tiền, bạn không thể làm vì chỉ có 1 key, cần thêm key của người khác

- Khả năng phục hồi: Mất 1 key không đồng nghĩa mất tất cả tài sản (với setup 2/3 hoặc 3/5)

- Audit trail: Mỗi giao dịch cần nhiều người phê duyệt, tạo ra quy trình kiểm soát nội bộ

- Inheritance planning: Thiết lập 2/3 với bản thân, người thân và luật sư – nếu bạn qua đời, 2 người còn lại vẫn truy cập được

Các ví multi-sig phổ biến:

Gnosis Safe (giờ là Safe{Wallet}):

- Nền tảng multi-sig phổ biến nhất trên Ethereum, BSC, Polygon

- Hỗ trợ nhiều cấu hình: 1/1, 2/3, 3/5… tùy chỉnh linh động

- Interface thân thiện, dễ sử dụng

- Có mobile app và browser extension

- Được tin dùng bởi hàng nghìn DAO và tổ chức crypto

Electrum (Bitcoin):

- Ví Bitcoin lâu đời và uy tín nhất có tính năng multi-sig

- Hỗ trợ 2/2, 2/3, 3/5 standard multi-sig

- Open-source, bảo mật cao

- Phù hợp cho những ai muốn lưu trữ Bitcoin dài hạn

BitGo:

- Dịch vụ custody chuyên nghiệp với multi-sig

- Được các tổ chức tài chính sử dụng

- Hỗ trợ hơn 600 loại coin và token

- Có bảo hiểm cho tài sản lưu trữ

Casa:

- Multi-sig wallet chuyên cho Bitcoin

- Mô hình 3/5: 2 keys trên mobile, 1 key hardware wallet, 1 key Casa, 1 key recovery

- Dịch vụ hỗ trợ kế thừa tài sản

- Phù hợp cho HODLer Bitcoin serious

Cách setup multi-sig wallet với Gnosis Safe:

- Truy cập app.safe.global

- Connect wallet hiện tại (MetaMask, WalletConnect)

- Chọn “Create new Safe”

- Đặt tên cho Safe, chọn network (Ethereum, Polygon…)

- Thêm địa chỉ của các owners (co-signers)

- Thiết lập threshold (số chữ ký cần thiết, ví dụ 2/3)

- Review và deploy Safe contract (tốn phí gas)

- Chia sẻ địa chỉ Safe với các co-signers

- Test bằng cách thực hiện một giao dịch nhỏ

Nhược điểm cần lưu ý:

- Phức tạp hơn so với ví đơn

- Mỗi giao dịch cần nhiều bước phê duyệt (ít tiện lợi)

- Chi phí gas cao hơn (mỗi chữ ký tốn gas riêng)

- Cần sự phối hợp giữa nhiều người (nếu các co-signer không sẵn sàng, không thể giao dịch)

Khi nào nên dùng multi-sig:

- Quản lý tài sản công ty, DAO, dự án

- Tài sản cá nhân lớn (>$50,000)

- Muốn chia sẻ quyền kiểm soát với người thân (kế thừa)

- Cần accountability (trách nhiệm giải trình) trong tổ chức

- Làm treasurer (thủ quỹ) cho cộng đồng, guild

Với những ai quản lý tài sản từ $100,000 trở lên, multi-sig không còn là “nice to have” mà là “must have”.

Hardware Security Key (YubiKey) Có Cần Thiết Không?

Hardware security key như YubiKey là thiết bị vật lý dùng cho xác thực hai yếu tố, cung cấp mức độ bảo mật vượt trội so với authenticator app nhờ vào việc yêu cầu sự hiện diện vật lý của thiết bị để đăng nhập, hoàn toàn miễn nhiễm với phishing và man-in-the-middle attack.

Đặc biệt, YubiKey và các hardware security key tương tự (Google Titan, Thetis) hoạt động theo chuẩn FIDO2/WebAuthn – một giao thức xác thực dựa trên public key cryptography. Khác với TOTP (time-based OTP như Google Authenticator) có thể bị phishing nếu bạn nhập mã vào website giả, hardware key xác thực trực tiếp với domain chính xác của website, từ chối hoàn toàn với các trang giả mạo.

Hardware 2FA vs App-based 2FA:

| Tiêu chí | Hardware Security Key (YubiKey) | Authenticator App (Google Auth, Authy) |

|---|---|---|

| Bảo mật | Cao nhất – chống phishing 100% | Cao – nhưng vẫn có thể bị phishing nếu user nhập mã vào site giả |

| Phishing resistance | Có – kiểm tra domain tự động | Không – user có thể nhập mã vào bất kỳ site nào |

| Tiện lợi | Cần mang theo thiết bị vật lý | Luôn có sẵn trong điện thoại |

| Backup/Recovery | Cần mua 2 keys để backup | Dễ dàng backup (Authy) hoặc scan lại QR code |

| Chi phí | $25-70 cho 1 key | Miễn phí |

| Tương thích | Chỉ website/app hỗ trợ FIDO2 | Hầu hết mọi nền tảng |

| Mất thiết bị | Nếu mất = không đăng nhập được (trừ khi có backup key) | Mất điện thoại vẫn dùng backup hoặc recovery code |

Bảng so sánh trên cho thấy hardware key mạnh nhất về bảo mật nhưng kém linh hoạt hơn, trong khi app-based 2FA cân bằng giữa bảo mật và tiện dụng.

Cách sử dụng YubiKey cho crypto:

Nhiều sàn giao dịch lớn đã hỗ trợ YubiKey:

Binance:

- Vào Security → Yubikey

- Cắm YubiKey vào cổng USB (hoặc tap NFC nếu dùng Yubikey 5 NFC)

- Chạm vào nút trên YubiKey để xác thực

- Từ nay mỗi lần login cần có YubiKey

Coinbase, Kraken, Gemini: Quy trình tương tự

Google Account, Microsoft Account: Hỗ trợ YubiKey (quan trọng vì email là gateway đến mọi tài khoản)

Password managers (1Password, Bitwarden): Có thể dùng YubiKey làm 2FA

Lưu ý: Ví phi tập trung như MetaMask, Trust Wallet KHÔNG hỗ trợ trực tiếp YubiKey vì không có server để xác thực. YubiKey chỉ dùng cho các dịch vụ tập trung (sàn CEX, email, password manager).

Đánh giá chi phí vs lợi ích:

Chi phí:

- YubiKey 5C NFC: ~$55

- YubiKey 5 Nano: ~$50

- Titan Security Key (Google): ~$30

- Khuyến nghị mua 2 chiếc để backup: $60-110

Lợi ích:

- Bảo vệ tài sản crypto (có thể $10,000+)

- Bảo vệ email, password manager (gateway đến mọi tài khoản)

- Sử dụng được lâu dài (10+ năm)

- Tính ROI: Nếu bạn có $5,000 trở lên trong crypto, $60 cho 2 YubiKeys = 1.2% tài sản để bảo vệ 100% → Rất đáng

Verdict:

- Cần thiết nếu: Tài sản crypto >$5,000, là target có giá trị cao (người nổi tiếng, whale), làm việc trong ngành crypto

- Có thể bỏ qua nếu: Tài sản nhỏ (<$1,000), đã dùng authenticator app + các biện pháp khác đầy đủ, không muốn mang theo thiết bị vật lý

Best practices khi dùng YubiKey:

- Luôn mua 2 keys: 1 key chính dùng hàng ngày, 1 key backup cất ở nơi an toàn

- Đăng ký cả 2 keys: Mọi tài khoản nên đăng ký cả 2 keys để có fallback

- Lưu recovery codes: Mỗi dịch vụ cung cấp recovery codes – in ra giấy, cất cùng seed phrase

- Không mất cả 2 keys cùng lúc: Key chính đeo trong người, key backup cất ở nhà/két sắt

- Test trước khi disable phương thức khác: Đảm bảo YubiKey hoạt động trước khi tắt SMS/app 2FA

Một thói quen tốt: Attach (gắn) YubiKey vào chìa khóa nhà hoặc đeo làm dây chuyền – bạn sẽ không bao giờ quên mang theo.

Anti-Phishing Code & Whitelist – Lớp Bảo Vệ Bổ Sung

Anti-phishing code và whitelist địa chỉ rút tiền là hai tính năng bảo mật bổ sung được nhiều sàn giao dịch cung cấp, giúp người dùng phát hiện email giả mạo và ngăn chặn việc rút tiền trái phép ngay cả khi tài khoản bị xâm nhập.

Quan trọng hơn, đây là những lớp phòng thủ “thụ động” – tự động bảo vệ bạn mà không cần hành động chủ động mỗi lần.

Thiết lập anti-phishing code trên sàn:

Anti-phishing code là một chuỗi ký tự tùy chỉnh (thường 4-20 ký tự) mà bạn đặt trong tài khoản. Mọi email chính thức từ sàn sẽ chứa mã này trong subject line hoặc đầu email body.

Cách setup trên Binance:

- Đăng nhập → Security → Anti-Phishing Code

- Nhập mã tùy chỉnh (ví dụ: “CRYPTO2025SAFE”)

- Xác nhận qua 2FA

- Từ nay, mọi email từ Binance sẽ có format:

[CRYPTO2025SAFE] Your withdrawal request...

Cách sử dụng hiệu quả:

- Chọn mã dễ nhớ nhưng không phải thông tin cá nhân

- Kiểm tra MỌI email từ sàn đều có mã này

- Nếu email không có mã → 100% là phishing → Xóa ngay, không click link

- Không chia sẻ anti-phishing code với ai

Whitelist địa chỉ rút tiền:

Đã phân tích ở phần trước, nhưng để nhấn mạnh:

Lợi ích của whitelist:

- Ngăn chặn rút tiền trái phép: Nếu hacker chiếm tài khoản, họ không thể rút về ví của họ

- Thời gian phản ứng: Thêm địa chỉ mới vào whitelist thường có delay 24-48h, đủ để bạn phát hiện và can thiệp

- Yên tâm hơn: Biết rằng tiền chỉ có thể đến các địa chỉ đã xác minh trước

Setup whitelist trên các sàn chính:

Binance:

- Security → Address Management

- Bật “Withdrawal Whitelist”

- Thêm địa chỉ ví tin cậy

- Xác nhận qua email + 2FA

- Địa chỉ mới thêm có thời gian chờ 24h

Coinbase:

- Settings → Security → Address Book

- Tương tự quy trình, có thể set delay 48h

OKX:

- Security Settings → Withdrawal Address Management

- Cho phép tùy chỉnh delay time (24h, 48h, 72h)

Withdrawal delay settings:

Một số sàn còn cho phép thiết lập delay cho MỌI lệnh rút tiền:

- Mọi withdrawal request phải chờ 2-24h trước khi thực thi

- Trong thời gian chờ, bạn nhận email/SMS thông báo

- Có thể cancel withdrawal nếu phát hiện bất thường

- Tuy mất thời gian nhưng an toàn tối đa

Khi nào nên bật withdrawal delay:

- Tài sản trên sàn lớn (>$10,000)

- Không cần rút tiền gấp thường xuyên

- Muốn có “cooling period” để suy nghĩ lại (tránh FOMO withdrawal)

Kết hợp các công cụ để tạo hệ thống phòng thủ nhiều lớp:

| Layer | Tool | Mục đích |

|---|---|---|

| Layer 1 | Strong Password + Password Manager | Ngăn brute force, credential stuffing |

| Layer 2 | 2FA (Authenticator App hoặc YubiKey) | Ngăn unauthorized login |

| Layer 3 | Anti-Phishing Code | Phát hiện email giả mạo |

| Layer 4 | Withdrawal Whitelist | Ngăn rút tiền trái phép |

| Layer 5 | Withdrawal Delay | Tạo thời gian phản ứng |

| Layer 6 | Email/SMS Alerts | Thông báo realtime mọi hoạt động |

Khi kết hợp đầy đủ 6 lớp này, ngay cả khi hacker vượt qua được 1-2 lớp, họ vẫn bị chặn bởi các lớp còn lại.

Phòng thủ theo chiều sâu (defense in depth) là chiến lược bảo mật được quân đội và các tổ chức an ninh quốc gia áp dụng. Trong crypto, bạn cũng cần xây dựng “pháo đài” tương tự cho tài sản của mình.

Những Sai Lầm Phổ Biến Khiến Nhà Đầu Tư Crypto Mất Tiền

Những sai lầm phổ biến trong bảo mật crypto bao gồm chia sẻ private key/seed phrase, lưu trữ thông tin nhạy cảm trên thiết bị online, không kiểm tra smart contract trước khi tương tác và sử dụng Wi-Fi công cộng cho giao dịch – mỗi hành vi này đều có thể dẫn đến hậu quả mất toàn bộ tài sản chỉ trong vài phút.

Sau đây là phân tích chi tiết những sai lầm nghiêm trọng nhất và cách tránh:

Chia Sẻ Private Key/Seed Phrase Cho Người Khác – Sai Lầm Chết Người

Chia sẻ private key hoặc seed phrase cho bất kỳ ai, kể cả người thân, bạn bè hay các “chuyên gia tư vấn” tự xưng, là sai lầm nguy hiểm nhất vì hành động này tương đương với việc trao quyền kiểm soát hoàn toàn tài sản của bạn cho người khác mà không có cách nào lấy lại.

Để minh họa rõ hơn, private key/seed phrase giống như chìa khóa két sắt chứa vàng. Nếu bạn đưa chìa khóa cho người khác, họ có thể lấy hết vàng bất kỳ lúc nào mà bạn không hề biết. Khác với mật khẩu ngân hàng (có thể thay đổi), private key KHÔNG THỂ THAY ĐỔI. Một khi ai đó biết private key của ví, họ sẽ mãi mãi có quyền truy cập – cách duy nhất là tạo ví mới và chuyển toàn bộ tài sản sang đó.

Case study thực tế về việc bị lừa đảo:

Trường hợp 1 – Giả danh support:

Một nhà đầu tư tại TP.HCM năm 2023 gặp vấn đề không rút được tiền từ MetaMask. Anh ta post câu hỏi lên group Facebook về crypto. Ngay lập tức, một tài khoản giả mạo “MetaMask Support Team” inbox với logo và tên giống hệt support chính thức. “Support” yêu cầu anh cung cấp seed phrase để “verify and restore account”. Tin tưởng, anh đã gửi 12 từ seed phrase. Chỉ 10 phút sau, toàn bộ 8,500 USD (3.2 ETH) trong ví biến mất hoàn toàn. Khi contact support thật, anh mới biết: Support chính thức không bao giờ hỏi seed phrase.

Trường hợp 2 – “Chuyên gia” đầu tư:

Một cô gái ở Hà Nội bị một người quen Facebook “chuyên gia crypto” thuyết phục gửi seed phrase để anh ta “optimize wallet for better yield”. Cô nghĩ rằng ví chỉ là “công cụ”, không phải thứ cần giữ bí mật như tài khoản ngân hàng. Sau 2 ngày, 12,000 USD tiền của cô trong ví đã được chuyển sạch vào một địa chỉ ẩn danh. Police report cũng không giúp được gì vì giao dịch crypto không thể đảo ngược.

Tâm lý “tin tưởng” và cái giá phải trả:

Nhiều người nghĩ rằng “người này là bạn/người thân, chắc không sao”. Nhưng thực tế:

- Người thân cũng có thể bị hack: Họ lưu seed phrase của bạn trên điện thoại → điện thoại bị malware → seed phrase bị lộ

- Người thân có thể vô tình rò rỉ: Họ chia sẻ với người khác để “hỏi ý kiến”

- Quan hệ có thể thay đổi: Bạn bè, người yêu có thể trở thành đối thủ sau khi cãi nhau, chia tay

- Không phân biệt được scammer tinh vi: Deepfake voice, giả mạo video call, tài khoản hack – con người dễ bị lừa hơn hệ thống

Nguyên tắc tuyệt đối: không ai cần private key của bạn:

Hãy khắc sâu vào đầu những điều sau:

- Không một ai – kể cả CEO của sàn, founder của dự án, nhân viên support, bạn thân, cha mẹ – cần private key/seed phrase của bạn

- Bất kỳ yêu cầu nào về private key/seed phrase đều là 100% lừa đảo, không có ngoại lệ

- Nếu ví có vấn đề, giải pháp KHÔNG BAO GIỜ là “gửi seed phrase cho support”

- Các vấn đề kỹ thuật đều có cách khắc phục khác mà KHÔNG cần lộ seed phrase

Các tình huống lừa đảo phổ biến:

- “Your wallet is compromised, send seed phrase to secure it” → LỪA ĐẢO

- “Complete KYC verification by providing seed phrase” → LỪA ĐẢO

- “Unlock airdrop by confirming seed phrase” → LỪA ĐẢO

- “I can help you recover lost funds if you share seed phrase” → LỪA ĐẢO

- “Upgrade wallet to new version, enter seed phrase here” → LỪA ĐẢO

Điều duy nhất được phép:

- Nhập seed phrase vào chính ví của bạn khi restore/recovery trên thiết bị của bạn

- KHÔNG BAO GIỜ nhập seed phrase vào website, app lạ, form online, hay gửi cho người khác

Nếu bạn đã vô tình chia sẻ seed phrase với ai đó:

- Ngay lập tức tạo ví mới

- Chuyển toàn bộ tài sản sang ví mới

- Hủy bỏ ví cũ (coi như đã bị xâm phạm)

- Không bao giờ sử dụng seed phrase cũ nữa

Lưu Seed Phrase Trên Thiết Bị Kết Nối Internet – Rủi Ro Tiềm Ẩn

Việc lưu seed phrase dưới dạng điện tử trên bất kỳ thiết bị kết nối internet nào – dù là ảnh chụp màn hình, file text, note app, hay cloud storage – đều tạo ra lỗ hổng bảo mật nghiêm trọng vì malware, spyware và remote access tools có thể quét và đánh cắp thông tin này mà bạn không hề hay biết.

Cụ thể hơn, các hình thức lưu trữ SAI và nguy hiểm:

1. Chụp ảnh seed phrase:

- Ảnh được tự động đồng bộ lên iCloud, Google Photos, OneDrive

- Cloud service có thể bị hack (như vụ iCloud Celebrity Hack 2014)

- Ảnh trong điện thoại có thể bị malware quét và upload lên server tin tặc

- Nếu điện thoại bị mất/đánh cắp, kẻ tấn công có thể access ảnh

- Metadata của ảnh có thể bị phân tích (OCR – optical character recognition)

Case study: Một trader tại Crypto VietNam mất 23,000 USD vào tháng 11/2024 vì chụp ảnh seed phrase rồi lưu trong album “Screenshots”. Anh cài một app chỉnh ảnh từ nguồn không rõ ràng, app đó có malware quét tất cả ảnh, nhận diện text, và upload seed phrase lên server hacker. Trong vòng 4 giờ, tài sản biến mất.

2. Lưu trong file text/Word/Excel:

- File này có thể bị malware quét

- Nếu máy tính bị remote access, hacker truy cập dễ dàng

- Cloud sync (Dropbox, Google Drive) làm tăng rủi ro

- Backup tự động của OS (Time Machine, Windows Backup) cũng chứa file này

3. Lưu trong Note app/Evernote/OneNote:

- Tự động sync lên cloud

- Có thể bị hack qua tài khoản email/password yếu

- Một số note app không mã hóa dữ liệu

- Nếu quên logout trên thiết bị công cộng, ai cũng xem được

4. Gửi qua email/chat:

- Email có thể bị hack, data breach

- Chat apps (WhatsApp, Telegram, Messenger) có thể bị tấn công man-in-the-middle

- Message có thể bị backup trên server

- Nhầm lẫn gửi cho người không đúng là thảm họa

5. Lưu trên cloud (iCloud, Google Drive, Dropbox):

- Cloud accounts có thể bị hack qua password yếu hoặc phishing

- Cloud providers có thể bị breach (như vụ Dropbox 2012)

- Nhân viên của cloud service có thể truy cập (dù ít xảy ra)

- Government request có thể lấy dữ liệu của bạn

6. In từ máy tính có kết nối mạng:

- Printer có bộ nhớ lưu trữ tạm thời

- Printer kết nối WiFi có thể bị hack

- Nếu printer dùng chung (văn phòng), file in có thể bị ai đó nhặt được

- Spooler service trong Windows/Mac lưu cache của file đã in

Các phương pháp lưu trữ AN TOÀN:

✅ Viết tay trên giấy chất lượng cao:

- Dùng bút chống phai màu (không dùng bút chì, bút mực rẻ)

- Giấy dày, không thấm nước

- Laminate (ép plastic) sau khi viết

- Cất trong két sắt chống cháy

✅ Khắc trên kim loại:

- Sản phẩm chuyên dụng: Cryptosteel Capsule, Billfodl, Steely

- Chống nước, chống cháy, chống ăn mòn

- Sử dụng lâu dài (hàng chục năm)

✅ Chia nhỏ và cất riêng:

- Chia seed phrase thành 2-3 phần

- Mỗi phần cất ở địa điểm khác nhau

- Cần ghép đủ mới có seed phrase hoàn chỉnh

✅ Sử dụng password manager (CHỈ cho passwords, KHÔNG cho seed phrase):

- Một số người dùng 1Password, Bitwarden cho seed phrase, nhưng này là rủi ro

- Nếu master password bị lộ = mất tất cả

- Tốt nhất: giữ seed phrase offline hoàn toàn

Lưu ý về backup:

- Tạo ít nhất 2 bản sao seed phrase

- Cất ở 2 địa điểm vật lý khác nhau

- Kiểm tra tình trạng giấy/kim loại mỗi 6-12 tháng (có bị mờ, hỏng không)

- Không tin tưởng vào trí nhớ – não người không đáng tin để nhớ 12-24 từ

Checklist tự kiểm tra:

- Không có ảnh seed phrase trong điện thoại/máy tính

- Không có file text chứa seed phrase trên thiết bị

- Không có seed phrase trong email/chat history

- Không có seed phrase trên cloud storage

- Đã viết tay seed phrase ra giấy

- Đã cất giấy/kim loại trong két sắt

- Đã tạo backup ở địa điểm thứ hai

Nếu bạn phát hiện đang vi phạm bất kỳ điều nào, hãy sửa chữa ngay hôm nay. Xóa toàn bộ dữ liệu điện tử chứa seed phrase (kể cả trong Recycle Bin, Recently Deleted, cloud storage trash). Nếu cần thiết, tạo ví mới và migrate tài sản.

Không Kiểm Tra Smart Contract Trước Khi Tương Tác – Cửa Ngõ Cho Hacker

Việc approve quyền truy cập token cho smart contract mà không kiểm tra kỹ càng trước là một trong những sai lầm phổ biến nhất dẫn đến mất tiền trong DeFi, vì nhiều smart contract độc hại được thiết kế để rút sạch token ngay sau khi được cấp quyền unlimited approval.

Để hiểu rõ hơn, khi bạn muốn tương tác với một dApp (ví dụ swap token trên Uniswap, provide liquidity trên PancakeSwap), ví sẽ yêu cầu bạn “approve” – tức là cho phép smart contract của dApp đó được quyền di chuyển token của bạn. Đây là cơ chế cần thiết để DeFi hoạt động. Tuy nhiên, vấn đề nằm ở chỗ:

- Nhiều dApp yêu cầu unlimited approval (cho phép di chuyển không giới hạn số lượng token)

- Approval này vĩnh viễn có hiệu lực cho đến khi bạn revoke (thu hồi)

- Nếu smart contract có lỗ hổng hoặc là scam, nó có thể rút toàn bộ token bất kỳ lúc nào

Approve unlimited token spending – nguy hiểm như thế nào:

Khi bạn approve một smart contract với unlimited allowance (ví dụ: 2^256 - 1 tokens), bạn đang cho phép contract đó rút TẤT CẢ token loại đó từ ví của bạn mà không cần xin phép thêm lần nào nữa.

Ví dụ thực tế:

Bạn có 10,000 USDT trong ví. Bạn vào một dApp mới để swap 100 USDT sang BNB. DApp yêu cầu approve USDT. Bạn click approve mà không kiểm tra. Thực tế, smart contract vừa được cấp quyền rút unlimited USDT – không phải chỉ 100 USDT.

Nếu smart contract này là scam hoặc bị hack sau đó, toàn bộ 10,000 USDT (và mọi USDT bạn nạp thêm vào ví trong tương lai) đều có thể bị rút đi mà bạn không hề hay biết.

Interacting with unverified contracts – rủi ro lớn:

Smart contract “unverified” (chưa verify source code) trên Etherscan/BSCScan là dấu hiệu cảnh báo đỏ. Verified contract cho phép bạn đọc source code để biết contract làm gì. Unverified contract = hộp đen, bạn không biết bên trong có gì.

Red flags khi kiểm tra smart contract:

- Contract address rất mới (được deploy <7 ngày trước)

- Source code not verified

- Không có audit report từ các công ty uy tín

- Function names đáng ngờ:

drainAllTokens(),backdoor(),emergencyWithdraw()(chỉ owner gọi được) - Owner có quá nhiều quyền: mint unlimited tokens, pause contract, change rules

- Liquidity không bị lock

- Honeypot characteristics (kiểm tra bằng Honeypot.is)

Cách kiểm tra smart contract trên Etherscan/BSCScan:

Bước 1: Copy địa chỉ contract

- Khi connect wallet vào dApp, ví sẽ hiển thị contract address trong popup approve

- Copy địa chỉ này

Bước 2: Mở Etherscan (Ethereum) hoặc BSCScan (BSC)

- Paste địa chỉ contract vào search bar

- Xem trang contract details

Bước 3: Kiểm tra các yếu tố quan trọng:

✅ Contract verified (có dấu tick xanh):

- Tab “Contract” → “Code” → phải thấy source code Solidity

- Nếu hiển thị bytecode thay vì code → chưa verify → NGUY HIỂM

✅ Contract age (tuổi của contract):

- Xem “Contract Creation” – khi nào được deploy

- Contract <1 tuần tuổi → cần cực kỳ cẩn thận

- Contract >1 năm + nhiều transactions → tương đối an toàn

✅ Number of transactions:

- Contract có nhiều txn (hàng nghìn, hàng triệu) → nhiều người đã dùng → ít nguy hiểm hơn

- Contract mới deploy, ít txn → có thể là scam đang chờ nạn nhân

✅ Read Contract functions:

- Tab “Read Contract” → xem các function public

- Tìm

owner()– xem ai là owner - Tìm

totalSupply(),decimals()– check thông tin token

✅ Write Contract functions:

- Xem owner có quyền gì:

mint(),pause(),transferOwnership() - Nếu owner có thể mint unlimited tokens → rủi ro rug pull

Công cụ kiểm tra nhanh:

Token Sniffer (tokensniffer.com):

- Paste contract address

- Tự động scan và cho điểm (0-100)

- Cảnh báo các rủi ro: honeypot, high tax, mint function…

- Hiển thị audit status

Honeypot.is:

- Kiểm tra token có phải honeypot không

- Honeypot = token bạn mua được nhưng không bán được

- Test buy/sell simulation

RugDoc (rugdoc.io):

- Review các dự án DeFi

- Đánh giá mức độ nguy hiểm: Low risk / Medium / High / Not reviewed

- Giải thích chi tiết các rủi ro

DexTools (dextools.io):

- Chart + thông tin chi tiết token

- Audit status, lock liquidity info

- Holder distribution (nếu 1 địa chỉ giữ >50% supply → nguy hiểm)

Quy trình an toàn khi tương tác DeFi:

- Research dự án trước: Đọc whitepaper, roadmap. Check team (LinkedIn, Twitter). Tìm audit report (CertiK, PeckShield, Hacken)

- Verify contract address: Copy address từ website chính thống hoặc Coinmarketcap. KHÔNG copy từ Telegram/Discord message (có thể giả)

- Scan contract: Paste vào Token Sniffer. Check trên Etherscan/BSCScan. Nếu có warning nghiêm trọng → TRÁNH XA

- Test với số tiền nhỏ: Lần đầu chỉ approve + swap $10-20. Xem transaction có thành công, phí có hợp lý không. Nếu OK, mới tăng dần số tiền

- Approve đúng số lượng cần thiết: Thay vì unlimited, approve chính xác số token cần swap. Ví dụ: swap 100 USDT → approve 100 USDT, không phải unlimited. MetaMask và nhiều ví hiện cho phép edit approval amount

- Revoke approval sau khi xong: Vào Revoke.cash hoặc Etherscan. Thu hồi quyền truy cập của các dApp không dùng nữa. Làm định kỳ mỗi tháng

Cách revoke token approval:

Sử dụng Revoke.cash:

- Truy cập revoke.cash

- Connect wallet

- Xem danh sách tất cả approvals đang active

- Click “Revoke” bên cạnh các dApp không tin tưởng hoặc không dùng nữa

- Confirm transaction (tốn phí gas)

Trực tiếp trên Etherscan:

- Vào trang contract của token (ví dụ USDT)

- Tab “Write Contract” → Connect wallet

- Tìm function

approve(spender, amount) - Nhập địa chỉ contract cần revoke vào

spender - Nhập

0vàoamount - Execute → Confirm

Thời điểm nên revoke:

- Sau khi hoàn tất giao dịch với dApp một lần (nếu không dùng nữa)

- Khi dự án DeFi có tin đồn bị hack hoặc rug pull

- Định kỳ mỗi tháng: revoke tất cả dApp không active

- Trước khi chuyển số tiền lớn vào ví (dọn dẹp approvals cũ)

Case study – Ledger Connect Kit exploit (12/2023):

Vào tháng 12/2023, thư viện Ledger Connect Kit (dùng để connect Ledger với dApp) bị hack. Hacker inject malicious code vào thư viện này. Hàng trăm dApp sử dụng thư viện đều bị ảnh hưởng – bao gồm cả SushiSwap, Revoke.cash.

Khi người dùng connect wallet vào các dApp này, một popup giả mạo xuất hiện yêu cầu “approve để continue”. Thực tế đây là smart contract độc hại. Người dùng approve → toàn bộ token bị drain (rút sạch).

Trong vòng 5 giờ, hơn 600,000 USD đã bị đánh cắp. May mắn vụ việc được phát hiện nhanh và các dApp đã remove thư viện độc hại. Nhưng bài học ở đây: LUÔN KIỂM TRA contract address trước khi approve, ngay cả khi dApp rất uy tín.

Best practices:

- Sử dụng ví riêng cho DeFi (ví tương tác) – không giữ quá nhiều tiền

- Chỉ tương tác với Top protocols (Uniswap, Aave, Compound…) cho số tiền lớn

- Với dự án mới/nhỏ: chỉ test với vài chục USD

- Set limit approval thay vì unlimited

- Revoke approvals thường xuyên

- Theo dõi tin tức về exploits trong cộng đồng crypto

Nhớ rằng: Trong DeFi, bạn chịu trách nhiệm 100% cho tài sản của mình. Không có ai bồi thường nếu bạn approve contract scam.

Sử Dụng Wi-Fi Công Cộng Để Giao Dịch Crypto – Lỗ Hổng Bảo Mật Nghiêm Trọng

Thực hiện giao dịch crypto qua mạng Wi-Fi công cộng (quán cà phê, sân bay, khách sạn) là hành vi cực kỳ nguy hiểm vì các mạng này thường không được mã hóa đầy đủ, dễ dàng bị kẻ tấn công thực hiện man-in-the-middle attack để đánh cắp thông tin đăng nhập, session cookies và thậm chí là private key.

Cụ thể hơn, man-in-the-middle attack (MITM) hoạt động như sau:

- Bạn kết nối vào Wi-Fi công cộng tại quán cà phê

- Tin tặc cũng ở quán đó, đã setup một “rogue access point” (điểm truy cập giả mạo) có tên giống hệt Wi-Fi của quán

- Thiết bị của bạn tự động connect vào Wi-Fi giả

- Mọi traffic (dữ liệu) của bạn đi qua máy của hacker