- Home

- xác thực 2 yếu tố

- Giải Thích 2FA Và SIM Swap Liên Hệ Thế Nào Để Bảo Vệ Tài Khoản Crypto An Toàn Hơn

Giải Thích 2FA Và SIM Swap Liên Hệ Thế Nào Để Bảo Vệ Tài Khoản Crypto An Toàn Hơn

2FA và SIM swap có liên hệ trực tiếp với nhau, nhưng mối liên hệ này không nằm ở mọi loại xác thực 2 yếu tố mà tập trung mạnh nhất ở 2FA qua SMS. Khi một tài khoản dùng số điện thoại để nhận mã đăng nhập hoặc mã khôi phục, kẻ tấn công chỉ cần chiếm quyền kiểm soát số đó là có thể chặn OTP, đặt lại mật khẩu và mở đường sang email, sàn giao dịch hoặc ví custodial. Chính vì vậy, người dùng crypto không nên hiểu 2FA như một lớp bảo vệ đồng nhất, mà phải hiểu đúng từng loại cơ chế xác minh.

Bên cạnh việc hiểu 2FA là gì, người dùng còn cần biết loại 2FA nào thực sự phù hợp với tài khoản giá trị cao. Một lớp xác minh phụ thuộc vào nhà mạng sẽ có hồ sơ rủi ro khác hoàn toàn so với ứng dụng tạo mã cục bộ hoặc khóa bảo mật vật lý. Đó là lý do cùng là xác thực 2 yếu tố nhưng hiệu quả tự vệ trước SIM swap lại không giống nhau.

Tiếp theo, điều quan trọng không chỉ là cơ chế chiếm số điện thoại, mà là chuỗi tấn công đằng sau SIM swap. Khi kẻ xấu kiểm soát được số điện thoại, họ có thể không dừng ở việc đọc mã OTP. Họ thường đi xa hơn: chiếm email, đổi mật khẩu, vô hiệu hóa cảnh báo bảo mật, rồi tiếp cận tài khoản sàn hoặc tài khoản tài chính có liên quan. Vì crypto thường gắn với email, số điện thoại và thói quen xác minh nhiều bước, hiệu ứng dây chuyền rất dễ xảy ra nếu người dùng cấu hình bảo mật thiếu phân tầng.

Sau đây, bài viết sẽ đi từ phần cốt lõi nhất đến phần mở rộng: xác định chính xác 2FA và SIM swap liên hệ với nhau ở đâu, loại 2FA nào dễ bị ảnh hưởng, hacker khai thác theo chuỗi nào, người dùng nên xử lý ra sao, rồi cuối cùng là những hiểu lầm phổ biến khiến nhiều người đánh giá sai mức độ nguy hiểm của vấn đề này.

2FA và SIM swap có liên hệ trực tiếp với nhau không?

Có, 2FA và SIM swap có liên hệ trực tiếp khi tài khoản dùng số điện thoại làm kênh nhận mã xác minh, kênh khôi phục hoặc kênh xác nhận đăng nhập.

Để hiểu rõ hơn mối liên hệ này, cần tách bạch giữa khái niệm xác thực 2 yếu tố nói chung và từng phương thức triển khai cụ thể. Nhiều người bật 2FA rồi mặc định cho rằng tài khoản đã an toàn hơn nhiều, nhưng trên thực tế độ mạnh của 2FA phụ thuộc rất lớn vào việc lớp thứ hai ấy dựa trên đâu: điện thoại, email, ứng dụng tạo mã hay khóa bảo mật vật lý.

2FA là gì và vai trò của nó trong bảo mật tài khoản crypto là gì?

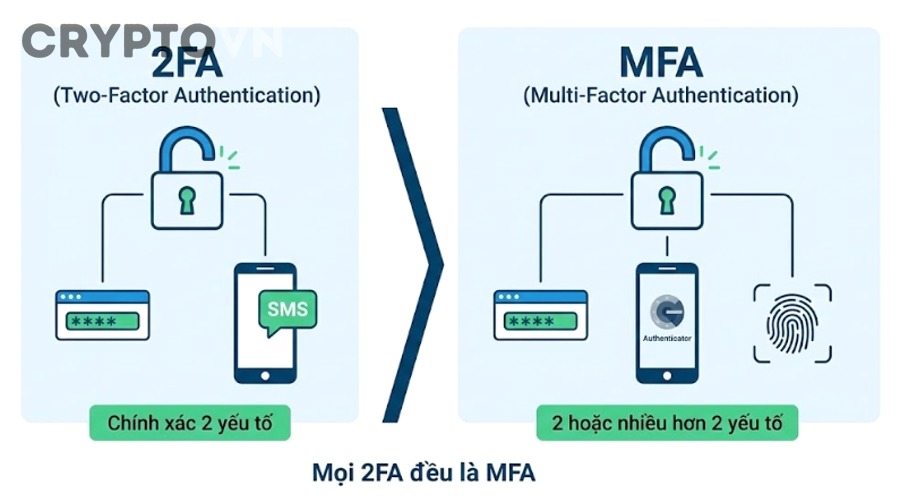

2FA là một cơ chế xác minh danh tính yêu cầu người dùng cung cấp hai yếu tố khác nhau trước khi truy cập tài khoản, thường kết hợp giữa mật khẩu và một yếu tố thứ hai như mã OTP, ứng dụng xác minh hoặc khóa bảo mật.

Cụ thể hơn, khi người dùng hỏi 2FA là gì, cách hiểu đúng nhất trong bối cảnh crypto là: đây không phải chỉ là “mã 6 số”, mà là một mô hình kiểm tra quyền truy cập bằng ít nhất hai lớp khác nhau. Lớp đầu tiên thường là thứ bạn biết, ví dụ mật khẩu. Lớp thứ hai có thể là thứ bạn có, như điện thoại nhận mã SMS, ứng dụng authenticator, hoặc khóa bảo mật FIDO. Mục tiêu của 2FA là làm cho việc lộ mật khẩu không đồng nghĩa với mất tài khoản.

Trong hệ sinh thái crypto, vai trò của 2FA còn quan trọng hơn nhiều lĩnh vực khác vì tài sản số có thể được rút đi gần như ngay lập tức, khó đảo ngược và thường không có quy trình hoàn tiền giống hệ thống ngân hàng truyền thống. Nếu sàn giao dịch, email hoặc tài khoản lưu trữ API bị chiếm, thiệt hại có thể diễn ra trong vài phút. Bởi vậy, 2FA cho email quan trọng ra sao cũng là một câu hỏi cần đặt song song với 2FA cho sàn, vì email thường là “trung tâm điều phối” của mọi thao tác khôi phục tài khoản.

Theo Google, 2-Step Verification giúp ngăn kẻ tấn công truy cập tài khoản ngay cả khi chúng đã lấy được mật khẩu; đồng thời Google khuyến nghị dùng security key hoặc Google Prompt vì an toàn hơn mã xác minh gửi bằng tin nhắn.

SIM swap là gì và hacker thực hiện kiểu tấn công này như thế nào?

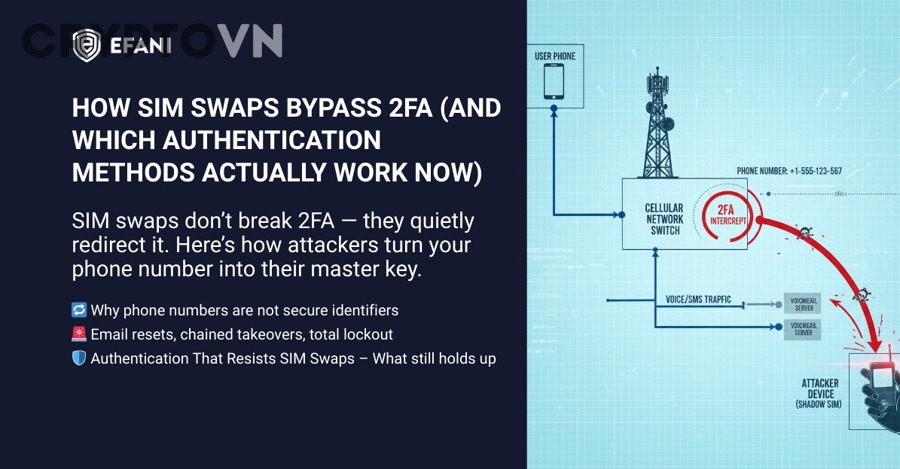

SIM swap là một kiểu tấn công trong đó kẻ xấu tìm cách chuyển số điện thoại của nạn nhân sang một SIM khác do chúng kiểm soát để nhận cuộc gọi, tin nhắn và mã xác minh gửi đến số đó.

Để minh họa rõ hơn, bản chất của SIM swap không nằm ở việc hack trực tiếp vào tài khoản sàn hay ví, mà ở việc chiếm quyền với số điện thoại vốn đang được dùng như một mắt xích xác thực. Kẻ tấn công thường bắt đầu bằng thu thập thông tin cá nhân qua rò rỉ dữ liệu, phishing, social engineering hoặc dữ liệu công khai trên mạng xã hội. Sau đó, chúng dùng các thông tin này để thuyết phục nhà mạng chuyển số sang SIM mới, hoặc lợi dụng quy trình hỗ trợ khách hàng lỏng lẻo để kích hoạt lại SIM.

Ngay khi việc chuyển số thành công, điện thoại thật của chủ tài khoản có thể mất sóng, mất khả năng nhận SMS hoặc cuộc gọi. Từ thời điểm đó, bất kỳ hệ thống nào gửi OTP, mã khôi phục hoặc cảnh báo bảo mật tới số điện thoại cũ đều có nguy cơ rơi vào tay kẻ tấn công. Điểm đáng sợ là nhiều người chỉ phát hiện có vấn đề sau khi không còn đăng nhập được vào email hoặc sàn.

FTC mô tả SIM swap là hành vi chiếm quyền số điện thoại để nhận tin nhắn và mã xác minh, đồng thời khuyến nghị nạn nhân phải liên hệ nhà mạng ngay lập tức khi nghi ngờ số bị chiếm.

Vì sao SIM swap có thể khiến 2FA qua SMS trở thành điểm yếu?

SIM swap khiến 2FA qua SMS trở thành điểm yếu vì lớp xác minh thứ hai lúc này phụ thuộc vào một kênh mà nhà mạng có thể bị thao túng hoặc bị lợi dụng trong khâu xác minh thuê bao.

Cụ thể, nếu tài khoản sàn hoặc email gửi mã đăng nhập qua SMS, người chiếm được số điện thoại cũng sẽ nhận được mã đó. Khi ấy, “lớp bảo vệ thứ hai” không còn nằm trong tay chủ tài khoản nữa. Đây là lý do mối liên hệ giữa 2FA và SIM swap không phải là mối liên hệ lý thuyết, mà là mối liên hệ vận hành: khi 2FA phụ thuộc vào SMS, SIM swap trở thành công cụ thực tế để vượt qua 2FA.

Vấn đề còn nghiêm trọng hơn nếu số điện thoại được dùng cho nhiều mục đích cùng lúc: nhận OTP đăng nhập, khôi phục mật khẩu, xác minh thiết bị mới, xác nhận rút tiền hoặc mở khóa cảnh báo bảo mật. Khi một số điện thoại giữ quá nhiều quyền, nó biến thành “điểm tập trung rủi ro”. Điều này giải thích vì sao nhiều tài khoản có mật khẩu mạnh nhưng vẫn bị chiếm sau một vụ SIM swap thành công.

NIST hiện coi xác thực ngoài băng dựa trên PSTN, tức mạng điện thoại công cộng, là hình thức bị hạn chế; bản dự thảo mới hơn còn khuyến nghị xem xét các chỉ báo rủi ro như đổi SIM, port số hoặc bất thường khác trước khi dùng PSTN để gửi bí mật xác thực.

Những loại 2FA nào dễ bị ảnh hưởng bởi SIM swap và loại nào an toàn hơn?

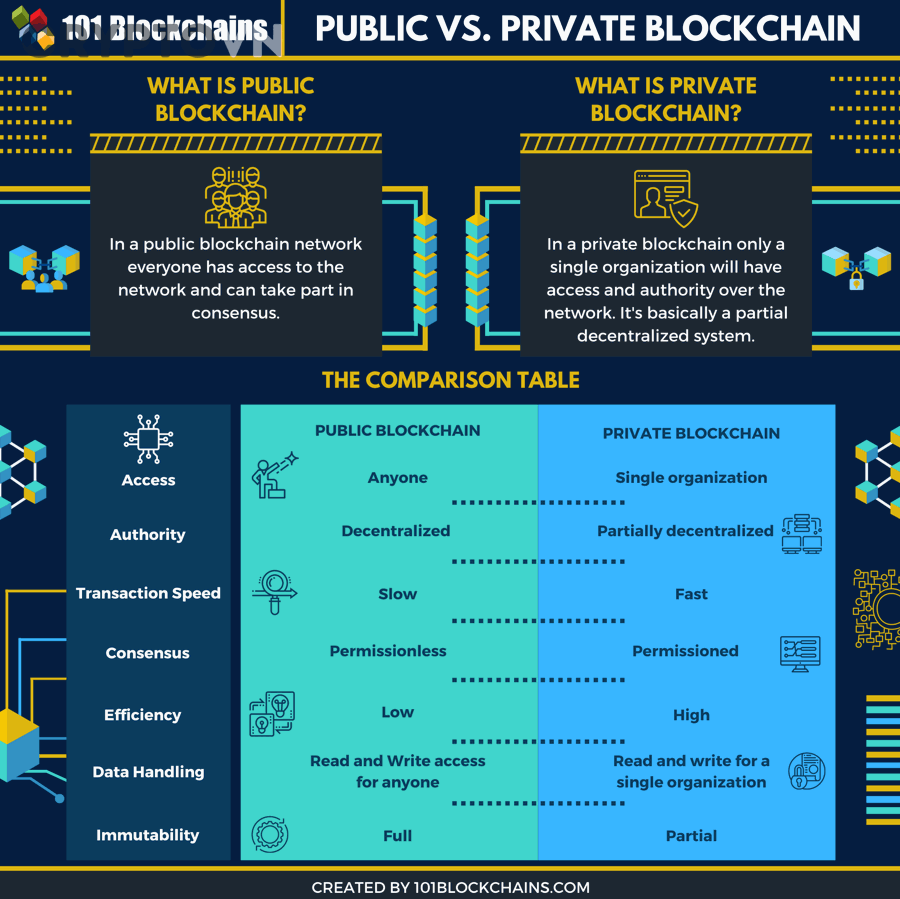

Có bốn nhóm 2FA thường gặp trong thực tế: SMS OTP, mã qua email, ứng dụng authenticator và khóa bảo mật hoặc passkey; trong đó SMS OTP dễ bị SIM swap nhất, còn khóa bảo mật và passkey an toàn hơn về mặt chống phishing và chống phụ thuộc nhà mạng.

Để hiểu rõ hơn câu hỏi về loại 2FA, cần xem chúng theo tiêu chí mức độ phụ thuộc vào số điện thoại và khả năng chống chiếm đoạt từ xa. Đây cũng là phần mà nhiều người bắt đầu quan tâm tới những truy vấn như Google Authenticator vs Authy khác gì, bởi họ không chỉ muốn biết ứng dụng nào tiện hơn, mà còn muốn biết lựa chọn nào hợp lý hơn khi bỏ SMS.

2FA qua SMS có phải là loại dễ bị SIM swap nhất không?

Có, 2FA qua SMS là loại dễ bị SIM swap nhất vì mã xác minh được gửi qua chính kênh mà kẻ tấn công đang cố chiếm quyền kiểm soát.

Cụ thể hơn, nếu tài khoản dùng SMS để gửi OTP đăng nhập hoặc xác nhận hành động nhạy cảm, kẻ tấn công chỉ cần thành công trong việc tiếp quản số điện thoại là có thể nhận mã. Khi đó, lớp thứ hai không còn là rào cản độc lập nữa. Thay vì phải vượt qua hai hàng phòng thủ khác nhau, chúng chỉ cần thắng ở một mắt xích là số điện thoại.

Một điểm cần nhấn mạnh là SMS OTP không vô dụng tuyệt đối. Nó vẫn tốt hơn chỉ dùng mật khẩu đơn lẻ trong nhiều tình huống phổ thông. Tuy nhiên, trong bối cảnh tài khoản crypto, nơi rủi ro phishing, social engineering và tấn công vào quy trình khôi phục diễn ra thường xuyên, SMS 2FA trở nên kém phù hợp hơn so với các lựa chọn mạnh hơn. Nói cách khác, SMS 2FA có thể là một bước nâng cấp so với không có 2FA, nhưng không nên là đích đến cuối cùng cho tài khoản giá trị cao.

FTC nêu rõ mã xác minh gửi bằng tin nhắn có nhược điểm vì kẻ xấu có thể chiếm số điện thoại qua SIM swap và nhận các mã đó trước khi chủ tài khoản kịp nhận ra.

Ứng dụng authenticator và khóa bảo mật vật lý khác gì SMS 2FA?

Ứng dụng authenticator mạnh hơn SMS 2FA về khả năng tách khỏi nhà mạng, còn khóa bảo mật vật lý hoặc passkey tối ưu hơn về khả năng chống phishing và chống bị lợi dụng qua các quy trình xác minh thuê bao.

Trong khi SMS 2FA gửi mã qua hạ tầng viễn thông, ứng dụng authenticator như Google Authenticator hoặc Authy tạo mã cục bộ trên thiết bị đã được thiết lập trước. Vì vậy, việc kẻ xấu chiếm số điện thoại không tự động giúp chúng nhận được mã từ ứng dụng. Đây là khác biệt quan trọng nhất về mô hình rủi ro.

Với truy vấn Google Authenticator vs Authy khác gì, câu trả lời ngắn gọn là cả hai đều thuộc nhóm ứng dụng tạo mã TOTP, nhưng có khác biệt ở trải nghiệm sao lưu, đồng bộ và quản lý thiết bị. Xét riêng trước rủi ro SIM swap, cả hai đều tốt hơn SMS vì không phụ thuộc trực tiếp vào số điện thoại để tạo mã mỗi lần đăng nhập. Tuy nhiên, người dùng vẫn phải bảo vệ chính thiết bị, backup seed hoặc backup code và tài khoản đồng bộ nếu có.

Khóa bảo mật vật lý và passkey đi xa hơn một bước. Chúng không chỉ tránh phụ thuộc vào nhà mạng mà còn được xem là những hình thức xác minh mạnh, kháng phishing tốt hơn. Trong bối cảnh tài khoản có giá trị lớn, đây là lớp bảo vệ đáng cân nhắc cho email gốc, tài khoản sàn chính và các hệ thống quản trị liên quan.

Google mô tả security key là bước xác minh mạnh nhất và có khả năng chống phishing cao; CISA cũng nhấn mạnh các hình thức MFA kháng phishing không dễ bị SIM swap như các cơ chế phụ thuộc tin nhắn hay push-bombing.

Email code có an toàn hơn SMS 2FA trong bối cảnh SIM swap không?

Có, mã gửi qua email thường an toàn hơn SMS trước SIM swap trực tiếp, nhưng mức an toàn này chỉ tồn tại khi chính tài khoản email đã được bảo vệ đủ mạnh.

Để hiểu rõ hơn, email code không dựa trực tiếp vào số điện thoại ở thời điểm gửi mã, nên kẻ xấu không thể chỉ nhờ chiếm SIM mà đọc được mã ngay như với SMS. Tuy nhiên, nếu email lại có cơ chế khôi phục bằng số điện thoại hoặc dùng SMS 2FA, thì SIM swap vẫn có thể trở thành bước đầu để chiếm email. Khi email đã bị mất, hàng loạt tài khoản khác gần như mở cửa.

Đó là lý do câu hỏi 2FA cho email quan trọng ra sao có ý nghĩa rất lớn trong hệ sinh thái crypto. Nhiều người chỉ tập trung bảo vệ tài khoản sàn, nhưng bỏ qua email gốc. Trong khi đó, email mới là nơi nhận liên kết đặt lại mật khẩu, cảnh báo đăng nhập, xác nhận thay đổi cài đặt và nhiều tín hiệu bảo mật khác. Nếu email không được bảo vệ bằng phương thức mạnh, toàn bộ hệ thống bảo mật phía sau rất dễ đổ domino.

Tóm lại, email code có thể an toàn hơn SMS 2FA trước SIM swap trực tiếp, nhưng nó không phải là lựa chọn tối ưu cuối cùng. Với tài khoản quan trọng, tốt nhất vẫn là khóa email bằng authenticator app mạnh, passkey hoặc security key.

Hacker có thể dùng SIM swap để chiếm tài khoản crypto theo chuỗi nào?

Chuỗi tấn công phổ biến gồm năm bước chính: thu thập thông tin, chiếm số điện thoại, nhận mã xác minh, chiếm email hoặc reset mật khẩu, rồi từ đó chiếm tài khoản crypto hoặc tài khoản tài chính liên quan.

Để hiểu rõ hơn vấn đề từ góc nhìn vận hành, người dùng không nên xem SIM swap như một sự cố đơn lẻ. Nó thường là mắt xích mở đầu cho một chuỗi leo thang đặc quyền. Một khi số điện thoại bị chiếm, kẻ tấn công sẽ cố khai thác tối đa mọi tài khoản có kết nối với số đó trước khi nạn nhân phản ứng.

Chuỗi tấn công phổ biến từ SIM swap đến chiếm tài khoản gồm những bước nào?

Chuỗi tấn công thường đi theo hướng: lấy dữ liệu nạn nhân, thuyết phục nhà mạng đổi SIM, nhận OTP, reset email hoặc mật khẩu sàn, rồi khóa chủ tài khoản ra ngoài.

Cụ thể hơn, bước đầu tiên là thu thập dữ liệu. Kẻ xấu tìm tên, ngày sinh, email, số điện thoại, địa chỉ, câu trả lời bảo mật hoặc dữ liệu rò rỉ từ những vụ breach trước đó. Bước hai, chúng dùng dữ liệu này để giả mạo chủ thuê bao với nhà mạng. Bước ba, khi số điện thoại bị chuyển đi, chúng bắt đầu thử quy trình “quên mật khẩu” ở email, sàn giao dịch và các dịch vụ tài chính.

Nếu dịch vụ gửi mã OTP qua SMS hoặc yêu cầu xác minh số điện thoại, kẻ tấn công sẽ có lợi thế ngay. Sau khi vào được email, chúng thường tìm email từ sàn, ví, công cụ giao dịch hoặc ngân hàng để tiếp tục chiếm thêm tài khoản khác. Đây là lý do một vụ SIM swap hiếm khi dừng ở cấp độ số điện thoại; nó gần như luôn nhằm tới các tài khoản giá trị hơn nằm phía sau.

FTC cảnh báo không bao giờ đưa mã xác minh cho người khác và nhấn mạnh rằng người hỏi xin verification code gần như chắc chắn là kẻ lừa đảo; điều này phản ánh việc mã xác minh là mắt xích trung tâm trong chuỗi chiếm tài khoản.

Email, tài khoản sàn và tài khoản ngân hàng liên quan với nhau ra sao trong một vụ SIM swap?

Email, tài khoản sàn và tài khoản ngân hàng liên quan với nhau theo mô hình dây chuyền quyền truy cập, trong đó email thường là trung tâm, số điện thoại là công cụ xác minh và tài khoản sàn là đích giá trị cao.

Cụ thể, email giữ vai trò như một “hub” cho các thao tác bảo mật. Khi tài khoản sàn gửi cảnh báo, xác nhận thiết bị mới hoặc liên kết đặt lại mật khẩu, đích đến gần như luôn là email. Nếu email lại dựa vào số điện thoại để khôi phục hoặc nhận mã xác thực, thì việc mất số có thể mở cổng vào email. Từ email, kẻ xấu có thể reset mật khẩu sàn, tắt cảnh báo, đọc lịch sử giao dịch hoặc tìm dấu vết tài khoản liên quan.

Tài khoản ngân hàng và thẻ cũng có thể bị cuốn vào cùng một chuỗi nếu chúng dùng số điện thoại cho OTP hoặc xác minh. Điều này đặc biệt nguy hiểm với người dùng crypto vì dòng tiền fiat và crypto thường liên thông qua tài khoản ngân hàng, thẻ, email và sàn. Một lỗ hổng ở số điện thoại vì thế không chỉ là rủi ro viễn thông; nó là rủi ro của toàn bộ kiến trúc định danh số của người dùng.

Có phải chỉ người giữ nhiều crypto mới cần lo SIM swap không?

Không, không chỉ người giữ nhiều crypto mới cần lo SIM swap vì bất kỳ ai dùng số điện thoại để xác minh danh tính hoặc khôi phục tài khoản đều có thể trở thành mục tiêu.

Để minh họa rõ hơn, kẻ tấn công không phải lúc nào cũng chọn nạn nhân dựa trên số tài sản lộ ra công khai. Nhiều trường hợp chúng khai thác những người có thói quen bảo mật yếu, dùng một email cho mọi dịch vụ, bật SMS 2FA cho nhiều nền tảng và chia sẻ quá nhiều dữ liệu cá nhân trên mạng xã hội. Người mới tham gia crypto đôi khi còn rủi ro hơn vì chưa xây dựng thói quen phân tầng bảo mật, chưa lưu backup code đúng cách và thường hiểu 2FA như một công tắc bật/tắt đơn giản.

Vì vậy, rủi ro SIM swap không chỉ dành cho “cá voi”. Nó là rủi ro của bất kỳ ai đang để số điện thoại gánh quá nhiều quyền trong hệ thống đăng nhập của mình. Càng nhiều tài khoản dựa vào số điện thoại, tác động dây chuyền càng lớn.

Người dùng crypto nên làm gì để giảm rủi ro từ mối liên hệ giữa 2FA và SIM swap?

Người dùng crypto nên giảm rủi ro bằng bốn việc trọng tâm: bỏ dần SMS 2FA, tăng cường bảo vệ email gốc, lưu phương án dự phòng an toàn và chuẩn bị quy trình phản ứng khẩn cấp khi có dấu hiệu mất số.

Bên cạnh việc hiểu cơ chế tấn công, phần quan trọng nhất là chuyển kiến thức thành hành động. Một bài viết về bảo mật chỉ thật sự có giá trị khi người đọc biết mình cần thay đổi điều gì ngay hôm nay, điều gì phải làm trong tuần này và điều gì cần thiết lập lâu dài cho tài khoản giá trị cao.

Có nên bỏ SMS 2FA và chuyển sang app authenticator hoặc hardware key không?

Có, người dùng crypto nên bỏ dần SMS 2FA để chuyển sang app authenticator hoặc hardware key vì đây là cách giảm trực tiếp sự phụ thuộc vào số điện thoại và làm yếu đi hiệu quả của SIM swap.

Cụ thể hơn, nếu nền tảng cho phép chọn giữa SMS và ứng dụng authenticator, đa số trường hợp nên ưu tiên ứng dụng authenticator. Nếu tài khoản đặc biệt quan trọng như email gốc, tài khoản sàn chính, ví quản trị hoặc tài khoản chứa API giao dịch, nên cân nhắc dùng thêm khóa bảo mật hoặc passkey nếu dịch vụ hỗ trợ. Mục tiêu không phải là “có 2FA”, mà là “dùng loại 2FA đúng với mức rủi ro”.

Người dùng cũng cần lưu ý rằng chuyển sang authenticator không có nghĩa là xong việc. Seed, backup code, thiết bị dự phòng và quy trình khôi phục cũng cần được quản lý cẩn thận. Nếu làm không đúng, người dùng có thể tự khóa mình khỏi tài khoản sau khi đổi điện thoại hoặc mất thiết bị.

CISA khuyến nghị thêm PIN và MFA cho tài khoản nhà mạng để giảm rủi ro SIM swapping; đồng thời các hướng dẫn của Google và CISA đều nghiêng về các hình thức MFA mạnh hơn SMS đối với tài khoản quan trọng.

Những bước bảo mật nào cần ưu tiên trước để bảo vệ tài khoản crypto?

Có năm bước ưu tiên chính để bảo vệ tài khoản crypto khỏi hệ quả của SIM swap: khóa email gốc, thay SMS bằng authenticator hoặc key, giảm vai trò của số điện thoại, lưu backup code offline và kiểm soát quyền rút hoặc quyền API.

Để bảng dưới đây dễ theo dõi, bảng này tóm tắt những việc nên làm trước, lý do và kết quả mong đợi:

| Bước ưu tiên | Việc cần làm | Vì sao quan trọng | Kết quả mong đợi |

|---|---|---|---|

| 1 | Khóa email gốc bằng authenticator hoặc security key | Email là trung tâm khôi phục tài khoản | Giảm nguy cơ đổ domino |

| 2 | Tắt SMS 2FA nếu có lựa chọn khác | SMS phụ thuộc nhà mạng | Cắt bớt cửa vào của SIM swap |

| 3 | Thêm PIN cho tài khoản nhà mạng | Giảm nguy cơ đổi SIM trái phép | Tăng độ khó ở lớp viễn thông |

| 4 | Lưu backup code offline, tách khỏi email | Tránh mất quyền truy cập khi đổi máy | Có đường khôi phục an toàn |

| 5 | Bật whitelist rút tiền, anti-phishing code, giới hạn API | Hạn chế thiệt hại nếu tài khoản bị vào trái phép | Giảm rủi ro rút tài sản ngay lập tức |

Cụ thể hơn, người dùng nên xem email là ưu tiên số một. Nếu chỉ bảo vệ sàn nhưng email vẫn dùng SMS 2FA hoặc mật khẩu yếu, toàn bộ cấu trúc bảo mật vẫn mong manh. Sau đó mới đến việc thay thế SMS bằng ứng dụng tạo mã hoặc khóa bảo mật. Song song, tài khoản nhà mạng cũng cần được đặt PIN hoặc cơ chế xác minh bổ sung để kẻ xấu khó giả mạo hơn trong khâu hỗ trợ khách hàng.

Ngoài ra, việc lưu backup code phải được hiểu là lưu ngoại tuyến. Nếu backup code nằm trong chính email hoặc cloud đang dùng làm trung tâm đăng nhập, lợi ích giảm đi rất nhiều. Cuối cùng, với sàn giao dịch, nên kích hoạt thêm các chốt chặn như whitelist địa chỉ rút, anti-phishing code và kiểm soát API key.

Phải xử lý thế nào nếu nghi ngờ mình đang bị SIM swap?

Phương pháp xử lý khẩn cấp gồm sáu bước: liên hệ nhà mạng ngay, giành lại số, đổi mật khẩu email, đổi mật khẩu sàn, vô hiệu hóa phiên đăng nhập nghi ngờ và kiểm tra giao dịch hoặc API trái phép.

Để hiểu rõ hơn trình tự hành động, phản ứng đầu tiên không nên là hoảng loạn vào từng tài khoản lẻ. Việc đầu tiên là xác nhận tình trạng số điện thoại với nhà mạng, vì nếu số vẫn nằm trong tay kẻ xấu thì mọi mã xác minh tiếp theo vẫn có thể bị chặn. Sau khi khôi phục hoặc đóng băng số, người dùng phải chuyển ngay sang email gốc: đổi mật khẩu, đổi phương thức 2FA nếu cần, đăng xuất phiên lạ và kiểm tra thư tự động chuyển tiếp.

Tiếp theo là sàn giao dịch, ví custodial, ngân hàng và dịch vụ tài chính liên quan. Hãy ưu tiên đổi mật khẩu, tắt API key không rõ nguồn gốc, đóng băng rút tiền nếu nền tảng hỗ trợ và liên hệ bộ phận hỗ trợ của dịch vụ quan trọng. Nếu còn giữ quyền truy cập vào thiết bị cũ, nên kiểm tra mọi cảnh báo đăng nhập, lịch sử thiết bị và thay đổi cài đặt bảo mật gần đây.

FTC khuyến nghị nạn nhân SIM swap phải liên hệ nhà mạng ngay để lấy lại quyền kiểm soát số điện thoại, sau đó đổi mật khẩu và kiểm tra tài khoản tài chính để phát hiện thay đổi trái phép.

Những hiểu lầm phổ biến nào khiến người dùng đánh giá sai rủi ro giữa 2FA và SIM swap?

Có bốn hiểu lầm phổ biến: cứ bật 2FA là đủ an toàn, SIM swap giống hệt phishing, email không quan trọng bằng sàn và một cấu hình bảo mật có thể dùng chung cho mọi loại tài khoản.

Hơn nữa, chính những hiểu lầm này khiến nhiều người xây hệ thống bảo mật theo cảm tính. Họ nghe đúng một khái niệm, ví dụ “bật 2FA”, rồi dừng lại ở đó mà không đánh giá xem loại 2FA nào đang dùng, tài khoản nào cần mức bảo vệ cao hơn và mắt xích nào đang là trung tâm của chuỗi khôi phục.

Có phải cứ bật 2FA là tài khoản sẽ an toàn tuyệt đối không?

Không, bật 2FA không đồng nghĩa với an toàn tuyệt đối vì mức độ hiệu quả phụ thuộc vào loại 2FA, cách cấu hình khôi phục và độ an toàn của những tài khoản liên kết phía sau.

Cụ thể hơn, cùng là xác thực 2 yếu tố nhưng SMS 2FA có hồ sơ rủi ro khác với authenticator app hoặc security key. Nếu tài khoản email vẫn có thể khôi phục bằng số điện thoại, hoặc nếu backup code bị lưu trong inbox, hoặc nếu người dùng vẫn bị lừa đưa mã xác minh cho người khác, thì 2FA chỉ còn là một lớp cản tương đối. Bài toán đúng không phải là “có bật 2FA hay chưa”, mà là “hệ thống xác minh tổng thể có thực sự độc lập và chống bị chiếm đoạt hay không”.

SIM swap có giống phishing hay malware không?

Không, SIM swap không giống hoàn toàn phishing hay malware; nó là một nhánh tấn công khác, nhắm vào quyền kiểm soát số điện thoại và quy trình xác minh thuê bao, dù mục tiêu cuối cùng có thể trùng với phishing hoặc malware là chiếm tài khoản.

Để so sánh rõ hơn, phishing thường lừa người dùng tự đưa thông tin hoặc tự đăng nhập vào trang giả. Malware khai thác thiết bị để đánh cắp dữ liệu, theo dõi hoặc điều khiển từ xa. Trong khi đó, SIM swap tập trung vào việc chiếm kênh viễn thông để nhận OTP, cuộc gọi và mã khôi phục. Điểm giao nhau giữa chúng là cả ba đều có thể dẫn tới mất email, mất tài khoản sàn hoặc mất quyền xác minh danh tính. Nhưng cách phòng ngừa lại khác nhau: SIM swap đòi hỏi kiểm soát số điện thoại và tài khoản nhà mạng, còn phishing đòi hỏi chống giả mạo giao diện và đường link, malware đòi hỏi vệ sinh thiết bị và hệ điều hành.

Vì sao email gốc đôi khi còn quan trọng hơn chính tài khoản sàn?

Email gốc đôi khi còn quan trọng hơn tài khoản sàn vì nó là hạ tầng khôi phục, xác nhận và cảnh báo cho hầu hết dịch vụ tài chính số mà người dùng đang sở hữu.

Cụ thể hơn, nếu một sàn bị đăng nhập trái phép nhưng email vẫn an toàn, người dùng còn cơ hội chặn đổi mật khẩu, đọc cảnh báo, xác minh hoạt động bất thường và làm việc với hỗ trợ. Ngược lại, khi email đã rơi vào tay kẻ xấu, nhiều hàng rào ở phía sau sẽ mất ý nghĩa. Chính vì vậy, với người dùng crypto, thứ cần được khóa mạnh đầu tiên không nhất thiết là tài khoản sàn nhiều tiền nhất, mà là email gốc đang đóng vai trò bản lề cho toàn bộ hệ sinh thái số.

Người dùng nên tách bảo mật cho tài khoản giao dịch và tài khoản lưu trữ dài hạn như thế nào?

Người dùng nên tách bảo mật theo ít nhất hai lớp: tài khoản giao dịch thường xuyên dùng quy trình linh hoạt nhưng vẫn mạnh, còn tài khoản lưu trữ dài hạn dùng cấu hình khắt khe hơn, ít phụ thuộc số điện thoại hơn và ít bề mặt tấn công hơn.

Cụ thể, tài khoản giao dịch có thể cần tốc độ và sự tiện dụng, nhưng vẫn nên dùng authenticator app mạnh, anti-phishing code, whitelist rút tiền và giám sát API. Trong khi đó, tài khoản lưu trữ dài hạn nên được gắn với email riêng, thiết bị riêng hoặc ít nhất là phương thức 2FA mạnh hơn như passkey hoặc security key. Tư duy phân tầng này giúp một sự cố ở tài khoản vận hành hàng ngày không ngay lập tức lan sang toàn bộ tài sản dài hạn.

Như vậy, câu hỏi “2FA và SIM swap liên hệ thế nào” thực chất dẫn đến một kết luận lớn hơn: trong crypto, bảo mật không phải một nút bật tắt, mà là một kiến trúc. Khi hiểu đúng mối liên hệ giữa số điện thoại, email, OTP và các lớp xác minh, người dùng sẽ không chỉ biết cách tránh SIM swap, mà còn biết cách xây một hệ thống tài khoản bền vững hơn trước những kiểu tấn công kế tiếp.