Cảnh Báo Rò Rỉ Dữ Liệu KYC Nguy Hiểm Thế Nào Với Người Dùng Crypto?

Rò rỉ dữ liệu KYC trong crypto nguy hiểm vì nó không chỉ làm lộ quyền riêng tư, mà còn mở ra chuỗi rủi ro kéo dài: giả mạo danh tính, lừa đảo cá nhân hóa, chiếm đoạt tài khoản và thậm chí tổn thất tài sản. Với người dùng crypto, mức độ nhạy cảm còn cao hơn dữ liệu cá nhân thông thường vì hồ sơ KYC có thể bị nối với lịch sử giao dịch, tài khoản sàn và các điểm chạm tài chính khác. Đó là lý do câu hỏi “rò rỉ dữ liệu KYC nguy hiểm thế nào” thực chất là câu hỏi về an toàn danh tính lẫn an toàn tài sản.

Tiếp theo, để trả lời đầy đủ ý định tìm kiếm, cần nhìn thẳng vào bản chất của dữ liệu KYC. Đây không chỉ là vài trường thông tin cơ bản như email hay số điện thoại, mà thường bao gồm ảnh giấy tờ tùy thân, ảnh selfie, địa chỉ cư trú, đôi khi cả sao kê hoặc bằng chứng nguồn tiền. Khi những mảnh dữ liệu đó bị lộ và bị ghép lại, kẻ xấu có thể dựng nên một hồ sơ gần như hoàn chỉnh về nạn nhân.

Bên cạnh đó, mức độ nguy hiểm của sự cố không nằm ở việc “đã bị hack hay chưa” mà nằm ở cách dữ liệu bị khai thác sau khi bị lộ. Người dùng crypto thường trở thành mục tiêu của phishing, social engineering, mạo danh bộ phận hỗ trợ, hoặc bị nhắm vào các chiến dịch lừa đảo tinh vi hơn nhờ dữ liệu có độ xác thực cao. Nói cách khác, rủi ro kyc không chỉ xảy ra tại thời điểm rò rỉ, mà còn kéo dài về sau.

Sau đây, bài viết sẽ đi từ khái niệm nền tảng đến hậu quả thực tế, rồi kết thúc bằng hướng xử lý cụ thể và phần mở rộng ngữ nghĩa liên quan. Cách triển khai này giúp bạn hiểu rõ rủi ro KYC là gì, nhận diện mức độ nghiêm trọng của từng tình huống, đồng thời hình thành một checklist an toàn KYC đủ thực tế để tự bảo vệ mình.

Rò rỉ dữ liệu KYC trong crypto là gì và vì sao đây là rủi ro nghiêm trọng?

Rò rỉ dữ liệu KYC trong crypto là sự cố làm lộ hồ sơ định danh mà người dùng đã cung cấp cho sàn hoặc nền tảng tài sản số, với đặc điểm nổi bật là dữ liệu đó có thể liên kết trực tiếp danh tính thật với tài khoản tài chính và hoạt động crypto.

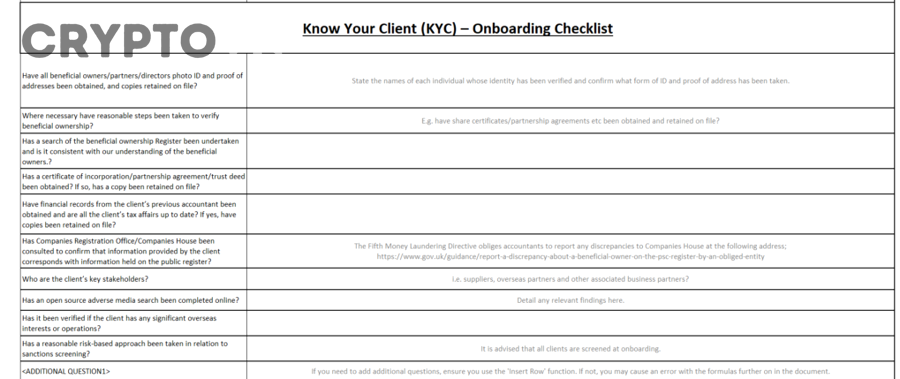

Để hiểu rõ hơn, cần bóc tách chính xác khái niệm “dữ liệu KYC”. Trong lĩnh vực crypto, KYC là tập hợp thủ tục xác minh danh tính mà các sàn giao dịch tập trung, nền tảng on-ramp/off-ramp, dịch vụ lending hoặc một số launchpad yêu cầu người dùng hoàn thành trước khi nạp rút, giao dịch hoặc nâng hạn mức.

Điểm khiến rò rỉ dữ liệu KYC trở thành rủi ro nghiêm trọng nằm ở chỗ: đây không phải dữ liệu rời rạc. Một hồ sơ KYC thường là tổ hợp gồm tên thật, ngày sinh, ảnh CCCD/hộ chiếu, ảnh selfie, địa chỉ cư trú, email, số điện thoại và đôi khi thêm bằng chứng tài chính. Khi bị lộ, các mảnh này tạo thành một bộ nhận diện có thể bị lạm dụng để giả mạo bạn trước hệ thống hỗ trợ khách hàng, trước các tổ chức tài chính khác, hoặc trong các chiến dịch lừa đảo nhắm mục tiêu.

Rò rỉ dữ liệu KYC có chỉ là mất quyền riêng tư hay còn nguy hiểm hơn?

Không, rò rỉ dữ liệu KYC không chỉ là mất quyền riêng tư mà còn nguy hiểm hơn ở ít nhất ba cấp độ: tăng nguy cơ giả mạo danh tính, tăng xác suất bị lừa đảo cá nhân hóa và làm phát sinh rủi ro mất tài sản gián tiếp.

Cụ thể hơn, nếu chỉ coi đây là vấn đề “privacy”, người dùng sẽ đánh giá thấp hậu quả. Một email marketing bị lộ khác hoàn toàn với một bộ hồ sơ có ảnh giấy tờ và selfie. Khi kẻ xấu nắm được dữ liệu xác minh đủ sâu, họ có thể dùng nó để tạo niềm tin giả khi liên hệ bạn, dựng các trang giả mạo trông rất thuyết phục, hoặc dùng dữ liệu đó để gây áp lực tâm lý. Trong crypto, nơi người dùng quen thao tác online và ít khi gặp mặt trực tiếp, mức độ tin vào giao tiếp số cao hơn, nên thiệt hại do social engineering cũng lớn hơn.

Ngoài ra, hệ quả của sự cố thường kéo dài. Dữ liệu bị lộ không “biến mất” sau vài ngày như một mã OTP hết hạn. Nó có thể bị sao chép, bán lại, tái sử dụng, ghép chéo với dữ liệu từ nguồn khác và quay lại ám người dùng sau nhiều tháng. Chính vì vậy, hiểu đúng rủi ro KYC là gì phải bắt đầu từ việc thừa nhận rằng đây là rủi ro danh tính có thể chuyển hóa thành rủi ro tài chính.

Dữ liệu KYC thường bao gồm những gì?

Có 6 nhóm dữ liệu KYC chính: thông tin nhận dạng cơ bản, giấy tờ tùy thân, ảnh sinh trắc học, thông tin liên hệ, địa chỉ cư trú và dữ liệu tài chính bổ sung, tùy theo cấp độ xác minh của từng nền tảng.

Để minh họa rõ hơn, nhóm đầu tiên là dữ liệu nhận dạng cơ bản như họ tên, ngày sinh, quốc tịch. Nhóm thứ hai là tài liệu định danh như CCCD, hộ chiếu hoặc bằng lái xe. Nhóm thứ ba là ảnh selfie hoặc video quay mặt để đối chiếu sinh trắc học. Nhóm thứ tư là email và số điện thoại. Nhóm thứ năm là địa chỉ cư trú, hóa đơn điện nước hoặc sao kê ngân hàng để chứng minh nơi ở. Nhóm thứ sáu, trong một số trường hợp nâng cấp tài khoản, có thể là dữ liệu liên quan đến nguồn thu nhập hoặc mục đích sử dụng tài khoản.

Nếu đặt chúng trong bối cảnh an ninh, có thể xem đây là ba tầng rủi ro. Tầng nhận dạng giúp xác thực “bạn là ai”. Tầng hình ảnh giúp xác thực “bạn trông như thế nào”. Tầng liên hệ và tài chính giúp xác thực “bạn có thể bị tiếp cận ở đâu và được hệ thống nhìn nhận ra sao”. Khi một đối tượng xấu có đủ cả ba tầng này, sức công phá sẽ lớn hơn rất nhiều so với việc chỉ lộ một email hoặc một số điện thoại.

Ở đây cũng cần lưu ý một chi tiết thực hành quan trọng: nhiều người dùng chưa biết watermark giấy tờ KYC là gì. Hiểu đơn giản, đây là lớp chữ hoặc dấu mờ được chèn lên bản scan/ảnh giấy tờ khi gửi KYC, thường ghi rõ mục đích sử dụng, ngày gửi hoặc tên nền tảng nhận hồ sơ. Watermark không làm giấy tờ “an toàn tuyệt đối”, nhưng có thể giảm khả năng bị tái sử dụng nguyên trạng trong một số tình huống giả mạo.

Vì sao dữ liệu KYC trong crypto nhạy cảm hơn nhiều loại dữ liệu cá nhân khác?

Dữ liệu KYC trong crypto nhạy cảm hơn vì nó vừa xác thực danh tính, vừa có khả năng gắn danh tính đó với tài sản số, hành vi giao dịch và các đầu mối tài chính có giá trị cao.

Tuy nhiên, điểm đáng sợ nhất không phải ở bản thân mỗi tệp dữ liệu, mà ở khả năng liên kết. Một bộ hồ sơ KYC bị lộ từ sàn crypto khác với việc lộ dữ liệu mua sắm thông thường ở chỗ nó ngầm cho thấy người đó có tham gia thị trường tài sản số. Điều này khiến nạn nhân dễ bị nhắm vào các chiến dịch lừa đảo chuyên biệt như mạo danh sàn, mạo danh đội compliance, mạo danh bộ phận khôi phục tài khoản hoặc giả danh cơ quan điều tra.

Trong khi đó, dữ liệu cá nhân phổ thông như email dùng nhận tin tức vẫn nguy hiểm, nhưng thường chưa đủ độ tin cậy để tấn công sâu. KYC crypto lại giống một bộ “chìa khóa xã hội”, giúp đối tượng xấu đóng vai người quen hệ thống và dựng câu chuyện thuyết phục hơn. Nếu còn ghép với lịch sử hoạt động công khai on-chain, mạng xã hội hoặc dữ liệu rò rỉ từ nơi khác, hồ sơ về nạn nhân sẽ ngày càng đầy đủ.

Rò rỉ dữ liệu KYC nguy hiểm thế nào đối với người dùng crypto?

Rò rỉ dữ liệu KYC nguy hiểm ở 4 hướng chính: giả mạo danh tính, lừa đảo cá nhân hóa, chiếm đoạt tài khoản và mở rộng tấn công sang các tài khoản tài chính liên quan.

Để trả lời trực diện tiêu đề, cần nói rõ: mức độ nguy hiểm của rò rỉ KYC không nằm ở một hậu quả đơn lẻ. Nó nguy hiểm vì tạo ra chuỗi tấn công nhiều bước. Kẻ xấu có thể không rút tiền của bạn ngay trong phút đầu, nhưng họ dùng dữ liệu để xây dựng niềm tin, tiếp cận bạn bằng câu chuyện hợp lý, thuyết phục bạn cung cấp thêm mã xác thực, hoặc đưa bạn tới trang giả. Khi đó, rò rỉ KYC trở thành “điểm khởi phát” cho hàng loạt thiệt hại tiếp theo.

Một số người dùng vẫn nghĩ rằng nếu mật khẩu và seed phrase chưa lộ thì chưa có gì nghiêm trọng. Cách nghĩ đó thiếu phần “trung gian”. Trong thực tế, nhiều vụ mất tiền không bắt đầu từ việc hacker biết sẵn mật khẩu, mà bắt đầu từ việc nạn nhân bị lừa tự trao quyền truy cập. Dữ liệu KYC bị lộ chính là công cụ để đối tượng xấu khiến cú lừa trở nên đáng tin hơn.

Rò rỉ dữ liệu KYC có thể dẫn đến giả mạo danh tính không?

Có, rò rỉ dữ liệu KYC có thể dẫn đến giả mạo danh tính vì nó cung cấp cho kẻ xấu đủ thông tin để tái tạo hồ sơ nhận dạng ở mức rất thuyết phục.

Cụ thể, khi một bộ hồ sơ gồm tên thật, ngày sinh, ảnh giấy tờ và ảnh selfie bị lộ, đối tượng xấu có thể dùng nó để mạo danh bạn trong nhiều lớp giao tiếp. Lớp đầu là với chính bạn: gửi email hoặc gọi điện như thể họ đang hỗ trợ một trường hợp bảo mật liên quan đến tài khoản của bạn. Lớp thứ hai là với bên thứ ba: tìm cách mở tài khoản, gửi yêu cầu xác minh, hoặc tạo ra các “dấu vết hợp lệ” để hỗ trợ một âm mưu khác. Lớp thứ ba là mạo danh bạn trong các tình huống phi chính thức như nhóm chat, OTC, cộng đồng đầu tư, nơi việc kiểm chứng danh tính vốn lỏng lẻo hơn.

Điều nguy hiểm ở đây là giả mạo danh tính không nhất thiết xảy ra theo kiểu “thay thế hoàn toàn”. Chỉ cần kẻ xấu mạo danh đủ giống trong một thời gian ngắn, họ đã có thể lừa được một thao tác quan trọng: lấy mã reset, dụ bấm liên kết, thuyết phục nhân viên hỗ trợ hoặc gây áp lực khiến nạn nhân hoảng loạn. Đó là lý do người dùng crypto không nên xem nhẹ các vụ lộ ảnh giấy tờ và selfie.

Những rủi ro lớn nhất sau khi dữ liệu KYC bị lộ là gì?

Có 4 nhóm rủi ro KYC lớn nhất: giả mạo danh tính, phishing có mục tiêu, takeover tài khoản và lạm dụng hồ sơ để phục vụ gian lận tài chính.

Để người đọc dễ theo dõi, bảng dưới đây tóm tắt các nhóm rủi ro chính sau một sự cố rò rỉ dữ liệu KYC:

| Nhóm rủi ro | Cơ chế xảy ra | Tác động điển hình |

|---|---|---|

| Giả mạo danh tính | Dùng giấy tờ, ảnh selfie, dữ liệu cơ bản để tái tạo hồ sơ | Bị mạo danh trong giao tiếp, hỗ trợ tài khoản, mở dịch vụ trái phép |

| Phishing cá nhân hóa | Kẻ xấu dùng thông tin thật để dựng thông điệp đáng tin | Bấm link giả, nhập mã 2FA, tiết lộ mật khẩu hoặc seed phrase |

| Chiếm đoạt tài khoản | Kết hợp dữ liệu cá nhân với social engineering / reset quyền truy cập | Mất quyền kiểm soát email, số điện thoại, tài khoản sàn |

| Gian lận tài chính mở rộng | Dùng hồ sơ bị lộ để thử tạo tài khoản hay lừa đảo nơi khác | Phát sinh khoản nợ, xác minh giả, ảnh hưởng uy tín cá nhân |

Nhìn kỹ hơn, rủi ro nguy hiểm nhất thường không phải ở kỹ thuật tấn công, mà ở “độ tin”. Khi kẻ xấu biết tên thật, nền tảng bạn dùng, khu vực cư trú hoặc cách bạn từng xác minh tài khoản, chúng có thể soạn ra kịch bản gần với đời thật hơn nhiều. Trong môi trường crypto, nơi tốc độ xử lý nhanh và cảm xúc FOMO cao, chỉ cần một thông điệp đủ đáng tin là người dùng đã có thể phạm sai lầm.

Ngoài ra, một số tình huống không gây mất tiền ngay nhưng lại tạo rủi ro kéo dài, ví dụ hồ sơ bị bán trên chợ đen để tái sử dụng sau này. Vì vậy, đánh giá thiệt hại của rò rỉ KYC cần nhìn theo chu kỳ dài, không chỉ nhìn 24 hay 48 giờ đầu.

Rò rỉ dữ liệu KYC và mất seed phrase, cái nào nguy hiểm hơn?

Mất seed phrase nguy hiểm hơn về tốc độ mất tiền trực tiếp, còn rò rỉ dữ liệu KYC nguy hiểm hơn về độ dai dẳng, phạm vi ảnh hưởng và khả năng bị khai thác nhiều lần.

Để hiểu rõ hơn, cần tách hai trục rủi ro. Trục thứ nhất là “tốc độ tổn thất”. Nếu seed phrase bị lộ, ví tự lưu ký có thể bị vét sạch gần như ngay lập tức. Trục thứ hai là “chiều sâu hậu quả”. Nếu KYC bị lộ, bạn có thể không mất tiền ngay nhưng phải đối mặt với một chuỗi hệ lụy kéo dài: email bị nhắm tới, điện thoại bị mạo danh hỗ trợ, tài khoản phụ bị dò quét, các nền tảng khác tăng xác suất bị lừa.

Ngược lại, seed phrase là chìa khóa kỹ thuật trực tiếp, còn KYC là chìa khóa xã hội. Cả hai đều nghiêm trọng, nhưng khác bản chất. Seed phrase thiên về nguy cơ “một phát chí mạng”. KYC thiên về “nhiều đợt tấn công nối tiếp”. Vì vậy, hỏi cái nào nguy hiểm hơn phải gắn với tiêu chí. Nếu tiêu chí là mất tiền ngay, seed phrase thường nguy hiểm hơn. Nếu tiêu chí là hệ lụy danh tính và nguy cơ tái diễn, rò rỉ KYC lại đáng sợ hơn.

Chính vì thế, người dùng crypto không nên rơi vào bẫy so sánh để xem nhẹ một bên. Cách đúng là coi cả hai là tài sản bảo mật cấp cao nhưng áp dụng biện pháp bảo vệ khác nhau: seed phrase cần tuyệt đối không đưa lên môi trường số; còn hồ sơ KYC cần giới hạn nơi gửi, giảm khả năng tái sử dụng và chuẩn bị kế hoạch phản ứng nếu bị lộ.

Người dùng crypto bị ảnh hưởng cụ thể ra sao khi dữ liệu KYC bị lộ?

Người dùng crypto có thể bị ảnh hưởng theo 4 lớp: tâm lý, tài khoản, tài chính và an toàn đời thực; trong đó lớp nguy hiểm nhất là tài khoản và tài chính vì thiệt hại thường xảy ra qua nhiều bước trung gian.

Bên cạnh việc hiểu rủi ro ở mức khái niệm, người dùng thường cần một câu trả lời rất thực tế: “Tôi sẽ bị gì?”. Đây là nơi bài viết phải chuyển từ định nghĩa sang kịch bản. Khi dữ liệu KYC bị lộ, nạn nhân không chỉ nhận vài email lạ. Họ có thể bị gọi điện mạo danh hỗ trợ sàn, bị nhắn tin đe dọa có đủ hồ sơ cá nhân, bị dụ xác nhận một yêu cầu “khẩn cấp”, hoặc bị tiếp cận bởi đối tượng biết rất rõ nền tảng họ đang dùng.

Từ góc nhìn hành vi, hiểm họa lớn nhất là sự tin nhầm. Khi một thông điệp chứa đúng tên, đúng dịch vụ, đúng vài dữ kiện về tài khoản, não bộ có xu hướng hạ thấp cảnh giác. Đó là lý do hậu quả của rò rỉ KYC thường mang màu sắc social engineering hơn là tấn công kỹ thuật thuần túy.

Người dùng có thể mất tiền trực tiếp chỉ vì dữ liệu KYC bị lộ không?

Có thể, nhưng trong đa số trường hợp, việc mất tiền xảy ra gián tiếp qua một chuỗi tấn công như phishing, mạo danh hỗ trợ, takeover email hoặc chiếm quyền xác thực chứ không phải vì dữ liệu KYC tự nó chuyển tiền đi.

Cụ thể hơn, dữ liệu KYC bị lộ không giống private key bị lộ. Nó không cho phép rút tiền chỉ bằng một thao tác. Nhưng chính vì nhiều người hiểu theo cách này nên họ lại chủ quan. Đối tượng xấu có thể dùng thông tin bị lộ để tạo bối cảnh khẩn cấp, ví dụ thông báo tài khoản có vấn đề compliance, nghi ngờ rửa tiền, yêu cầu xác minh lại hoặc yêu cầu “nâng cấp bảo mật”. Khi nạn nhân đã hoảng, khả năng nhập mã xác thực, bấm link giả hoặc cài phần mềm độc hại sẽ tăng lên.

Ngoài ra, nếu tài khoản email chính hoặc số điện thoại bị tấn công thành công sau một chiến dịch social engineering, thiệt hại có thể lan sang tài khoản sàn, ngân hàng và nhiều dịch vụ khác. Từ đó, câu chuyện không còn là “lộ KYC” nữa mà trở thành “mất quyền kiểm soát hệ sinh thái số cá nhân”.

Các kịch bản tấn công phổ biến sau rò rỉ KYC là gì?

Có 5 kịch bản tấn công phổ biến sau rò rỉ KYC: mạo danh support, email compliance giả, gọi điện social engineering, takeover email/số điện thoại và lừa xác minh lại hồ sơ.

Để minh họa rõ hơn, kịch bản thứ nhất là đối tượng xấu mạo danh đội hỗ trợ sàn và gửi email về một “sự cố bảo mật” hoặc “yêu cầu xác minh lại”. Kịch bản thứ hai là gọi điện trực tiếp, dùng đúng tên thật và thông tin cơ bản để tạo niềm tin. Kịch bản thứ ba là gửi link tới trang đăng nhập giả hoặc form tải lại giấy tờ. Kịch bản thứ tư là cố chiếm quyền kiểm soát email, vì email thường là trung tâm reset của nhiều tài khoản. Kịch bản thứ năm là kết hợp dữ liệu lộ với lỗ hổng nhà mạng hoặc yếu tố con người để thực hiện SIM swap.

Dưới đây là bảng mô tả ngắn các kịch bản này:

| Kịch bản | Dấu hiệu thường gặp | Rủi ro chính |

|---|---|---|

| Mạo danh support sàn | Gọi điện, email, chat “khẩn cấp” | Lộ thêm OTP, mật khẩu, mã xác minh |

| Email compliance giả | Yêu cầu xác minh tài khoản lần nữa | Nộp lại bộ hồ sơ KYC cho kẻ xấu |

| Trang đăng nhập giả | Link gần giống domain thật | Mất thông tin đăng nhập |

| Takeover email | Thông báo reset mật khẩu hàng loạt | Mất quyền khôi phục các tài khoản khác |

| SIM swap / social recovery | Mất sóng bất thường, OTP không nhận được | Bị chiếm số điện thoại và luồng xác thực |

Trong thực tế, các kịch bản này ít khi xuất hiện độc lập. Kẻ xấu thường phối hợp nhiều bước để tăng tỷ lệ thành công: biết dữ liệu trước, tiếp cận đúng người, tạo áp lực thời gian, rồi đưa nạn nhân vào một hành động sai.

Rò rỉ KYC ở sàn lớn và sàn nhỏ khác nhau thế nào về mức độ rủi ro?

Sàn lớn thường nguy hiểm ở quy mô và giá trị mục tiêu, còn sàn nhỏ nguy hiểm ở năng lực bảo mật và phản ứng sự cố; xét tổng thể, người dùng đều phải coi cả hai là rủi ro cao nhưng theo hai kiểu khác nhau.

Trong khi đó, sàn lớn có thể có quy trình tốt hơn, đội an ninh mạnh hơn và khả năng bồi hoàn hoặc hỗ trợ tốt hơn, nhưng lại là “mỏ vàng” cho đối tượng xấu vì lượng dữ liệu nhiều và nhóm người dùng có giá trị cao. Một sự cố ở sàn lớn còn tạo ra hiệu ứng niềm tin: kẻ xấu mạo danh thương hiệu nổi tiếng sẽ dễ được tin hơn.

Ngược lại, sàn nhỏ có thể không thu hút sự chú ý rộng như sàn lớn nhưng lại dễ là điểm yếu vì quy trình kiểm soát, nhà thầu, hỗ trợ khách hàng hoặc hạ tầng bảo mật chưa đủ chặt. Từ góc nhìn người dùng, điều quan trọng không phải là “sàn lớn hay sàn nhỏ” mà là phải giảm lượng dữ liệu gửi đi, đọc kỹ yêu cầu KYC và chuẩn bị phương án nếu dữ liệu bị lộ.

Khi dữ liệu KYC bị lộ, người dùng crypto nên xử lý như thế nào?

Phương pháp xử lý chính là phản ứng theo 4 lớp trong 24 giờ đầu: khóa rủi ro truy cập, tăng cường bảo mật, giám sát hành vi bất thường và lưu dấu mọi bằng chứng, nhằm giảm khả năng bị khai thác tiếp.

Để bắt đầu, cần nhấn mạnh rằng xử lý sự cố KYC không nên làm theo cảm tính. Bạn cần một quy trình rõ ràng, giống như một checklist an toàn KYC sau rò rỉ. Mục tiêu không phải là “xóa dữ liệu đã lộ” vì điều đó thường không thể, mà là chặn các bước tiếp theo trong chuỗi tấn công. Càng phản ứng sớm, chi phí sửa sai về sau càng thấp.

Lớp thứ nhất là bảo vệ các trung tâm xác thực: email chính, số điện thoại, ứng dụng xác thực, tài khoản sàn. Lớp thứ hai là đổi mật khẩu, rà lại phiên đăng nhập và bật thêm hàng rào bảo vệ. Lớp thứ ba là theo dõi thông báo bất thường từ nhà mạng, email, ngân hàng và sàn. Lớp thứ tư là ghi nhận sự cố, liên hệ nền tảng liên quan và giữ bằng chứng.

Có nên đổi toàn bộ mật khẩu và bật lại bảo mật tài khoản ngay không?

Có, nên đổi mật khẩu và rà lại toàn bộ lớp bảo mật ngay vì đây là cách nhanh nhất để cắt bớt các đường tấn công có thể phát sinh sau khi dữ liệu KYC đã bị lộ.

Cụ thể, ưu tiên đầu tiên phải là email chính, vì email thường là “nút gốc” của toàn bộ hệ sinh thái số. Sau đó đến tài khoản sàn, nhà mạng, ứng dụng ngân hàng và các tài khoản liên quan đến xác thực. Khi đổi mật khẩu, cần dùng passphrase dài, khác biệt theo từng dịch vụ. Song song, hãy kiểm tra lại thiết bị đăng nhập, session đang mở, email chuyển tiếp lạ, quy tắc lọc thư bất thường và tình trạng bật 2FA.

Nếu đang dùng SMS làm lớp xác thực chính, bạn nên cân nhắc tăng vai trò của ứng dụng authenticator hoặc khóa bảo mật vật lý nếu dịch vụ hỗ trợ. Mục tiêu là giảm phụ thuộc vào số điện thoại trong bối cảnh nguy cơ social engineering hoặc SIM swap tăng lên.

Người dùng nên làm gì trong 24 giờ đầu sau nghi ngờ rò rỉ KYC?

Có 6 việc cần làm trong 24 giờ đầu: xác minh sự cố, đổi thông tin truy cập trọng yếu, tăng bảo mật, thông báo cho nền tảng liên quan, lưu bằng chứng và cảnh giác phishing.

Để người đọc áp dụng ngay, dưới đây là checklist an toàn KYC trong 24 giờ đầu:

| Việc cần làm | Mục tiêu | Mức ưu tiên |

|---|---|---|

| Đổi mật khẩu email chính | Khóa trung tâm khôi phục tài khoản | Rất cao |

| Đổi mật khẩu sàn và kiểm tra session | Giảm nguy cơ takeover | Rất cao |

| Bật/đặt lại 2FA bằng authenticator | Tăng lớp phòng vệ | Rất cao |

| Liên hệ sàn để ghi nhận sự cố | Tạo hồ sơ hỗ trợ và cảnh báo nội bộ | Cao |

| Theo dõi nhà mạng, email, ngân hàng | Phát hiện sớm dấu hiệu khai thác tiếp | Cao |

| Lưu lại email, tin nhắn, cuộc gọi lạ | Có bằng chứng khi cần escalation | Trung bình đến cao |

Cụ thể hơn, bước quan trọng nhất là phân biệt giữa “nghi ngờ” và “xác nhận”. Nếu bạn nhận thông báo chính thức từ nền tảng, hãy đọc kỹ dữ liệu nào bị lộ. Nếu chưa có thông báo nhưng thấy liên tiếp các dấu hiệu bất thường như email reset, cuộc gọi mạo danh, tin nhắn khẩn cấp, hãy hành động như thể rủi ro đã có thật. Trong bảo mật cá nhân, phản ứng sớm thường tốt hơn phản ứng muộn.

Sau sự cố, nên ưu tiên bảo vệ tài khoản nào trước?

Có 5 nhóm tài khoản cần ưu tiên theo thứ tự: email chính, số điện thoại/nhà mạng, tài khoản sàn, ngân hàng hoặc on-ramp, rồi mới đến các tài khoản phụ và mạng xã hội.

Để hiểu rõ hơn, email chính đứng đầu vì nó thường kiểm soát chức năng quên mật khẩu của hầu hết dịch vụ. Số điện thoại đứng thứ hai vì vẫn còn nhiều nền tảng dùng SMS cho xác thực và khôi phục. Tài khoản sàn đứng thứ ba vì đây là nơi có thể liên quan trực tiếp đến tài sản. Ngân hàng hoặc dịch vụ fiat on-ramp đứng thứ tư vì các liên kết rút nạp và xác minh thanh toán có thể bị khai thác. Sau cùng mới là các tài khoản phụ, nhưng không có nghĩa là bỏ qua chúng, vì mạng xã hội cũng có thể bị dùng để mạo danh ngược trở lại bạn.

Tư duy đúng ở đây là bảo vệ “xương sống” của hệ sinh thái số cá nhân trước, thay vì đổi mật khẩu dàn trải theo cảm xúc. Một chuỗi an toàn hợp lý sẽ giúp chặn đứng phần lớn nỗ lực lạm dụng dữ liệu KYC bị lộ.

Theo dõi hậu quả rò rỉ KYC trong bao lâu là hợp lý?

Thời gian theo dõi hợp lý là nhiều tuần đến nhiều tháng, vì hậu quả của rò rỉ KYC thường xuất hiện theo đợt và có thể tái bùng lên khi dữ liệu bị bán lại hoặc ghép với nguồn khác.

Hơn nữa, nhiều nạn nhân chỉ thấy vấn đề sau một khoảng trễ. Ví dụ, vài tuần đầu không có gì bất thường, nhưng đến tháng sau lại xuất hiện email mạo danh rất đúng ngữ cảnh, hoặc một yêu cầu xác minh lạ ở dịch vụ khác. Đó là đặc trưng của rủi ro danh tính: nó không hành xử như sự cố kỹ thuật tức thời mà giống một “mặt trận kéo dài”.

Vì vậy, sau khi xử lý khẩn cấp, người dùng nên thiết lập thói quen theo dõi định kỳ: kiểm tra email lạ, cảnh báo đăng nhập, thay đổi thông tin liên hệ, tín hiệu bất thường từ nhà mạng, các yêu cầu xác minh tài khoản, và những tin nhắn mang tính hối thúc. Nếu sống ở khu vực có hệ thống tín dụng tiêu dùng phát triển, nên cân nhắc thêm các biện pháp theo dõi gian lận phù hợp theo hướng dẫn địa phương.

Những loại dữ liệu KYC nào nhạy cảm nhất và vì sao người dùng crypto cần hiểu rõ?

Có 4 nhóm dữ liệu KYC nhạy cảm nhất: ảnh giấy tờ tùy thân, ảnh selfie xác minh, địa chỉ cư trú và dữ liệu liên hệ gắn với tài khoản; hiểu rõ mức độ nhạy cảm của từng nhóm giúp người dùng gửi dữ liệu thận trọng hơn và phòng ngừa tốt hơn.

Đây là phần mở rộng sau ranh giới ngữ cảnh. Nếu phần trên trả lời “nguy hiểm thế nào”, thì phần này đào sâu “nguy hiểm nhất ở đâu”. Khi hiểu loại dữ liệu nào nguy hiểm nhất, bạn sẽ ra quyết định tốt hơn trước khi KYC: có nên gửi không, gửi cho ai, gửi ở mức nào, và cần thêm lớp giảm thiểu nào.

Ảnh giấy tờ tùy thân, selfie và địa chỉ cư trú, dữ liệu nào nguy hiểm hơn?

Ảnh giấy tờ và selfie thường nguy hiểm hơn về khả năng giả mạo danh tính, còn địa chỉ cư trú nguy hiểm hơn về doxxing và an toàn ngoài đời thực; xét tổng thể, bộ giấy tờ + selfie là tổ hợp nhạy cảm nhất.

Cụ thể hơn, ảnh giấy tờ tùy thân cung cấp thông tin định danh chính thức; selfie lại giúp đối tượng xấu chứng minh “độ giống” trong nhiều bối cảnh xác minh; khi ghép hai loại này lại, khả năng tái tạo hồ sơ tăng mạnh. Địa chỉ cư trú có thể không trực tiếp giúp đăng nhập tài khoản, nhưng lại cực kỳ nhạy cảm khi bị ghép với các dữ liệu khác, vì nó đẩy rủi ro từ môi trường số sang đời thực.

Do đó, nếu phải KYC, người dùng nên đặc biệt thận trọng với ảnh giấy tờ và selfie. Đây cũng là lý do nhiều người quan tâm tới câu hỏi watermark giấy tờ KYC là gì. Watermark là lớp ghi chú phủ lên ảnh giấy tờ, ví dụ “Chỉ dùng để xác minh KYC cho [tên nền tảng] ngày [dd/mm/yyyy]”, nhằm giảm nguy cơ ảnh đó bị bê nguyên sang mục đích khác. Nó không phải lá chắn tuyệt đối, nhưng là một lớp làm khó đáng cân nhắc nếu nền tảng cho phép.

Vì sao hồ sơ KYC bị lộ có thể bị kết hợp với dữ liệu từ nguồn khác?

Hồ sơ KYC bị lộ có thể bị kết hợp với dữ liệu từ nguồn khác vì dữ liệu hiện đại thường tồn tại phân mảnh ở nhiều nền tảng, và kẻ xấu chỉ cần ghép đúng vài mảnh là dựng được hồ sơ rất sâu về một cá nhân.

Cụ thể hơn, email từ một vụ lộ dữ liệu A có thể ghép với số điện thoại từ nguồn B, tên thật từ KYC nguồn C, rồi đối chiếu với mạng xã hội hoặc thông tin on-chain công khai. Khi quá trình data enrichment này diễn ra, hồ sơ nạn nhân trở nên giàu ngữ cảnh hơn: biết dùng sàn nào, nói ngôn ngữ gì, sinh sống ở đâu, có thiên hướng đầu tư ra sao. Điều này khiến lừa đảo cá nhân hóa tăng hiệu quả.

Đối với người dùng crypto, vấn đề còn nghiêm trọng hơn vì chỉ cần một vài đầu mối đã đủ để kể ra một câu chuyện thuyết phục. Ví dụ, biết bạn từng dùng một sàn, biết email và biết tên thật là đã có thể dựng một email “compliance verification” khá đáng tin. Nếu còn biết thêm khu vực cư trú hoặc cách bạn liên hệ trước đây, mức độ tin cậy giả sẽ còn cao hơn.

Rò rỉ KYC có thể dẫn đến doxxing hoặc đe dọa ngoài đời thực không?

Có, rò rỉ KYC có thể dẫn đến doxxing hoặc đe dọa ngoài đời thực, đặc biệt khi dữ liệu bị lộ bao gồm địa chỉ cư trú, số điện thoại, ảnh cá nhân và thông tin cho thấy nạn nhân nắm giữ tài sản số.

Đặc biệt, đây là lớp rủi ro hiếm nhưng không thể xem nhẹ. Khi crypto gắn với tài sản có tính chuyển nhượng cao và đôi khi nạn nhân bị nhìn nhận là “có tiền”, việc lộ danh tính thật đi kèm vị trí hoặc thói quen liên hệ có thể kéo nguy cơ từ online sang offline. Không phải mọi vụ lộ KYC đều dẫn đến tình huống này, nhưng một khi dữ liệu đủ sâu, khả năng bị quấy rối, đe dọa hoặc bôi nhọ sẽ tăng.

Đây cũng là lý do người dùng nên hạn chế việc công khai quá nhiều thông tin về tài sản, vị trí sống, cách lưu trữ ví hoặc lịch trình cá nhân trên mạng xã hội. KYC bị lộ vốn đã nguy hiểm; nếu bản thân người dùng còn để lộ thêm ngữ cảnh đời thực thì nguy cơ bị doxxing sẽ cao hơn.

Người dùng ưu tiên self-custody có thật sự miễn nhiễm với rủi ro KYC không?

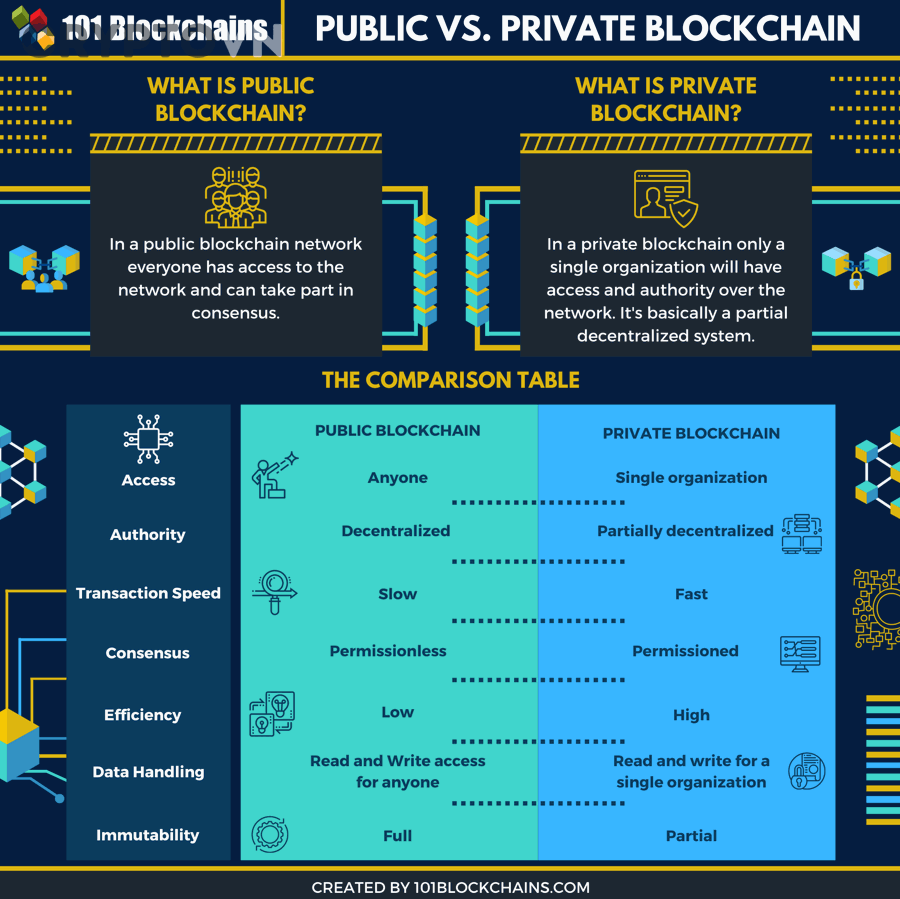

Không, người dùng ưu tiên self-custody không miễn nhiễm hoàn toàn với rủi ro KYC vì họ vẫn có thể đi qua các điểm chạm cần xác minh như sàn on-ramp/off-ramp, dịch vụ fiat, nhà cung cấp thẻ, cầu nối thanh toán hoặc các nền tảng tuân thủ pháp lý.

Ngược lại với suy nghĩ phổ biến, tự lưu ký chỉ giúp giảm phụ thuộc vào bên thứ ba trong việc giữ tài sản, chứ không xóa bỏ hoàn toàn dấu vết định danh trong hành trình sử dụng crypto. Nhiều người vẫn cần nạp rút qua cổng fiat, mua bán trên sàn tập trung, hoặc dùng dịch vụ yêu cầu xác minh ở những bước nhất định. Vì vậy, self-custody là một phần của chiến lược giảm rủi ro, không phải tấm khiên tuyệt đối trước rò rỉ KYC.

Từ góc độ thực hành, điều quan trọng là tách bạch hai mục tiêu: bảo vệ tài sản và bảo vệ danh tính. Self-custody xử lý tốt phần đầu. Còn phần sau đòi hỏi kỷ luật dữ liệu: chỉ KYC ở nơi thật sự cần, đọc kỹ chính sách, dùng watermark khi phù hợp, tránh gửi lại hồ sơ nhiều lần, và luôn chuẩn bị sẵn một checklist an toàn KYC để phản ứng nếu có sự cố.

Tóm lại, rò rỉ dữ liệu KYC nguy hiểm với người dùng crypto vì nó biến hồ sơ xác minh thành nguyên liệu cho chuỗi tấn công dài hơi. Nếu hiểu đúng rủi ro KYC là gì, bạn sẽ không chỉ hỏi “có bị hack không”, mà sẽ hỏi sâu hơn: dữ liệu nào đã lộ, kẻ xấu có thể dựng câu chuyện gì từ đó, mình cần khóa điểm nào trước, và làm sao để giảm khả năng hồ sơ bị tái sử dụng. Đó mới là tư duy bảo mật phù hợp với môi trường crypto hiện nay.