- Home

- bitcoin fork

- Giải thích Replay Attack là gì trong Crypto: Cách hoạt động, rủi ro và cách phòng tránh cho người mới

Giải thích Replay Attack là gì trong Crypto: Cách hoạt động, rủi ro và cách phòng tránh cho người mới

Replay attack là một dạng tấn công phát lại, trong đó kẻ xấu chặn một thông điệp hoặc giao dịch hợp lệ rồi gửi lại nó để hệ thống tiếp tục chấp nhận như thể đó là yêu cầu mới. Trong crypto, điều này đặc biệt quan trọng vì một giao dịch đã ký có thể bị tái sử dụng ở bối cảnh khác nếu cơ chế xác thực không ràng buộc đủ chặt với phiên, mạng lưới hoặc chain cụ thể.

Để hiểu đúng replay attack, người mới không chỉ cần một định nghĩa ngắn. Bạn còn phải nắm cơ chế hoạt động phía sau chữ ký số, nonce, chain ID và cách mạng blockchain xác minh một giao dịch. Khi hiểu các thành phần này, bạn sẽ thấy vì sao cùng một dữ liệu hợp lệ lại có thể trở thành lỗ hổng nếu bị phát lại ở sai ngữ cảnh.

Rủi ro của replay attack trong crypto không nằm ở việc “hack ví” theo kiểu bẻ khóa private key, mà nằm ở chỗ hệ thống có thể chấp nhận lại một lệnh vốn đã hợp lệ. Vì vậy, hậu quả thường là giao dịch bị lặp, tài sản bị chuyển ngoài ý muốn hoặc người dùng thao tác trên một chain nhưng hệ quả lại lan sang chain khác sau fork.

Giới thiệu ý mới, để đi từ hiểu khái niệm đến biết cách tự bảo vệ, bài viết này sẽ lần lượt làm rõ replay attack là gì, nó hoạt động ra sao trong crypto, các rủi ro thực tế đối với người dùng mới và những nguyên tắc phòng tránh quan trọng nhất trước khi bạn ký bất kỳ giao dịch nào.

Replay Attack trong Crypto có phải là tấn công phát lại giao dịch hay không?

Có, replay attack trong crypto là tấn công phát lại giao dịch hoặc thông điệp hợp lệ, trong đó kẻ tấn công lợi dụng dữ liệu đã được xác thực để tạo ra một hiệu ứng trái phép hoặc ngoài ý muốn.

Để hiểu rõ hơn câu trả lời này, cần móc xích lại ngay từ tiêu đề: khi người dùng tìm “replay attack là gì”, họ đang muốn biết bản chất của cuộc tấn công, chứ không chỉ dịch nghĩa “phát lại”. Về cốt lõi, replay attack không nhất thiết đòi hỏi bẻ khóa mã hóa hay chiếm private key. Kẻ xấu chỉ cần thu được một dữ liệu hợp lệ, sau đó gửi lại đúng dữ liệu đó vào thời điểm hoặc bối cảnh khác để hệ thống vẫn tin rằng yêu cầu này hợp pháp. Trong an ninh mạng nói chung, replay attack là việc chụp lại thông tin xác thực hoặc kiểm soát truy cập đã truyền đi rồi truyền lại với mục đích tạo ra tác động trái phép hoặc giành quyền truy cập không được phép.

Replay Attack là gì trong ngữ cảnh blockchain và crypto?

Replay attack là một dạng tấn công mạng trong đó giao dịch hoặc thông điệp đã hợp lệ bị chặn, sao chép và phát lại để blockchain hoặc ứng dụng chấp nhận thêm lần nữa.

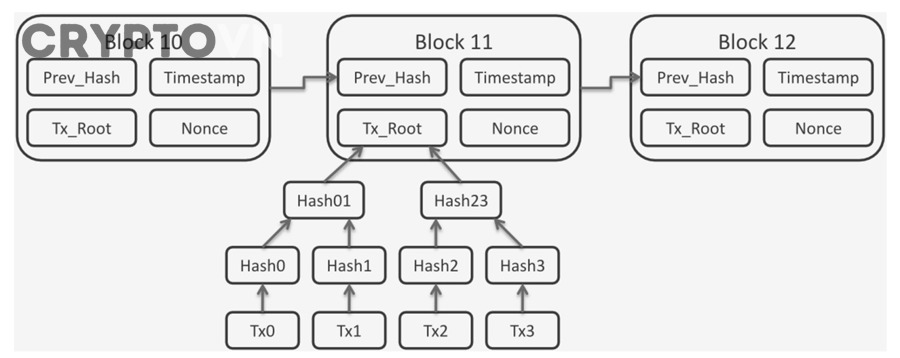

Cụ thể hơn, trong blockchain, một giao dịch hợp lệ thường bao gồm dữ liệu giao dịch, chữ ký số và các trường xác thực khác. Nếu cấu trúc này không gắn chặt với một chain, một phiên hoặc một ngữ cảnh sử dụng duy nhất, cùng dữ liệu đó có thể bị đẩy lại để tạo ra một hành động lặp. Điểm dễ gây nhầm lẫn là nhiều người nghĩ “phát lại” nghĩa là blockchain sẽ luôn ghi đè giao dịch cũ. Không phải vậy. Vấn đề là hệ thống có thể nhìn giao dịch đó như một yêu cầu hợp lệ khác, nhất là khi hai môi trường dùng chung lịch sử, cùng định dạng giao dịch hoặc thiếu lớp chống replay.

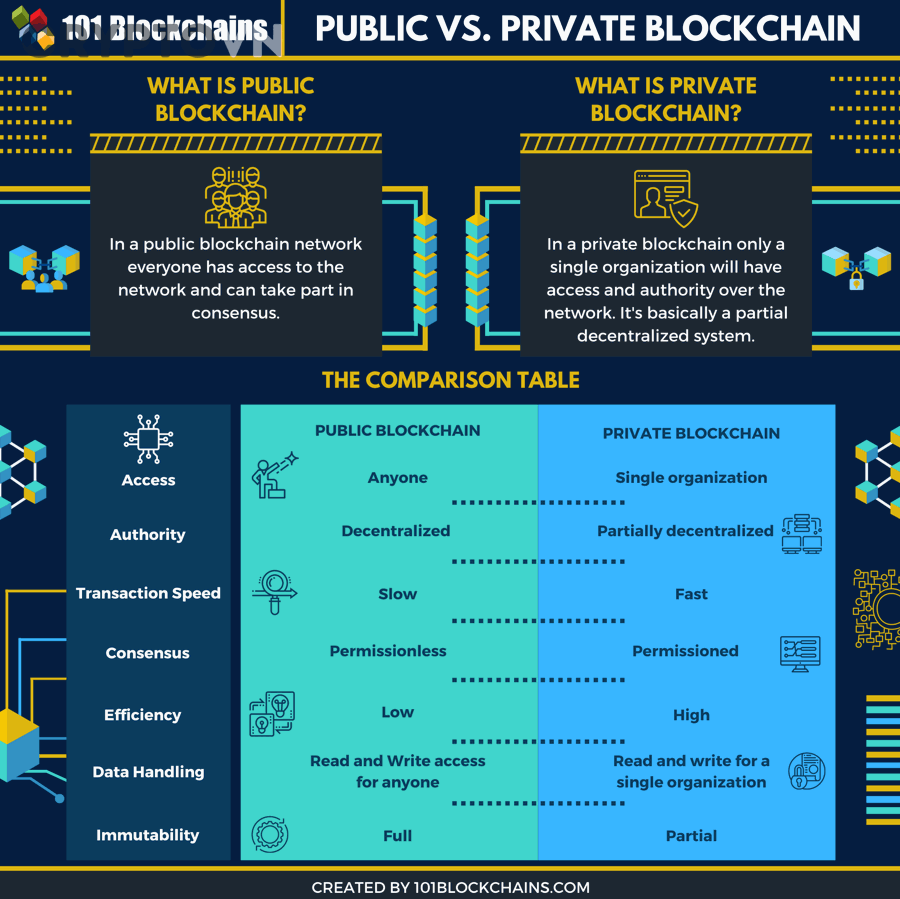

Trong crypto, replay attack thường được nhắc mạnh khi bàn về hard fork, vì sau khi chain tách nhánh, hai mạng có thể vẫn chia sẻ lịch sử trước thời điểm fork và đôi khi còn dùng cấu trúc giao dịch đủ giống nhau để một giao dịch trên chain A bị phát lại trên chain B. Đây là lý do người dùng hay gặp câu hỏi kiểu bitcoin fork có nguy hiểm gì cho ví, hay Bitcoin Cash là gì và liên quan fork như thế nào khi tìm hiểu sâu hơn về replay attack. Ethereum từng phải bổ sung cơ chế replay protection, còn hệ sinh thái EVM phổ biến dùng chain ID trong quá trình ký giao dịch để ràng buộc giao dịch với đúng mạng.

Replay Attack có chỉ xảy ra sau hard fork hay không?

Không, replay attack không chỉ xảy ra sau hard fork; hard fork chỉ là bối cảnh crypto nổi bật nhất khiến vấn đề này dễ nhìn thấy hơn.

Tiếp theo từ định nghĩa phía trên, ta cần thu hẹp sai lầm phổ biến: replay attack không phải đặc sản riêng của blockchain. Nó là khái niệm gốc của an ninh giao thức, sau này được người dùng crypto biết nhiều hơn vì các sự kiện fork, chain split và giao dịch xuyên hệ sinh thái.

Trong thực tế, replay attack có thể xuất hiện trong xác thực phiên, API ký thông điệp, bridge, hoặc các hệ thống xác minh chữ ký nếu dữ liệu ký không gắn với miền ngữ cảnh cụ thể. Nói cách khác, hard fork chỉ là ví dụ “dễ kể chuyện” nhất, còn nguyên nhân cốt lõi vẫn là thiếu cơ chế chống phát lại.

Replay Attack hoạt động như thế nào trong Crypto?

Replay attack trong crypto hoạt động qua 4 bước chính: thu được giao dịch hợp lệ, sao chép dữ liệu đã ký, phát lại ở cùng hoặc khác bối cảnh, và chờ hệ thống chấp nhận như một yêu cầu hợp lệ.

Để hiểu rõ cơ chế này, hãy bám theo chính cụm “cách hoạt động” trong tiêu đề. Người dùng mới thường nghĩ hacker phải sửa nội dung giao dịch thì mới đánh cắp được tiền. Ngược lại, replay attack mạnh ở chỗ nó tận dụng chính dữ liệu đúng, hợp lệ, đã có chữ ký. Điều kẻ xấu khai thác không phải nội dung sai, mà là khả năng hệ thống hiểu sai bối cảnh.

Một cuộc Replay Attack diễn ra qua những bước nào?

Có 4 bước replay attack chính: ghi nhận dữ liệu hợp lệ, lưu lại thông điệp đã ký, phát lại đúng dữ liệu đó, và lợi dụng việc hệ thống không nhận ra đây là dữ liệu cũ.

Để minh họa, hãy hình dung bạn ký một giao dịch chuyển token trên một chain mới tách ra sau fork. Nếu định dạng giao dịch giữa hai chain quá giống nhau và không có replay protection, dữ liệu chữ ký đó có thể hợp lệ trên cả hai chain. Lúc này, khi giao dịch được phát trên chain bạn muốn, nó cũng có thể bị phát lại trên chain còn lại. Hệ quả là bạn tưởng mình chỉ chuyển tài sản ở một nơi, nhưng thực tế đã tạo hiệu lực ở nhiều nơi.

Một ví dụ trực quan hơn là khi người dùng tương tác với hệ thống xác thực yếu. Nếu thông điệp đã ký không có nonce, timestamp hoặc session binding, kẻ xấu có thể lưu gói tin xác thực rồi gửi lại sau đó. Vì hệ thống chỉ nhìn chữ ký hợp lệ chứ không kiểm tra tính mới của thông điệp, nó tiếp tục chấp nhận.

Những điều kiện nào khiến Replay Attack có thể xảy ra?

Có 4 điều kiện phổ biến khiến replay attack xảy ra: dữ liệu ký không duy nhất, thiếu ràng buộc ngữ cảnh, thiếu replay protection và hệ thống không kiểm tra tính mới của thông điệp.

Cụ thể, nonce là lớp bảo vệ rất quan trọng vì nó tạo ra một giá trị không lặp cho mỗi lần xác thực hoặc mỗi giao dịch. Trong thế giới Ethereum, chain ID đóng vai trò ràng buộc giao dịch với đúng chain. Điều này dẫn tới một nguyên tắc dễ nhớ: bất kỳ khi nào thông điệp hợp lệ không mang dấu vết “chỉ dùng được ở đây, vào lúc này, cho phiên này”, replay attack sẽ có đất sống.

Replay Attack trong blockchain account-based và UTXO có khác nhau không?

Có, replay attack trong mô hình account-based và UTXO khác nhau về cách giao dịch được tham chiếu và xác thực, nhưng điểm yếu chung vẫn là thiếu ràng buộc ngữ cảnh của dữ liệu đã ký.

Trong account-based chain như Ethereum, replay protection thường gắn nhiều với chain ID, nonce tài khoản và cấu trúc ký giao dịch. Trong UTXO-based chain như Bitcoin, trọng tâm lại nghiêng về đầu vào chưa tiêu, quy tắc script và bối cảnh fork. Vì vậy, khi người dùng tìm SegWit là soft fork hay hard fork, họ đang chạm vào một mắt xích quan trọng của lịch sử Bitcoin: SegWit là một soft fork, còn Bitcoin Cash là một hard fork tách ra năm 2017. Việc phân biệt đúng hai khái niệm này giúp bạn hiểu vì sao replay attack thường được nêu mạnh trong bối cảnh chain tách nhánh hơn là ở mọi nâng cấp bình thường của Bitcoin.

Replay Attack gây ra những rủi ro nào cho người dùng Crypto?

Có, replay attack có thể gây mất tài sản, thực hiện giao dịch ngoài ý muốn và tạo rủi ro đặc biệt cao trong giai đoạn chain fork hoặc khi người dùng tương tác với hệ thống ký thiếu kiểm soát ngữ cảnh.

Bên cạnh việc hiểu cơ chế, người đọc còn muốn biết “nó nguy hiểm thế nào với mình”. Đây là nơi nhiều người mới đánh giá thấp replay attack vì nghĩ rằng không lộ private key thì không thể mất tiền. Thực tế, bạn vẫn có thể mất kiểm soát kết quả giao dịch nếu hệ thống cho phép dữ liệu đã ký bị tái sử dụng.

Replay Attack có thể khiến người dùng mất tài sản hay không?

Có, replay attack có thể khiến người dùng mất tài sản vì cùng một giao dịch hợp lệ có thể bị thực thi nhiều hơn một lần hoặc trên nhiều chain ngoài ý muốn.

Ví dụ, nếu bạn có coin trên hai chain sau một đợt fork và ký giao dịch để chuyển coin ở chain A, giao dịch đó có thể bị phát lại trên chain B nếu hai chain chưa có replay protection đầy đủ. Ngoài nguy cơ chuyển nhầm tài sản, replay attack còn có thể khiến người dùng xác nhận những thao tác mà họ không chủ ý lặp lại. Trong môi trường crypto, nơi “ký một lần, hậu quả on-chain” là nguyên tắc rất cứng, rủi ro này không nên xem nhẹ.

Các rủi ro phổ biến của Replay Attack là gì?

Có 5 rủi ro replay attack phổ biến: lặp giao dịch ngoài ý muốn, mất tài sản trên chain song song, xác thực giả mạo, rối loạn theo dõi giao dịch và tạo cơ hội cho scam lợi dụng fork.

Để người mới dễ theo dõi, bảng dưới đây tóm tắt các rủi ro chính của replay attack trong crypto:

| Rủi ro | Biểu hiện | Tác động với người dùng mới |

|---|---|---|

| Giao dịch bị lặp | Một lệnh đã ký bị chấp nhận thêm lần nữa | Chuyển nhầm thêm tài sản |

| Phát sinh hiệu lực trên chain khác | Giao dịch ở chain A bị phát lại ở chain B | Mất coin trên chain không dự định dùng |

| Xác thực bị tái sử dụng | Thông điệp đăng nhập/ký xác nhận bị gửi lại | Mất quyền kiểm soát thao tác |

| Nhầm lẫn sau fork | Ví hiển thị sai kỳ vọng, người dùng hiểu nhầm số dư/giao dịch | Ra quyết định sai |

| Scam lợi dụng fork | Kẻ xấu dụ ký giao dịch “nhận coin fork” hoặc “claim token” | Tăng nguy cơ bị lừa đảo |

Bảng này cho thấy một vấn đề lớn hơn: rủi ro scam lợi dụng fork thường không đến từ bản thân fork, mà đến từ tâm lý FOMO và thiếu hiểu biết về replay attack. Khi thị trường xuất hiện tin tức về bitcoin fork, airdrop chain mới hoặc quyền nhận coin sao chép, rất nhiều kẻ gian lợi dụng đúng sự mơ hồ đó để khiến người dùng ký vào những dữ liệu mà họ không thực sự hiểu.

Replay Attack khác gì với Double Spend?

Replay attack khác double spend ở mục tiêu và cơ chế: replay attack phát lại dữ liệu đã hợp lệ, còn double spend là cố chi tiêu cùng một tài sản hai lần.

Tuy nhiên, vì cả hai đều liên quan đến “giao dịch bị lặp” nên người mới rất dễ nhập nhằng. Replay attack tập trung vào việc một thông điệp hoặc giao dịch đúng bị dùng lại ở sai ngữ cảnh. Double spend lại là bài toán đồng thuận và tính cuối cùng của sổ cái: cùng một đơn vị giá trị bị cố tiêu hai lần trước khi mạng lưới chốt đâu là giao dịch hợp lệ cuối cùng.

Điểm khác biệt này quan trọng ở góc SEO và topical authority. Nếu bài viết không tách hai khái niệm ra, người đọc có thể hiểu sai cả replay attack lẫn cơ chế chống gian lận cốt lõi của blockchain.

Làm thế nào để phòng tránh Replay Attack trong Crypto?

Để phòng tránh replay attack trong crypto, người dùng cần 4 nguyên tắc chính: kiểm tra đúng chain, hạn chế ký dữ liệu không rõ ngữ cảnh, ưu tiên ví hoặc giao thức có replay protection và thận trọng đặc biệt trong giai đoạn fork.

Sau khi đã hiểu rủi ro, phần người dùng quan tâm nhất là tự bảo vệ. Với người mới, mục tiêu không phải trở thành chuyên gia giao thức, mà là biết lúc nào nên dừng lại, lúc nào nên xác minh thêm và lúc nào tuyệt đối không ký.

Người dùng mới có thể phòng tránh Replay Attack bằng những cách nào?

Có 6 cách phòng tránh replay attack cơ bản cho người mới: xác minh chain, dùng ví uy tín, tránh giao dịch sớm sau fork, kiểm tra replay protection, tách tài sản cẩn thận và không ký dữ liệu mơ hồ.

Cụ thể hơn, bạn nên làm theo các bước sau:

- Kiểm tra chính xác mình đang ở chain nào trước khi gửi giao dịch.

- Chỉ dùng ví và hạ tầng có cơ chế hiển thị chain ID rõ ràng.

- Không vội chuyển coin ngay sau một đợt fork lớn nếu dự án chưa xác nhận replay protection.

- Không ký thông điệp “claim fork”, “nhận token miễn phí” hoặc “xác minh ví” khi không hiểu dữ liệu đang ký.

- Tìm thông báo kỹ thuật chính thức từ giao thức, sàn hoặc nhà cung cấp ví.

- Nếu cần thao tác với tài sản sau fork, hãy cân nhắc quy trình tách coin hoặc dùng hạ tầng có hướng dẫn an toàn.

Những nguyên tắc này đặc biệt quan trọng trong các bối cảnh dễ nhiễu như tranh cãi nâng cấp giao thức. Chẳng hạn, khi ai đó hỏi Bitcoin Cash là gì và liên quan fork ra sao, câu trả lời không nên dừng ở chuyện BCH là chain tách từ Bitcoin. Điều người dùng thật sự cần biết là mọi sự kiện fork đều kéo theo rủi ro vận hành, rủi ro thao tác và rủi ro scam, trong đó replay attack là một mảnh ghép quan trọng của bức tranh an toàn.

Replay Protection có phải là cơ chế quan trọng nhất để chống Replay Attack không?

Có, replay protection là cơ chế cốt lõi nhất để chống replay attack vì nó khiến một giao dịch hợp lệ ở ngữ cảnh này không còn hợp lệ ở ngữ cảnh khác.

Để bắt đầu từ mức dễ hiểu, replay protection là mọi biện pháp kỹ thuật khiến dữ liệu đã ký chỉ dùng được một lần hoặc chỉ dùng đúng ở một môi trường. Trong Ethereum, chain ID được thêm vào chữ ký giao dịch để ngăn simple replay attack.

Với người dùng, điều này chuyển thành một nguyên tắc thực hành: đừng chỉ quan tâm ví “có đẹp hay không”, mà phải quan tâm hạ tầng bạn dùng có ràng buộc giao dịch với đúng chain và đúng ngữ cảnh hay không.

Các cơ chế kỹ thuật nào thường được dùng để chống Replay Attack?

Có 5 cơ chế kỹ thuật phổ biến chống replay attack: nonce, chain ID, timestamp, session token và domain separation.

Cụ thể, nonce tạo tính không lặp; chain ID gắn giao dịch với đúng mạng; timestamp giới hạn cửa sổ hợp lệ của thông điệp; session token ràng buộc phiên xác thực; còn domain separation giúp cùng một kiểu chữ ký không thể bị tái sử dụng ở ngữ cảnh khác.

Điều đó cho thấy chống replay attack không phải một “mẹo vặt”, mà là nguyên tắc nền tảng của thiết kế giao thức an toàn.

Replay Attack có liên quan gì đến Hard Fork, Cross-Chain và các khái niệm dễ nhầm lẫn?

Có, replay attack liên quan rất chặt đến hard fork, một số tình huống cross-chain và nhiều khái niệm dễ bị nhầm như transaction malleability, front-running hay MEV, nhưng chúng không phải là một.

Sau khi phần nội dung chính đã trả lời xong “replay attack là gì, hoạt động ra sao, rủi ro gì và phòng tránh thế nào”, đây là điểm chuyển sang ngữ cảnh bổ sung. Phần này giúp bài viết mở rộng semantic field mà không lệch chủ đề.

Vì sao Replay Attack thường được nhắc đến sau Hard Fork?

Replay attack thường được nhắc đến sau hard fork vì hai chain sau tách nhánh có thể chia sẻ lịch sử và cấu trúc giao dịch đủ giống nhau để một giao dịch hợp lệ trên chain này còn hợp lệ trên chain kia.

Đây là lý do các ví dụ trong crypto hay xoay quanh bitcoin fork hoặc các sự kiện chain split. Trong lịch sử Bitcoin, SegWit là soft fork, còn Bitcoin Cash là kết quả của một hard fork. Hai sự kiện này không giống nhau về mức độ tương thích ngược, và chính sự khác nhau đó giúp người dùng hiểu vì sao replay attack thường đi cùng các tranh luận về chain tách hẳn hơn là nâng cấp tương thích ngược.

Replay Attack có thể xảy ra trong giao dịch Cross-Chain hay Bridge hay không?

Có, replay attack có thể xảy ra trong một số ngữ cảnh cross-chain hoặc bridge nếu chữ ký, thông điệp hoặc thông số xác thực không được ràng buộc đủ chặt với chain, hợp đồng và miền sử dụng cụ thể.

Tuy nhiên, không phải mọi bridge đều dễ dính replay attack. Điểm mấu chốt vẫn là thiết kế thông điệp ký có bind đúng chain, hợp đồng, nonce và thời gian hay không. Khi người dùng tương tác với nhiều chain EVM có địa chỉ và cấu trúc khá giống nhau, nguy cơ hiểu nhầm chain hoặc ký nhầm bối cảnh tăng lên rõ rệt.

Replay Attack khác gì với Front-Running và MEV?

Replay attack khác front-running và MEV ở chỗ replay attack phát lại dữ liệu hợp lệ, còn front-running hoặc MEV tận dụng thứ tự đưa giao dịch vào block để tối ưu lợi ích hoặc trục lợi.

Nói ngắn gọn, replay attack là bài toán “giao dịch cũ bị dùng lại”, còn front-running/MEV là bài toán “giao dịch bị chen trước, sắp lại hoặc khai thác theo thứ tự”. Chúng có thể cùng dẫn đến thiệt hại tài sản, nhưng cơ chế và cách phòng vệ khác nhau. Việc phân biệt này giúp bài viết giữ đúng ngữ nghĩa vĩ mô của thực thể trung tâm, không làm replay attack bị hòa tan vào nhóm rủi ro blockchain quá rộng.

Replay Attack khác gì với Transaction Malleability?

Replay attack khác transaction malleability ở chỗ replay attack dùng lại thông điệp đã hợp lệ, còn transaction malleability là thay đổi biểu diễn của giao dịch mà không nhất thiết thay đổi ý nghĩa kinh tế cốt lõi của nó.

SegWit giúp ngăn một số dạng malleability bằng cách tách phần witness khỏi cách tính txid. Điều đó không đồng nghĩa SegWit là “giải pháp cho mọi replay attack”, nhưng nó cho thấy vì sao các chủ đề như SegWit là soft fork hay hard fork thường xuất hiện cạnh replay attack trong hành trình học của người mới: cả hai đều nằm trong bức tranh lớn hơn về an toàn giao dịch và thiết kế nâng cấp giao thức Bitcoin.

Tóm lại, replay attack là một rủi ro có vẻ đơn giản nhưng lại rất đáng chú ý trong crypto vì nó khai thác chính thứ vốn đã hợp lệ. Người mới chỉ cần nhớ một nguyên tắc nền tảng: đừng bao giờ ký hoặc gửi giao dịch khi bạn chưa chắc dữ liệu đó chỉ hợp lệ đúng một lần, đúng một chain và đúng một bối cảnh. Khi hiểu được nguyên tắc này, bạn sẽ nhìn rõ hơn vì sao các câu chuyện về bitcoin fork, Bitcoin Cash là gì và liên quan fork, SegWit là soft fork hay hard fork, hay rủi ro scam lợi dụng fork thực chất đều đang dẫn về cùng một bài học: hiểu ngữ cảnh xác thực trước khi hành động.