- Home

- validator node

- Nhận Diện Rủi Ro Slashing Và Downtime Của Validator: Nguyên Nhân, Mức Phạt Và Cách Giảm Thiểu Cho Người Staking

Nhận Diện Rủi Ro Slashing Và Downtime Của Validator: Nguyên Nhân, Mức Phạt Và Cách Giảm Thiểu Cho Người Staking

Rủi ro slashing và downtime của validator là nhóm rủi ro vận hành cốt lõi trong staking theo cơ chế Proof of Stake. Nói ngắn gọn, downtime là trạng thái validator không online hoặc không hoàn thành nhiệm vụ xác thực đúng lúc, còn slashing là hình phạt nặng hơn khi validator vi phạm các quy tắc đồng thuận, từ đó làm giảm phần thưởng, giảm stake hoặc buộc validator rời mạng lưới. Trọng tâm của người staking không chỉ là “có reward hay không”, mà là cách bảo toàn vốn, duy trì hiệu suất và tránh những lỗi khiến phần thưởng thực nhận thấp hơn kỳ vọng.

Khi đi sâu hơn vào chủ đề này, người đọc thường có một nhu cầu rất rõ: phân biệt downtime thông thường, penalty nhẹ, mất reward và slashing thực sự. Đây là điểm mấu chốt vì nhiều người mới bước vào staking thường đánh đồng mọi sự cố vận hành là “bị slash”, trong khi trên thực tế mỗi blockchain có ngưỡng phạt, logic phạt và mức độ nghiêm trọng khác nhau. Chính sự khác nhau này quyết định chiến lược chọn validator, chiến lược tự chạy node và cả kỳ vọng APR thực tế.

Một ý định phụ khác cũng xuất hiện rất rõ là người dùng muốn biết đâu là nguyên nhân thực sự dẫn tới slashing hoặc downtime. Phần lớn rủi ro không đến từ một yếu tố duy nhất, mà là tổ hợp giữa hạ tầng, phần mềm client, quy trình cập nhật, quản trị khóa ký và khả năng giám sát hệ thống. Khi hiểu được chuỗi nguyên nhân này, người staking sẽ nhìn validator không chỉ như một “máy in reward”, mà như một hệ thống kỹ thuật có độ nhạy cao với lỗi cấu hình, lỗi kết nối và lỗi vận hành.

Ngoài ra, người đọc còn muốn có một khung hành động rõ ràng: làm gì để giảm thiểu rủi ro nếu tự vận hành validator node, và quan sát gì nếu chỉ ủy quyền stake cho bên thứ ba. Đây cũng là nơi bài viết cần mở rộng từ khái niệm sang thực hành, từ định nghĩa sang cách vận hành validator an toàn. Sau đây, bài viết sẽ đi từ bản chất của slashing và downtime, sang nguyên nhân, hậu quả và cuối cùng là checklist vận hành để người staking ra quyết định thực tế hơn.

Rủi Ro Slashing Và Downtime Của Validator Là Gì?

Slashing và downtime của validator là hai nhóm rủi ro vận hành trong Proof of Stake, trong đó downtime phản ánh việc validator ngừng hoạt động hoặc bỏ lỡ nhiệm vụ, còn slashing là hình phạt áp lên những hành vi bị coi là vi phạm quy tắc đồng thuận.

Để hiểu rõ hơn về rủi ro slashing và downtime của validator, cần bắt đầu từ chính vai trò của validator trong mạng PoS. Validator là thực thể tham gia xác thực dữ liệu, bỏ phiếu cho trạng thái hợp lệ của chuỗi và trong một số thời điểm sẽ đề xuất block mới. Trên Ethereum, một node muốn vận hành đầy đủ để tham gia đồng thuận phải có execution client, consensus client và phần mềm validator; với solo staking, người vận hành còn phải duy trì máy chuyên dụng kết nối internet gần như liên tục. Khi validator hoạt động ổn định và online, mạng lưới thưởng reward. Khi validator bỏ lỡ nghĩa vụ hoặc vi phạm quy tắc, cơ chế penalty sẽ kích hoạt.

Điểm quan trọng là downtime và slashing không đồng cấp. Downtime là tình trạng vận hành. Slashing là cơ chế trừng phạt. Nói cách khác, validator có thể bị downtime mà chưa chắc bị slash ngay, nhưng downtime kéo dài hoặc đi kèm một số lỗi nghiêm trọng trên từng chain có thể dẫn đến hình phạt nặng hơn. Vì vậy, khi phân tích rủi ro, người staking nên xem đây là một chuỗi: offline hoặc lỗi vận hành → missed duties → mất reward/penalty nhẹ → trong một số hệ thống có thể tiến tới slashing. Cách nhìn theo chuỗi này giúp đánh giá đúng mức độ rủi ro thay vì chỉ bám vào một thuật ngữ.

Về mặt ngữ nghĩa kỹ thuật, slashing tồn tại để tạo cryptoeconomic security: validator phải đặt vốn vào rủi ro để đổi lấy reward, từ đó hành vi xấu trở nên tốn kém. Nếu một validator cố tình hoặc do cấu hình sai mà tạo ra các hành vi “slashable”, mạng lưới sẽ cắt một phần stake nhằm bảo vệ tính toàn vẹn của đồng thuận. Đây là lý do vì sao “rủi ro slashing” luôn phải được đặt ngang hàng với reward khi đánh giá hiệu quả staking. Reward cao nhưng xác suất slash lớn chưa bao giờ là lựa chọn tốt cho người staking dài hạn.

Slashing Có Phải Luôn Xảy Ra Khi Validator Bị Downtime Không?

Không, slashing không phải lúc nào cũng xảy ra khi validator bị downtime, vì tối thiểu có ba khả năng khác nhau: chỉ mất reward, bị penalty nhẹ theo cơ chế liveness, hoặc bị slashing nếu lỗi chạm ngưỡng slashable behavior của giao thức.

Cụ thể, downtime trước hết làm validator bỏ lỡ nhiệm vụ xác thực. Trên nhiều mạng PoS, hậu quả đầu tiên là missed reward hoặc inactivity penalty, tức lợi nhuận thấp đi vì validator không đóng góp vào đồng thuận đúng lúc. Tuy nhiên, slashing thường gắn với các hành vi nghiêm trọng hơn, chẳng hạn ký vào nhiều block cho cùng một slot hoặc phát ra các attestations mâu thuẫn. Nói cách khác, không phải cứ offline là slash, mà phải xem blockchain đó định nghĩa lỗi ở mức nào và áp hình phạt gì.

Móc xích từ định nghĩa này rất quan trọng cho người mới tìm hiểu điều kiện trở thành validator. Nhiều người nghĩ chỉ cần vốn stake là đủ, nhưng thật ra điều kiện trở thành validator còn bao gồm khả năng duy trì uptime, quản trị khóa ký và xử lý cập nhật phần mềm an toàn. Nếu không đáp ứng được các điều kiện đó, validator có thể không bị slash ngay ở lần lỗi đầu tiên, nhưng hiệu suất reward sẽ giảm và rủi ro tích lũy theo thời gian sẽ tăng.

Downtime Khác Gì Với Slashing Trong Vận Hành Validator?

Downtime mạnh ở tiêu chí trạng thái hoạt động, còn slashing nghiêm trọng ở tiêu chí mức phạt lên stake và niềm tin vận hành; nói ngắn gọn, downtime là vấn đề liveness, còn slashing là vấn đề vi phạm quy tắc đồng thuận.

Để thấy rõ sự khác nhau, hãy tách chúng theo bốn lớp. Thứ nhất là bản chất: downtime là không online, sync chậm hoặc bỏ lỡ duty; slashing là hậu quả pháp lý của giao thức đối với hành vi bị cấm. Thứ hai là nguyên nhân: downtime thường xuất phát từ mất điện, mất mạng, lỗi phần cứng, lỗi client; slashing thường gắn với ký sai, ký trùng hoặc các hành vi bị giao thức đánh dấu là nguy hiểm cho đồng thuận. Thứ ba là hậu quả tài chính: downtime thường làm giảm reward hoặc phát sinh penalty nhỏ; slashing cắt trực tiếp stake và có thể kéo dài tổn thất trong giai đoạn exit. Thứ tư là hệ quả danh tiếng: một validator có uptime kém vẫn có thể sửa được bằng hạ tầng tốt hơn, nhưng một validator từng bị slash sẽ bị nhìn nhận rủi ro hơn nhiều trong mắt delegator.

Đây là lý do vì sao trong cách vận hành validator an toàn, người ta luôn tách hai lớp kiểm soát: lớp đảm bảo uptime và lớp chống slashable event. Lớp thứ nhất tập trung vào máy chủ, kết nối, giám sát và backup. Lớp thứ hai tập trung vào khóa ký, slashing protection, quy trình failover và không để hai instance cùng ký cho một validator. Phân biệt đúng từ đầu sẽ giúp bạn xây dựng checklist trước khi chạy validator sát thực tế hơn, thay vì gom mọi rủi ro vào một nhóm mơ hồ.

Những Nguyên Nhân Nào Khiến Validator Bị Downtime Hoặc Bị Slashing?

Có ba nhóm nguyên nhân chính khiến validator bị downtime hoặc bị slashing: lỗi hạ tầng, lỗi phần mềm/cấu hình và hành vi ký sai hoặc vi phạm quy tắc đồng thuận.

Để hiểu đầy đủ heading này, cần nhìn validator như một hệ thống kỹ thuật nhiều lớp. Một validator node không chỉ là một chương trình chạy nền; nó là tổ hợp của máy chủ, hệ điều hành, execution client, consensus client, dịch vụ mạng, đồng hồ hệ thống, ổ đĩa, cơ chế backup và khóa ký. Chỉ cần một mắt xích yếu, toàn bộ chuỗi nhiệm vụ xác thực có thể bị gián đoạn. Đây cũng là lý do các tài liệu kỹ thuật luôn nhấn mạnh rằng người tự chạy validator phải có kiến thức máy tính, bảo mật khóa và khả năng bảo trì hệ thống liên tục.

Nếu đặt dưới góc nhìn SEO theo macro semantics, truy vấn “rủi ro slashing và downtime” thực chất ẩn chứa câu hỏi sâu hơn: rủi ro nằm ở đâu trong chuỗi vận hành? Câu trả lời là rủi ro nằm ở cả đầu vào, quá trình và đầu ra. Đầu vào là hạ tầng và cấu hình. Quá trình là đồng bộ chain, ký dữ liệu và phản hồi đúng hạn. Đầu ra là chất lượng xác thực, reward nhận được và việc tránh các hành vi bị coi là slashable. Hiểu cấu trúc đó giúp người staking không đánh giá validator chỉ bằng APR quảng bá, mà còn bằng chất lượng vận hành đằng sau.

Những Lỗi Hạ Tầng Nào Thường Gây Downtime Cho Validator?

Có 6 nhóm lỗi hạ tầng phổ biến gây downtime cho validator: mất điện, mất mạng, lỗi phần cứng, quá tải tài nguyên, đồng bộ thời gian sai và lưu trữ không đủ ổn định.

Cụ thể hơn, mất điện và internet không ổn định là nguyên nhân dễ hiểu nhất vì chúng khiến node ngắt kết nối khỏi mạng đồng thuận. Kế tiếp là ổ đĩa chậm hoặc lỗi SSD, làm client đọc ghi state không kịp, dẫn tới sync chậm hoặc đứng tiến trình. CPU/RAM thiếu ổn định cũng gây lỗi vì execution client và consensus client đều cần tài nguyên đủ để xử lý block, attestation và lưu trữ dữ liệu. Một yếu tố ít được chú ý hơn là clock drift, tức đồng hồ hệ thống lệch đáng kể, khiến validator phản hồi sai thời điểm hoặc lệch so với slot/epoch mong đợi. Khi cộng hưởng với update lỗi hoặc cấu hình firewall sai, downtime sẽ không còn là sự cố ngắn hạn mà trở thành chuỗi missed duties lặp lại.

Vì vậy, khi xây dựng checklist trước khi chạy validator, phần hạ tầng luôn phải có tối thiểu bốn câu hỏi: máy có đủ ổn định để chạy 24/7 không, internet có dự phòng không, SSD có đủ tốc độ và dung lượng không, hệ thống cảnh báo có phát hiện được tình trạng sync chậm hay không. Đây là các câu hỏi cơ bản hơn cả việc chọn coin nào để stake, vì reward chỉ có ý nghĩa khi validator còn online và thực thi nhiệm vụ đúng thời điểm.

Double-Signing Có Phải Là Một Trong Những Nguyên Nhân Bị Slashing Nghiêm Trọng Nhất Không?

Có, double-signing là một trong những nguyên nhân bị slashing nghiêm trọng nhất vì nó trực tiếp đe dọa tính nhất quán của đồng thuận, khác hoàn toàn với downtime chỉ phản ánh việc validator vắng mặt hoặc phản hồi kém ổn định.

Trên Ethereum, tài liệu kỹ thuật mô tả các hành vi slashable như proposing multiple blocks for the same slot hoặc attesting to multiple blocks for the same slot. Đây là các hành vi rất khó xảy ra nếu chỉ là “vô tình offline”, mà thường liên quan đến cấu hình sai, failover sai hoặc chạy đồng thời nhiều instance dùng chung khóa ký. Nói đơn giản, downtime làm bạn “vắng mặt”, còn double-signing khiến bạn “xuất hiện sai cách”. Mạng lưới xem lỗi thứ hai nguy hiểm hơn vì nó có thể tạo mâu thuẫn trong quá trình đồng thuận.

Trong thực tế vận hành, double-signing thường xuất hiện khi operator muốn tăng độ sẵn sàng nhưng lại cấu hình active-active cẩu thả, dẫn tới hai máy cùng ký cho một validator. Đây là chỗ mà nhiều người tự tin quá mức với mô hình dự phòng nhưng thiếu slashing protection database, thiếu remote signer hoặc thiếu quy trình cutover an toàn. Bởi vậy, một validator vận hành “dự phòng nửa vời” đôi khi còn nguy hiểm hơn một validator chạy đơn giản nhưng rõ ràng quy trình. Đó cũng là lý do các giải pháp DVT và key management hiện đại nhấn mạnh fault tolerance đi kèm cơ chế chống slash, chứ không chỉ tăng uptime đơn thuần.

Các Nguyên Nhân Dẫn Đến Slashing Có Thể Được Phân Nhóm Như Thế Nào?

Có 3 nhóm nguyên nhân dẫn đến slashing chính: lỗi ký dữ liệu, lỗi cấu hình vận hành và lỗi hệ thống lan rộng do kiến trúc tập trung hoặc thiếu đa dạng client.

Nhóm đầu tiên là lỗi ký dữ liệu, tiêu biểu như double-signing hoặc ký các thông điệp mâu thuẫn. Đây là nhóm lỗi cốt lõi vì gắn trực tiếp với quy tắc slashable của giao thức. Nhóm thứ hai là lỗi cấu hình vận hành, ví dụ khôi phục từ bản backup cũ mà không đồng bộ trạng thái ký, failover sai quy trình, cấu hình nhiều instance cùng dùng một validator key, hoặc cập nhật client khiến hành vi ký trở nên không nhất quán. Nhóm thứ ba mang tính hệ thống hơn: thiếu client diversity, thiếu phân tán hạ tầng, cùng lúc phụ thuộc vào một codebase hoặc datacenter, khiến nhiều validator có thể mắc cùng một lỗi tại cùng một thời điểm. Đây là nền tảng của correlated slashing, nơi thiệt hại có thể lớn hơn nhiều so với lỗi đơn lẻ.

Để người đọc dễ hình dung, bảng dưới đây tóm tắt các nhóm nguyên nhân chính của downtime và slashing:

| Nhóm nguyên nhân | Ví dụ điển hình | Rủi ro chính |

|---|---|---|

| Hạ tầng | Mất điện, mất mạng, SSD lỗi, sync chậm | Downtime, missed duties, giảm reward |

| Cấu hình/vận hành | Failover sai, backup cũ, update lỗi | Downtime kéo dài hoặc ký sai |

| Ký dữ liệu/đồng thuận | Double-signing, attestation mâu thuẫn | Slashing trực tiếp, giảm stake |

| Kiến trúc hệ thống | Thiếu client diversity, tập trung hạ tầng | Correlated failures, correlated slashing |

Bảng này cho thấy một điều rất thực tế: phần lớn sự cố không bắt đầu từ “ý đồ xấu”, mà bắt đầu từ thiếu chuẩn hóa quy trình vận hành. Vì vậy, người quan tâm đến điều kiện trở thành validator không nên dừng ở yêu cầu vốn hay phần cứng, mà cần thêm năng lực quy trình, giám sát và bảo mật khóa.

Validator Bị Downtime Hoặc Slashing Sẽ Chịu Hậu Quả Gì?

Validator bị downtime hoặc slashing sẽ chịu ít nhất 4 hậu quả chính: mất reward, bị penalty tài chính, suy giảm APR thực nhận và giảm độ tin cậy đối với người staking.

Bởi vậy, khi xem heading này, cần hiểu rằng hậu quả không dừng ở số coin bị trừ ngay lập tức. Nhiều operator chỉ nhìn vào số stake bị mất trong một lần phạt, nhưng người staking thông minh sẽ nhìn rộng hơn: validator online kém đồng nghĩa với cơ hội nhận reward thấp hơn, kỳ vọng lợi nhuận năm bị bào mòn, uy tín dịch vụ giảm và trong trường hợp nghiêm trọng có thể khiến delegator chuyển vốn sang validator khác. Nếu bài toán là đầu tư dài hạn, thì tổn thất gián tiếp thường lớn hơn cả con số bị phạt tại chỗ.

Trên Ethereum, phần thưởng và hình phạt được áp dụng theo epoch, validator nhận reward khi thực hiện đúng các nghĩa vụ như bỏ phiếu phù hợp với đa số hoặc tham gia đúng cơ chế, còn validator bị slash sẽ chịu tổn thất kéo dài trong giai đoạn exit; tài liệu cũng nêu thêm correlation penalty, tức mức phạt tăng lên khi nhiều validator cùng bị slash trong cùng thời gian. Điều này cho thấy hậu quả không chỉ là “một cú trừ stake”, mà còn là một chuỗi hao hụt kéo dài.

Downtime Có Chỉ Làm Mất Reward Hay Còn Gây Thiệt Hại Khác Không?

Không, downtime không chỉ làm mất reward mà còn gây ít nhất ba thiệt hại khác: làm giảm APR thực nhận, làm giảm độ ổn định danh tiếng của validator và trong một số hệ thống có thể dẫn tới penalty nặng hơn nếu kéo dài.

Ở mức trực tiếp nhất, downtime khiến validator bỏ lỡ cơ hội attestation, proposal hoặc các nhiệm vụ khác mà giao thức dùng để phân bổ reward. Ở mức gián tiếp hơn, nếu tình trạng này lặp lại thường xuyên, APR quảng bá và APR thực nhận sẽ lệch nhau ngày càng lớn. Với các validator cung cấp dịch vụ staking cho cộng đồng, yếu tố danh tiếng còn quan trọng hơn: delegator ngày càng để ý tới lịch sử uptime, tần suất sự cố và cách operator xử lý incident. Một validator có reward danh nghĩa tốt nhưng uptime kém cuối cùng vẫn là lựa chọn yếu hơn một validator reward vừa phải nhưng ổn định.

Ngoài ra, trong một số blockchain PoS, downtime không chỉ dừng ở lost reward mà còn liên quan tới unjail/jail, giới hạn hoạt động trở lại hoặc các cơ chế khôi phục phức tạp hơn. Điều đó có nghĩa là “offline nhiều lần” không còn là chuyện nhỏ về vận hành, mà có thể trở thành vấn đề ảnh hưởng trực tiếp đến dòng tiền staking. Đây là lý do một cách vận hành validator an toàn luôn bắt đầu từ khả năng duy trì liveness, trước khi nói đến tối ưu reward.

Slashing Và Penalty Nhẹ Khác Nhau Thế Nào Về Mức Thiệt Hại?

Slashing nặng hơn penalty nhẹ ở ba tiêu chí: ảnh hưởng trực tiếp tới stake, thời gian tác động kéo dài hơn và rủi ro danh tiếng lớn hơn; trong khi đó penalty nhẹ thường chỉ làm giảm reward hoặc phát sinh khoản phạt nhỏ theo cơ chế liveness.

Penalty nhẹ thường xảy ra khi validator không hoàn thành một nghĩa vụ trong thời gian ngắn hoặc hiệu suất thấp hơn kỳ vọng. Nó giống như phần giao thức tự điều chỉnh reward để phản ánh mức đóng góp thật sự của validator. Slashing thì khác: đây là lời khẳng định từ giao thức rằng validator đã chạm ngưỡng hành vi nguy hiểm hoặc không thể chấp nhận. Trên Ethereum, validator bị slash có thể bị burn một phần ETH và tiếp tục bị hao hụt trong giai đoạn rời mạng; tài liệu còn nhấn mạnh correlation penalty lớn hơn khi nhiều validator bị slash cùng lúc. Vì thế, xét về quản trị rủi ro, penalty nhẹ là chi phí vận hành, còn slashing là sự kiện tổn thất vốn.

Trong bài toán lựa chọn validator, phân biệt hai loại thiệt hại này giúp người staking tránh đánh giá sai. Một operator minh bạch có thể từng trải qua một số penalty nhẹ do cập nhật hoặc hạ tầng nhưng kiểm soát tốt, trong khi một operator từng bị slash lại cần được xem xét kỹ hơn về quy trình kỹ thuật và quản trị khóa. Không phải mọi sự cố đều đáng sợ như nhau, nhưng mọi sự cố đều nên được đặt đúng cấp độ để quản lý vốn hiệu quả.

Những Tác Động Nào Khiến Người Staking Cần Quan Tâm Đến Downtime Của Validator?

Có 4 tác động khiến người staking phải quan tâm đến downtime của validator: lợi nhuận giảm, vốn chịu rủi ro cao hơn, trải nghiệm staking xấu đi và quyết định phân bổ vốn kém hiệu quả.

Thứ nhất là lợi nhuận giảm. Dù mức giảm có thể đến chậm, nó vẫn bào mòn APR thực nhận theo thời gian. Thứ hai là rủi ro vốn. Nếu downtime chỉ là triệu chứng của một hệ thống vận hành yếu, nguy cơ gặp các lỗi nặng hơn về sau sẽ cao hơn. Thứ ba là trải nghiệm staking. Người staking cần sự nhất quán trong reward, khả năng theo dõi và niềm tin rằng validator có quy trình xử lý sự cố. Thứ tư là quyết định phân bổ vốn. Một delegator không theo dõi uptime thực chất đang đầu tư vào một hộp đen; khi sự cố xảy ra, họ chỉ nhận ra vấn đề sau khi lợi nhuận đã giảm.

Vì vậy, với người không tự chạy node, cách đọc rủi ro hiệu quả nhất là nhìn vào lịch sử uptime, thời gian phản hồi sự cố, kiến trúc hạ tầng và mức độ minh bạch của operator. Đây cũng là nơi cụm “checklist trước khi chạy validator” có thể chuyển hóa thành “checklist trước khi chọn validator”: uptime ổn định không, có từng bị slash không, dùng hạ tầng phân tán không, có công khai quy trình bảo mật khóa không. Khi biến các câu hỏi này thành thói quen, người staking đã tiến một bước dài trong quản trị rủi ro.

Làm Thế Nào Để Giảm Thiểu Rủi Ro Slashing Và Downtime Khi Staking Hoặc Chạy Validator?

Để giảm thiểu rủi ro slashing và downtime khi staking hoặc chạy validator, cần triển khai 5 lớp kiểm soát: hạ tầng ổn định, giám sát chủ động, quản trị khóa chặt chẽ, quy trình cập nhật an toàn và lựa chọn mô hình staking phù hợp.

Đây là heading mang tính hành động rõ nhất của toàn bài. Nếu các phần trên trả lời “rủi ro là gì” và “xảy ra do đâu”, thì phần này trả lời thẳng câu hỏi “vậy phải làm thế nào”. Trước hết, về hạ tầng, validator node cần máy ổn định, SSD đủ nhanh, internet có độ tin cậy cao và tốt nhất có dự phòng phù hợp. Thứ hai, phải có monitoring và alerting theo dõi sync status, disk, CPU, memory, peers, log lỗi và trạng thái ký. Thứ ba, phải quản trị khóa ký theo nguyên tắc tối thiểu quyền truy cập, tách biệt trách nhiệm và tránh sao chép bừa bãi. Thứ tư, mọi update client hoặc thay đổi kiến trúc đều phải có quy trình, có kế hoạch rollback và không được để hai instance cùng ký cho một validator. Cuối cùng, nếu không đủ năng lực kỹ thuật, nên chọn hình thức staking có operator uy tín thay vì cố chạy node theo cảm hứng.

Nếu cần cô đọng thành một checklist trước khi chạy validator, bạn có thể bám vào 8 điểm:

- Máy chuyên dụng đủ ổn định

- SSD nhanh và còn dư dung lượng

- Internet ổn định, ưu tiên có dự phòng

- Execution client và consensus client tương thích

- Monitoring và alerting hoạt động trước khi mainnet

- Khóa ký được quản lý an toàn

- Quy trình failover rõ ràng, không active-active tùy tiện

- Có kế hoạch xử lý incident và kiểm tra định kỳ

Checklist này không thay thế cho tài liệu kỹ thuật của từng chain, nhưng nó giúp người mới chuyển từ tư duy “có thể chạy được” sang tư duy “có thể vận hành an toàn”.

Có Nên Thiết Lập Monitoring Và Alerting Cho Validator Không?

Có, monitoring và alerting là lớp bảo vệ bắt buộc cho validator vì chúng giúp phát hiện sớm tối thiểu ba nhóm vấn đề: downtime, sync bất thường và lỗi hệ thống trước khi thiệt hại reward hoặc slashing xảy ra.

Cụ thể, monitoring cho phép operator quan sát các chỉ số thiết yếu như CPU, RAM, disk I/O, dung lượng ổ đĩa, trạng thái peers, tốc độ sync, log lỗi của client và lịch sử thực hiện nhiệm vụ. Alerting đưa lớp giám sát đó thành hành động, bằng cách gửi cảnh báo khi node offline, block height bị lệch lớn, log xuất hiện lỗi nghiêm trọng hoặc dịch vụ dừng đột ngột. Đây là khác biệt giữa vận hành bị động và vận hành chủ động. Nếu không có cảnh báo, operator chỉ biết sự cố sau khi reward giảm. Nếu có cảnh báo sớm, operator có cơ hội sửa lỗi trước khi downtime kéo dài.

Trong thực tế, monitoring tốt cũng giúp đánh giá năng lực operator. Một validator ổn định hiếm khi dựa vào việc “thỉnh thoảng vào kiểm tra”, mà dựa vào hệ thống quan sát liên tục. Vì vậy, khi xem điều kiện trở thành validator dưới góc độ vận hành, monitoring không phải tiện ích phụ mà là thành phần cốt lõi của cách vận hành validator an toàn.

Người Tự Chạy Validator Và Người Delegated Staking Nên Giảm Rủi Ro Theo Cách Khác Nhau Như Thế Nào?

Người tự chạy validator tối ưu ở kiểm soát kỹ thuật, còn người delegated staking tối ưu ở kiểm soát lựa chọn đối tác; một bên giảm rủi ro bằng hạ tầng và quy trình, bên kia giảm rủi ro bằng sàng lọc validator.

Với người tự chạy validator, ưu tiên hàng đầu là hạ tầng, giám sát, backup, client compatibility và bảo mật khóa. Họ cần hiểu execution client, consensus client, cập nhật phần mềm, xử lý sự cố, kiểm soát cấu hình và không để phát sinh ký trùng. Với người delegated staking, trọng tâm không phải là cấu hình máy mà là due diligence: validator có lịch sử uptime tốt không, từng bị slash không, hạ tầng có phân tán không, có minh bạch về quy trình bảo mật và incident response không. Nói cách khác, solo operator quản lý rủi ro bằng kỹ thuật; delegator quản lý rủi ro bằng lựa chọn.

Sự khác nhau này cũng cho thấy không phải ai cũng phù hợp để tự chạy validator node. Nếu mục tiêu của bạn chỉ là nhận reward với mức độ tham gia kỹ thuật thấp, delegated staking thường hợp lý hơn. Nếu mục tiêu là tối đa hóa quyền kiểm soát và đóng góp trực tiếp cho mạng, tự chạy node là lựa chọn mạnh hơn nhưng đổi lại trách nhiệm vận hành tăng rõ rệt. Đây là cách nhìn thực tế hơn nhiều so với việc chỉ hỏi “stake ở đâu lãi cao hơn”.

Những Biện Pháp Nào Giúp Giảm Nguy Cơ Slashing Nghiêm Trọng?

Có 5 biện pháp quan trọng giúp giảm nguy cơ slashing nghiêm trọng: không chạy trùng khóa ký, dùng slashing protection, chuẩn hóa failover, tăng client diversity và quản trị khóa theo kiến trúc an toàn.

Biện pháp đầu tiên là tuyệt đối không để hai instance cùng ký cho một validator. Đây là nguyên tắc nền tảng. Biện pháp thứ hai là sử dụng slashing protection database hoặc các cơ chế tương đương để ghi nhớ trạng thái ký, nhất là khi di chuyển validator sang máy mới hoặc khôi phục từ backup. Biện pháp thứ ba là có quy trình failover rõ ràng: chỉ một bên active ký tại một thời điểm, có xác nhận cutover và có kiểm tra hậu thay đổi. Biện pháp thứ tư là nâng cao client diversity và phân tán hạ tầng để giảm khả năng lỗi đồng loạt. Biện pháp thứ năm là dùng các kỹ thuật hoặc kiến trúc như remote signer, DVT hoặc mô hình key management phù hợp để hạn chế việc khóa ký bị sao chép và sử dụng sai ngữ cảnh.

Đây là nơi mà bài toán kỹ thuật gặp bài toán vốn. Một cú slash lớn không chỉ lấy đi stake, mà còn lấy đi phần thưởng tương lai, độ tin cậy và thời gian khôi phục hoạt động. Vì vậy, đầu tư vào vận hành an toàn không phải là chi phí “phụ”, mà là phần cốt lõi của lợi nhuận staking. Người đọc nào đang cân nhắc điều kiện trở thành validator nên xem đây là một bộ tiêu chuẩn bắt buộc, không phải danh sách tùy chọn.

Rủi Ro Slashing Và Downtime Có Giống Nhau Trên Mọi Mạng PoS Không?

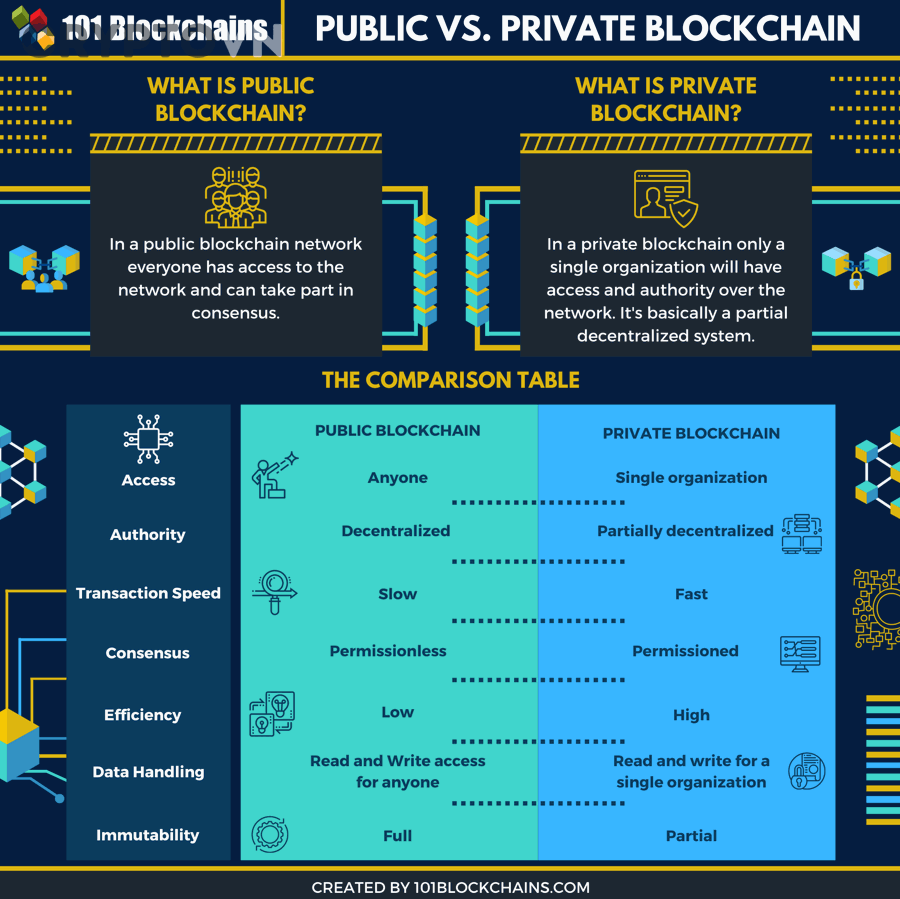

Không, rủi ro slashing và downtime không giống nhau trên mọi mạng PoS vì mỗi chain có quy tắc đồng thuận, ngưỡng phạt, cơ chế jail/unjail và mức độ nghiêm khắc với từng hành vi khác nhau.

Đây là phần vượt qua ranh giới ngữ cảnh chính của bài. Sau khi đã hiểu định nghĩa, nguyên nhân, hậu quả và cách giảm thiểu, người đọc cần biết rằng toàn bộ khung tư duy đó phải được điều chỉnh theo chain. Chẳng hạn, Ethereum có logic slashable rõ với các hành vi ký mâu thuẫn và cơ chế correlation penalty. Cosmos SDK lại mô tả module slashing chịu trách nhiệm phạt validator với các lỗi như downtime hoặc double-signing. Điều này có nghĩa là cùng một từ “slashing”, nhưng biểu hiện thực tế, mức độ thiệt hại và cách khôi phục có thể khác nhau đáng kể giữa các mạng.

Với người staking, hệ quả của khác biệt này là không thể áp một checklist duy nhất cho mọi hệ sinh thái. Bạn có thể dùng cùng một logic vĩ mô để đánh giá rủi ro, nhưng khi vào vận hành, phải quay lại đọc tài liệu kỹ thuật, điều kiện validator và cơ chế phạt của chính blockchain đó. Đây là nơi macro semantics chuyển sang micro semantics: từ “rủi ro validator” nói chung sang “rủi ro validator trên chain cụ thể” với ngữ cảnh kỹ thuật chi tiết hơn.

Ethereum, Cosmos Và Các Mạng PoS Khác Nhau Thế Nào Về Cơ Chế Phạt?

Ethereum mạnh ở logic xử lý slashable behavior và correlation penalty, Cosmos rõ ở việc mô-đun slashing xử lý downtime và double-signing, còn các mạng PoS khác có thể điều chỉnh mức phạt theo thiết kế riêng của từng giao thức.

Trên Ethereum, tài liệu nêu rõ validator bị slash có thể chịu burn ban đầu và tiếp tục bị hao hụt trong giai đoạn exit, đồng thời correlation penalty tăng mạnh khi nhiều validator bị slash cùng lúc. Điều này khiến rủi ro hệ thống và correlated failure trở nên đặc biệt quan trọng. Trong khi đó, Cosmos SDK nhấn mạnh trực tiếp hai nhóm lỗi tiêu biểu là downtime và double-signing, đồng thời có logic unjail và truy vấn thông tin slashing. Sự khác nhau này ảnh hưởng đến cả cách chọn hạ tầng lẫn cách đặt kỳ vọng reward.

Với các mạng PoS khác, hình phạt có thể bao gồm cắt stake nhỏ, jail tạm thời, loại khỏi tập validator hoặc cơ chế trừng phạt khác tùy governance. Vì vậy, cùng là vận hành validator node, nhưng tiêu chuẩn “an toàn” không bao giờ chỉ là tiêu chuẩn chung; nó phải được hiệu chỉnh theo chain cụ thể. Đó là lý do operator chuyên nghiệp luôn đọc protocol docs trước khi mainnet, thay vì áp dụng lại cấu trúc của chain cũ cho chain mới.

Correlated Slashing Có Phải Là Rủi Ro Khác Với Downtime Thông Thường Không?

Có, correlated slashing là rủi ro khác với downtime thông thường vì nó không chỉ đến từ một validator đơn lẻ, mà đến từ việc nhiều validator cùng bị lỗi hoặc cùng bị slash quanh một thời điểm, làm mức thiệt hại tăng mạnh hơn.

Trong downtime thông thường, vấn đề chủ yếu nằm ở một node hoặc một operator. Nhưng correlated slashing xuất hiện khi nhiều validator cùng dùng một client, cùng một datacenter, cùng một mẫu cấu hình hoặc cùng phụ thuộc vào một hệ thống key management. Nếu một bug hoặc sự cố lan rộng xảy ra, nhiều validator có thể mắc lỗi tương tự gần như đồng thời. Trên Ethereum, correlation penalty chính là cơ chế biến rủi ro đồng loạt thành chi phí kinh tế cao hơn, từ đó khuyến khích mạng lưới tránh tập trung quá mức vào một cấu hình hoặc một nhà vận hành duy nhất.

Đây là một rare attribute nhưng lại cực kỳ quan trọng với các operator lớn. Khi quy mô tăng, bài toán không còn là “một máy có bị down không”, mà là “cả cụm hạ tầng có đang chia sẻ cùng một điểm lỗi không”. Chính vì vậy, client diversity, data center diversity và vị trí địa lý phân tán không phải chuyện làm đẹp kiến trúc, mà là biện pháp giảm rủi ro tài chính thực sự.

Remote Signer Và Slashing Protection Có Giúp Giảm Rủi Ro Cho Validator Không?

Có, remote signer và slashing protection giúp giảm rủi ro cho validator vì chúng tách lớp quản trị khóa khỏi máy vận hành và giảm khả năng ký trùng, ký sai hoặc phục hồi sai trạng thái sau sự cố.

Slashing protection có thể hiểu đơn giản là cơ chế ghi nhớ “validator đã ký gì”, từ đó ngăn những tình huống cùng một khóa phát ra các thông điệp mâu thuẫn sau khi chuyển máy, restore backup hoặc failover không đúng quy trình. Remote signer thì tạo thêm một lớp kiểm soát, khi khóa ký không phải lúc nào cũng nằm trực tiếp trên node chạy client. Hai thành phần này không biến vận hành thành tuyệt đối an toàn, nhưng chúng làm giảm đáng kể một trong những lỗi nguy hiểm nhất: lỗi ký xuất phát từ kiến trúc cẩu thả.

Với operator nhỏ, áp dụng đầy đủ có thể phức tạp hơn. Nhưng với validator chuyên nghiệp hoặc dịch vụ staking, đây gần như là một phần của baseline security. Cũng vì vậy mà cụm “cách vận hành validator an toàn” trong thực chiến luôn đi kèm ba lớp: hạ tầng bền, quan sát tốt và quản trị khóa trưởng thành. Chỉ tối ưu uptime mà không tối ưu key management thì vẫn còn một lỗ hổng lớn.

Solo Staking Và Delegated Staking Khác Nhau Thế Nào Về Mức Độ Chịu Rủi Ro Downtime?

Solo staking chịu rủi ro downtime trực tiếp ở tầng vận hành, còn delegated staking chịu rủi ro gián tiếp thông qua chất lượng operator mà bạn chọn; một bên tự gánh lỗi kỹ thuật, bên kia gánh lỗi lựa chọn đối tác.

Với solo staking, reward tối đa hơn vì không qua trung gian, nhưng trách nhiệm duy trì uptime, bảo mật khóa và xử lý client hoàn toàn do bạn nắm. Home staking là lựa chọn có mức độ kiểm soát cao nhất, đồng thời đòi hỏi máy chuyên dụng, kết nối internet gần như liên tục và trách nhiệm bảo trì hệ thống. Ngược lại, delegated staking hoặc staking-as-a-service giảm gánh nặng kỹ thuật cho người dùng, nhưng đổi lại bạn phải tin vào operator. Nếu operator vận hành yếu, delegator sẽ nhận hậu quả thông qua reward thấp hoặc sự kiện phạt.

Vì vậy, mức độ rủi ro không hẳn nhỏ hơn hay lớn hơn một cách tuyệt đối; nó chỉ dịch chuyển vị trí. Solo staking đặt rủi ro lên năng lực kỹ thuật của chính bạn. Delegated staking đặt rủi ro lên năng lực đánh giá và lựa chọn validator. Hiểu đúng sự dịch chuyển này là bước cuối cùng để người staking lựa chọn mô hình phù hợp với thời gian, vốn, kỹ năng và mức chịu trách nhiệm của mình.

Tóm lại, rủi ro slashing và downtime không phải là chi tiết kỹ thuật bên lề, mà là phần trung tâm của mọi quyết định staking. Khi hiểu rõ bản chất, nguyên nhân, mức phạt và các biện pháp giảm thiểu, bạn sẽ đánh giá validator bằng chất lượng vận hành chứ không chỉ bằng APR. Với người tự chạy node, đó là tư duy hệ thống. Với người ủy quyền stake, đó là tư duy chọn đối tác. Và với cả hai nhóm, mục tiêu cuối cùng vẫn giống nhau: bảo toàn vốn, duy trì reward và tham gia staking theo cách an toàn hơn.