- Home

- xác thực 2 yếu tố

- Giải Đáp 2FA Cho Ví Và Ứng Dụng Có Không? Cách Hoạt Động Và Khi Nào Nên Bật Cho Người Dùng Crypto

Giải Đáp 2FA Cho Ví Và Ứng Dụng Có Không? Cách Hoạt Động Và Khi Nào Nên Bật Cho Người Dùng Crypto

Có, 2FA cho ví và ứng dụng trong crypto là có, nhưng nó không xuất hiện giống nhau ở mọi nơi. Với sàn giao dịch và các dịch vụ custodial, 2FA thường bảo vệ đăng nhập, thay đổi cài đặt bảo mật và rút tiền. Với ví non-custodial, khái niệm này phức tạp hơn vì quyền kiểm soát tài sản nằm ở seed phrase hoặc private key, nên 2FA không phải lúc nào cũng tồn tại theo kiểu truyền thống.

Nói cách khác, khi người dùng hỏi 2FA là gì và “2FA cho ví có không”, họ thường đang gộp ba lớp khác nhau vào một khái niệm: 2FA cho tài khoản, 2FA cho ứng dụng và 2FA cho ví. Chính điểm này làm nhiều người mới hiểu sai rằng chỉ cần bật xác thực 2 yếu tố là tài sản sẽ an toàn tuyệt đối, trong khi thực tế còn phụ thuộc vào loại ví và mô hình lưu ký.

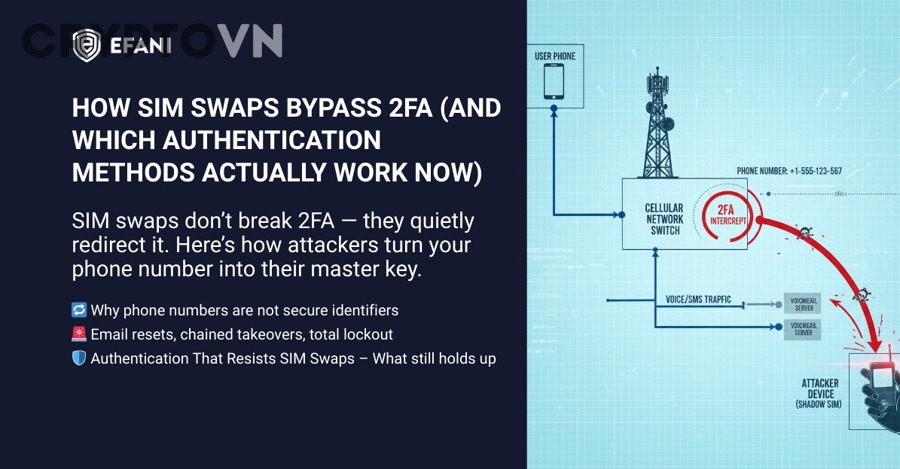

Bên cạnh đó, người dùng crypto không chỉ quan tâm “có hay không” mà còn muốn biết loại nào nên bật. Câu hỏi như 2FA bằng SMS có an toàn không xuất hiện rất thường xuyên vì SMS tiện, quen và có sẵn. Tuy nhiên, các khuyến nghị bảo mật hiện nay đều xem SMS là lớp yếu hơn app authenticator hoặc phương thức kháng phishing, nhất là trước rủi ro SIM swap và lừa đảo thời gian thực.

Quan trọng hơn, 2FA chỉ hiệu quả khi đi kèm kỷ luật vận hành. Một người có thể bật app xác thực nhưng vẫn tự đưa mã OTP cho trang giả mạo, hoặc không chuẩn bị backup mã khôi phục 2FA rồi bị khóa tài khoản khi mất điện thoại. Sau đây, bài viết sẽ đi từ phần cốt lõi nhất đến các tình huống sâu hơn để người dùng crypto có một khung hiểu và áp dụng thực tế.

2FA cho ví và ứng dụng crypto có không?

Có, 2FA cho ví và ứng dụng crypto là có vì nó giúp bổ sung ít nhất một lớp xác minh ngoài mật khẩu, giảm truy cập trái phép và hạn chế rút tiền không mong muốn.

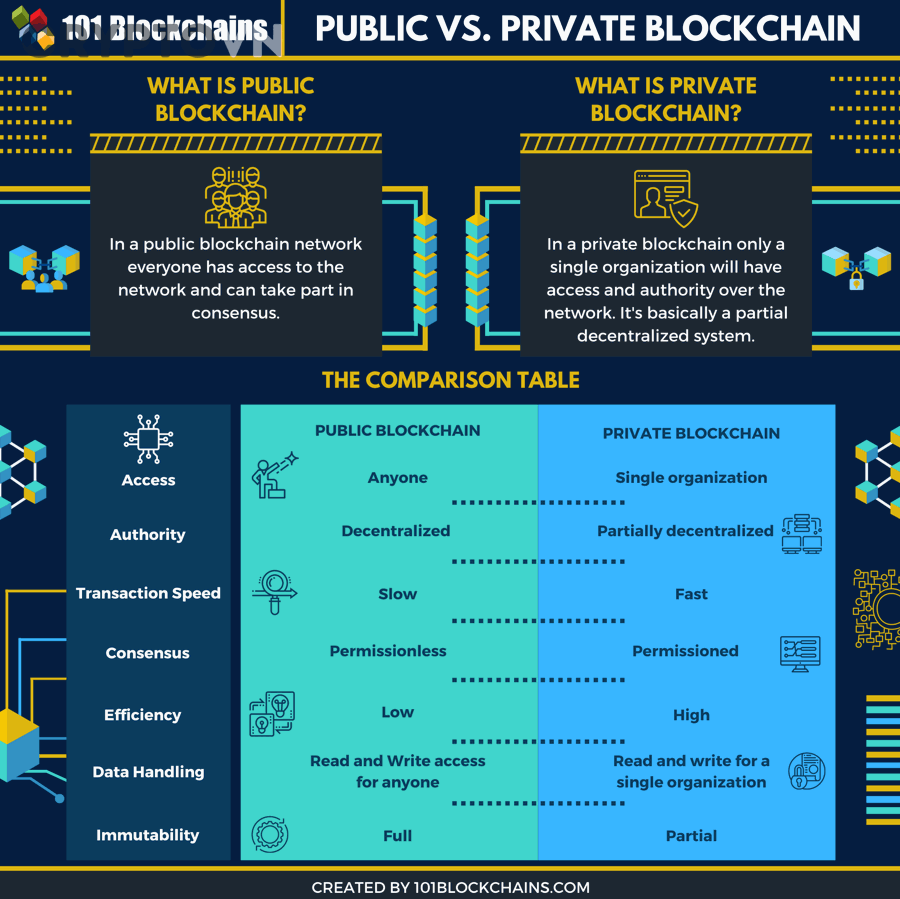

Để hiểu đúng câu hỏi này, cần móc xích lại ngay từ tiêu đề: “có không” không chỉ là chuyện tồn tại hay không tồn tại, mà còn là tồn tại ở lớp nào. Cụ thể, 2FA phổ biến nhất ở tài khoản sàn giao dịch, cổng dịch vụ custodial, email liên kết và một số ứng dụng quản lý ví. Trong khi đó, với ví non-custodial thuần Web3, lớp quyết định quyền sở hữu tài sản thường không phải 2FA mà là seed phrase, private key hoặc phần cứng ký giao dịch.

2FA là có trên tài khoản sàn, ứng dụng hay trực tiếp trên ví?

2FA chủ yếu có trên tài khoản sàn và ứng dụng, còn “trực tiếp trên ví” chỉ đúng trong một số kiến trúc cụ thể.

Cụ thể hơn, trên sàn CEX, 2FA thường gắn với phiên đăng nhập, thay đổi mật khẩu, thêm địa chỉ rút hoặc xác nhận lệnh rút. Đây là lớp kiểm soát ở cấp tài khoản chứ không phải thay thế quyền sở hữu private key.

Ngược lại, với ví non-custodial, người dùng nắm private key nên câu hỏi “ví có 2FA không” cần được hiểu cẩn thận. Một số ứng dụng ví có thể thêm khóa ứng dụng, sinh trắc học, xác nhận thiết bị hoặc luồng ký phụ, nhưng nếu ai đó có seed phrase thì họ có thể khôi phục ví ở nơi khác. Vì vậy, 2FA trong ngữ cảnh này thường là lớp bảo vệ trải nghiệm truy cập ứng dụng, không phải lớp tuyệt đối kiểm soát quyền sở hữu on-chain.

Có phải ví nào cũng hỗ trợ 2FA không?

Không, không phải ví nào cũng hỗ trợ 2FA theo nghĩa truyền thống vì mô hình vận hành của từng loại ví rất khác nhau.

Ví custodial có xu hướng hỗ trợ 2FA rõ ràng hơn vì nhà cung cấp kiểm soát tầng đăng nhập và hạ tầng xác minh. Ví non-custodial lại ưu tiên quyền tự giữ khóa, nên nhiều trường hợp chỉ có passcode cục bộ, sinh trắc học hoặc yêu cầu ký giao dịch chứ không có 2FA kiểu OTP gửi ra một kênh thứ hai. Đây là lý do người dùng trên các cộng đồng như cryptovn thường tranh luận rằng “ví của tôi có khóa Face ID rồi, vậy có phải 2FA chưa”. Câu trả lời là chưa chắc; phải xem hệ thống đó có dùng hai yếu tố xác minh độc lập hay không.

Hiệu quả của MFA chỉ phát huy đúng ở những bề mặt có cơ chế xác minh tài khoản thực sự, không tự động áp sang bảo mật seed phrase của ví non-custodial.

2FA là gì và hoạt động như thế nào trong crypto?

2FA là cơ chế bảo mật yêu cầu người dùng cung cấp hai hình thức xác minh riêng biệt trước khi được truy cập tài khoản hoặc thực hiện thao tác nhạy cảm.

Để hiểu rõ hơn, 2FA trong crypto thường hoạt động theo logic rất rõ: bạn nhập yếu tố thứ nhất như mật khẩu hoặc mã PIN, sau đó hệ thống yêu cầu yếu tố thứ hai như mã OTP từ app authenticator, SMS, email hoặc khóa bảo mật. Trong ngữ cảnh 2FA, cách kết hợp này tạo thêm ma sát tích cực trước khi truy cập hoặc rút tài sản.

2FA xác minh điều gì khi người dùng đăng nhập hoặc thao tác?

2FA xác minh rằng người đang thao tác không chỉ biết mật khẩu mà còn thực sự có quyền truy cập vào yếu tố thứ hai trong thời điểm đó.

Cụ thể, khi đăng nhập sàn hoặc thay đổi cài đặt bảo mật, hệ thống sẽ dùng 2FA để giảm khả năng kẻ tấn công lợi dụng thông tin đăng nhập bị lộ. Khi rút tiền, một số nền tảng dùng 2FA như một chốt kiểm soát bổ sung để ngăn giao dịch trái phép.

Nếu hình dung đơn giản, mật khẩu trả lời câu hỏi “bạn biết gì”, còn OTP hoặc khóa xác thực trả lời câu hỏi “bạn đang giữ gì”. Khi hai câu trả lời này cùng khớp, xác suất chiếm quyền trái phép giảm đáng kể so với chỉ dựa vào mật khẩu.

Vì sao 2FA không giống seed phrase hoặc private key?

2FA không giống seed phrase hoặc private key vì 2FA bảo vệ quyền truy cập tài khoản, còn seed phrase và private key đại diện cho quyền kiểm soát tài sản.

Cụ thể hơn, nếu một tài khoản sàn bị lộ mật khẩu nhưng vẫn còn app authenticator, 2FA có thể chặn đăng nhập hoặc rút tiền. Tuy nhiên, nếu seed phrase của ví non-custodial bị lộ, kẻ tấn công có thể khôi phục ví ở thiết bị khác và 2FA cấp ứng dụng không còn là hàng rào quyết định. Đây là điểm mà nhiều người mới hay nhầm, dẫn đến cảm giác an toàn giả. Họ thấy ứng dụng ví có khóa Face ID hoặc mã PIN nên tưởng đã tương đương 2FA bảo vệ tài sản, nhưng thực tế không phải.

Trong chuỗi bảo mật, 2FA là một phần trong chuỗi xác minh tài khoản, chứ không thay thế khái niệm self-custody.

2FA thường xuất hiện ở những đâu trong hệ sinh thái ví và ứng dụng crypto?

Có bốn nhóm nơi 2FA thường xuất hiện: sàn giao dịch, dịch vụ custodial, ứng dụng tài khoản liên kết và một số lớp truy cập của app ví.

Để móc xích từ phần định nghĩa sang phần phân loại, sau khi hiểu 2FA là gì thì người dùng cần biết nó xuất hiện ở đâu để bật đúng chỗ. Phân loại này rất quan trọng vì nhiều người chỉ bật 2FA cho sàn mà quên email, trong khi email lại là mắt xích phục hồi tài khoản. Ngược lại, có người chỉ khóa app ví bằng Face ID rồi cho rằng thế là đủ, dù tài khoản email và tài khoản sàn vẫn mở.

2FA trên sàn giao dịch và tài khoản custodial khác gì so với ví non-custodial?

2FA trên sàn và tài khoản custodial hiệu quả hơn ở lớp đăng nhập, còn với ví non-custodial nó thường chỉ bảo vệ trải nghiệm truy cập ứng dụng hoặc một phần quy trình ký.

Trong mô hình custodial, nền tảng nắm vai trò điều phối tài khoản, xác minh danh tính và xử lý yêu cầu rút. Vì vậy, 2FA có đất dụng võ rất rõ: nó có thể được gắn vào đăng nhập, thay đổi thông tin bảo mật, thêm thiết bị mới, hoặc xác nhận rút tiền. 2FA trở thành cơ chế quản trị rủi ro theo bề mặt thao tác.

Trong khi đó, ví non-custodial đặt trọng tâm ở private key. Ứng dụng ví có thể yêu cầu mã mở khóa, sinh trắc học, xác nhận thiết bị hoặc thậm chí đa chữ ký trong một số trường hợp, nhưng nếu seed phrase bị lộ thì người dùng vẫn mất lợi thế. Vì vậy, ở ví non-custodial, thứ cần ưu tiên thường là bảo mật seed phrase, thiết bị sạch, xác minh địa chỉ nhận và kỷ luật ký giao dịch. 2FA nếu có chỉ nên xem là lớp bổ trợ.

Những loại ứng dụng xác thực 2FA phổ biến là gì?

Có ba nhóm 2FA phổ biến nhất: app authenticator tạo OTP, SMS/email OTP và khóa bảo mật hoặc phương thức kháng phishing.

App authenticator như Google Authenticator hoặc các ứng dụng tương đương tạo mã OTP theo thời gian, không phụ thuộc trực tiếp vào số điện thoại khi đăng nhập. SMS/email OTP thì quen thuộc và dễ triển khai, nhưng chịu rủi ro cao hơn từ chuyển hướng, chiếm đoạt số điện thoại hoặc giả mạo quy trình nhập mã. Khóa bảo mật và các phương thức kháng phishing có ngưỡng an toàn cao hơn vì được thiết kế để giảm khả năng người dùng vô tình gửi bí mật xác thực cho website giả.

Để người đọc dễ hình dung, danh sách dưới đây tóm tắt cách các loại 2FA thường được dùng trong crypto:

- App authenticator: phù hợp cho đăng nhập và xác nhận thao tác trên tài khoản sàn.

- SMS OTP: dễ bật, dễ dùng nhưng là lựa chọn yếu hơn.

- Email OTP: có ích khi email gốc được bảo vệ tốt, nhưng không nên là lớp duy nhất.

- Security key / phishing-resistant MFA: phù hợp cho tài khoản giá trị cao hoặc người dùng dễ bị nhắm mục tiêu.

Đây là cơ sở quan trọng để xếp app authenticator lên trên SMS trong phần lớn kịch bản thực chiến.

Nên bật loại 2FA nào và khi nào người dùng crypto cần bật?

App authenticator thắng về cân bằng bảo mật và tiện dụng, SMS chỉ nên là lựa chọn dự phòng, còn phương thức kháng phishing tối ưu hơn cho tài khoản giá trị cao.

Để trả lời đúng ý định “khi nào nên bật”, câu trả lời ngắn gọn là: bật càng sớm càng tốt ở những nơi có nguy cơ chiếm quyền truy cập tài khoản hoặc rút tiền. Tuy nhiên, vì mỗi loại 2FA có mức an toàn khác nhau, thứ tự ưu tiên cần rõ ràng. Với đa số người dùng crypto, lớp mặc định nên bắt đầu từ app authenticator trên tài khoản sàn, email chính và bất kỳ dịch vụ custodial nào đang nắm quyền truy cập tài sản.

App authenticator, SMS hay email 2FA an toàn hơn?

App authenticator tốt hơn SMS ở khả năng chống rủi ro SIM swap, email OTP phụ thuộc mạnh vào độ an toàn của hộp thư, còn phương thức kháng phishing tốt hơn cả trong môi trường rủi ro cao.

Cụ thể, khi ai đó hỏi 2FA bằng SMS có an toàn không, câu trả lời đúng là: có tác dụng hơn không bật gì, nhưng không phải lựa chọn tối ưu cho tài khoản crypto quan trọng. SMS vẫn chặn được một số trường hợp lộ mật khẩu đơn thuần, nhưng nó không kháng phishing và còn dễ bị nhắm tới bởi các kỹ thuật liên quan số điện thoại.

Email OTP chỉ tốt khi tài khoản email gốc được bảo vệ kỹ bằng mật khẩu mạnh, MFA độc lập và quản lý thiết bị chặt chẽ. Nếu email là nơi phục hồi cho hầu hết tài khoản crypto, việc chỉ dựa vào email OTP mà không bảo vệ email bằng MFA mạnh là tự mở cửa cho chuỗi chiếm quyền truy cập. Vì thế, xếp hạng thực chiến thường là: phishing-resistant MFA hoặc security key ở mức mạnh nhất, app authenticator ở mức khuyến nghị rộng rãi nhất, email OTP ở mức phụ trợ, và SMS là mức thấp hơn nhưng vẫn tốt hơn không bật.

Khi nào 2FA là bắt buộc và khi nào chỉ là chưa đủ?

2FA là bắt buộc với tài khoản sàn, email liên kết và dịch vụ custodial; nhưng nó chưa đủ khi thiết bị nhiễm mã độc, người dùng dính phishing hoặc seed phrase bị lộ.

Cụ thể hơn, người dùng crypto nên xem 2FA là bắt buộc trong ít nhất bốn tình huống: một là tài khoản sàn có số dư; hai là email dùng để đăng ký và khôi phục; ba là ứng dụng hoặc dịch vụ có quyền chuyển tài sản; bốn là bất kỳ tài khoản nào có lịch sử API, thay đổi whitelist rút hoặc thông tin định danh nhạy cảm. Trong những trường hợp này, 2FA giúp giảm rủi ro xâm nhập theo đường lộ mật khẩu hoặc tái sử dụng thông tin đăng nhập.

Tuy nhiên, 2FA trở nên “chưa đủ” trong ba bối cảnh nổi bật. Thứ nhất, thiết bị nhiễm malware có thể đọc hoặc chuyển tiếp bí mật xác thực. Thứ hai, phishing thời gian thực có thể lừa người dùng nhập OTP lên trang giả. Thứ ba, trong ví non-custodial, lộ seed phrase có thể vượt qua gần như mọi lớp 2FA cấp ứng dụng. Vì vậy, 2FA nên được xem là lớp rất quan trọng, nhưng không bao giờ là lớp duy nhất.

2FA có đủ để bảo vệ ví và tài sản crypto tuyệt đối không?

Không, 2FA không đủ để bảo vệ ví và tài sản crypto tuyệt đối vì nó không loại bỏ phishing, malware và rủi ro lộ seed phrase hoặc private key.

Đây là ranh giới ngữ cảnh quan trọng nhất của bài viết. Từ phần này trở đi, nội dung chuyển từ trả lời trực tiếp “2FA có không, là gì, nên bật gì” sang mở rộng micro context: vì sao nhiều người vẫn mất tiền dù đã bật 2FA. Câu trả lời là 2FA chỉ mạnh trong phạm vi của nó. Nó làm khó kẻ tấn công khi chúng chỉ có mật khẩu. Nhưng khi cuộc tấn công đi qua thiết bị, qua website giả hoặc qua quy trình khôi phục tài khoản, 2FA có thể bị bẻ vòng hoặc bị biến thành công cụ xác nhận cho chính kẻ gian.

Vì sao bật 2FA rồi người dùng vẫn có thể mất tài sản?

Người dùng vẫn có thể mất tài sản vì 2FA không chặn được mọi kiểu tấn công, đặc biệt là phishing thời gian thực, SIM swap và malware trên thiết bị.

Cụ thể hơn, trong một cuộc phishing thời gian thực, kẻ gian dựng website giống hệt giao diện thật, thu mật khẩu và yêu cầu nạn nhân nhập OTP ngay lúc đó. Mã 2FA hợp lệ bị chuyển tiếp sang hệ thống thật trong cửa sổ thời gian ngắn, khiến người dùng tưởng mình đang xác thực an toàn nhưng thực ra đang tự mở cửa. Với SMS, rủi ro còn tăng thêm nếu số điện thoại bị chiếm đoạt qua SIM swap hoặc lỗ hổng quy trình nhà mạng.

Một nguyên nhân khác là người dùng xem nhẹ quy trình dự phòng. Họ bật app xác thực nhưng không lưu backup mã khôi phục 2FA, không có bản sao an toàn khi mất điện thoại, và sau đó buộc phải dựa vào quy trình khôi phục yếu hơn.

2FA khác gì với passkey, hardware key và whitelist rút?

2FA là lớp xác minh bổ sung, còn passkey và hardware key hướng tới xác thực mạnh hơn; whitelist rút lại là lớp kiểm soát giao dịch, không phải xác thực danh tính thuần túy.

Để minh họa rõ hơn, 2FA kiểu OTP chủ yếu làm nhiệm vụ xác minh rằng bạn có thêm một yếu tố ngoài mật khẩu. Hardware key hoặc các phương thức kháng phishing được thiết kế để giảm khả năng đưa bí mật xác thực cho website giả. Whitelist rút thì giải quyết một bài toán khác: ngay cả khi tài khoản bị truy cập trái phép, dòng tiền vẫn bị bó hẹp vào các địa chỉ đã được phê duyệt trước. Vì vậy, ba lớp này không triệt tiêu nhau mà nên kết hợp. Với tài khoản crypto có số dư lớn, mô hình tốt là MFA mạnh + email được bảo vệ riêng + whitelist rút + xác minh thiết bị.

Với ví non-custodial, cần ưu tiên gì ngoài 2FA?

Với ví non-custodial, cần ưu tiên seed phrase, private key, môi trường thiết bị sạch và kỷ luật ký giao dịch hơn là chỉ tập trung vào 2FA cấp ứng dụng.

Cụ thể, người dùng nên lưu seed phrase offline, tách biệt khỏi ảnh chụp màn hình và lưu trữ đám mây; kiểm tra kỹ domain và nội dung giao dịch trước khi ký; hạn chế cài tiện ích không rõ nguồn gốc; và dùng thiết bị có kỷ luật vận hành tốt. Nếu ứng dụng ví có thêm passcode, sinh trắc học hoặc xác nhận phụ, hãy bật hết, nhưng đừng nhầm đó là thay thế cho bảo mật khóa riêng. Trong thế giới self-custody, sai lầm ở bước quản lý seed phrase thường nghiêm trọng hơn nhiều so với việc thiếu OTP.

Sai lầm phổ biến nhất khi dùng 2FA trong crypto là gì?

Sai lầm phổ biến nhất là coi 2FA như lá chắn toàn năng, trong khi bỏ quên email gốc, seed phrase, thiết bị và quy trình dự phòng.

Ngoài ra, còn bốn lỗi rất thường gặp. Một là chọn SMS làm lớp chính cho tài khoản quan trọng dù có lựa chọn tốt hơn. Hai là không tách biệt thiết bị nhận OTP với hành vi duyệt web rủi ro cao. Ba là không có kế hoạch dự phòng khi đổi điện thoại hoặc mất máy. Bốn là nhập mã OTP vào trang giả chỉ vì giao diện trông giống thật. Tóm lại, 2FA tốt nhất không phải 2FA “bật cho có”, mà là 2FA nằm trong một mô hình bảo mật nhiều lớp, nơi mỗi mắt xích đều được siết đúng vai trò của nó.

Như vậy, câu trả lời hoàn chỉnh cho tiêu đề là: Có, 2FA cho ví và ứng dụng crypto là có, nhưng cần hiểu đúng nơi nó tồn tại, cách nó hoạt động và giới hạn thực sự của nó. Với đa số người dùng, ưu tiên hợp lý là bật app authenticator cho tài khoản sàn và email, tránh phụ thuộc vào SMS nếu có lựa chọn tốt hơn, chuẩn bị backup mã khôi phục 2FA cẩn thận, và tuyệt đối không đánh đồng 2FA với bảo mật seed phrase. Khi hiểu đúng mối quan hệ này, người dùng mới xây được lớp phòng thủ đủ thực dụng cho môi trường crypto nhiều rủi ro.