- Home

- cách bảo mật tài khoản crypto

- Hướng Dẫn Đặt Mật Khẩu Mạnh Và Quản Lý An Toàn Bằng Password Manager Cho Người Mới

Hướng Dẫn Đặt Mật Khẩu Mạnh Và Quản Lý An Toàn Bằng Password Manager Cho Người Mới

Đặt mật khẩu mạnh và quản lý bằng password manager là cách làm đúng nếu bạn muốn giảm rủi ro mất tài khoản, lộ dữ liệu và bị chiếm quyền truy cập. Với người mới, giải pháp hiệu quả nhất không phải là cố ghi nhớ hàng chục mật khẩu phức tạp, mà là tạo mật khẩu đủ mạnh cho từng tài khoản, sau đó dùng password manager để lưu, tạo và điền chúng một cách an toàn.

Từ góc nhìn thực hành, vấn đề không chỉ nằm ở việc “đặt mật khẩu dài hơn”, mà còn ở chỗ mỗi tài khoản cần một mật khẩu riêng, khó đoán, khó tái sử dụng và có hệ thống quản lý nhất quán. Đây cũng là nền tảng của cách bảo mật tài khoản crypto, bởi email chính, tài khoản sàn, ví nóng hay ứng dụng xác thực đều có thể trở thành mắt xích yếu nếu người dùng chỉ dựa vào trí nhớ hoặc thói quen đặt mật khẩu đơn giản.

Bên cạnh đó, nhiều người mới thường băn khoăn password manager là gì, có đáng dùng không, và liệu lưu mật khẩu trên trình duyệt đã đủ an toàn chưa. Thực tế, password manager không chỉ là nơi cất mật khẩu, mà còn là công cụ giúp tạo mật khẩu mạnh, phát hiện mật khẩu trùng lặp và xây dựng quy trình kiểm soát truy cập tốt hơn trên nhiều thiết bị.

Sau đây, bài viết sẽ đi từ khái niệm nền tảng đến hướng dẫn áp dụng cụ thể, rồi mở rộng sang các tình huống dễ sai, các tiêu chí lựa chọn công cụ và checklist bảo mật định kỳ để bạn có thể quản lý mật khẩu an toàn hơn trong môi trường số ngày càng nhiều rủi ro.

Mật khẩu mạnh là gì và có thực sự cần thiết để bảo vệ tài khoản không?

Mật khẩu mạnh là chuỗi xác thực có độ dài tốt, độ khó đoán cao, tính duy nhất cho từng tài khoản và đủ khả năng chống các kiểu tấn công phổ biến như đoán mật khẩu, brute force hoặc credential stuffing.

Để hiểu rõ hơn vì sao mật khẩu mạnh là nền tảng của bảo mật cá nhân, cần nhìn thẳng vào thực tế rằng phần lớn sự cố mất tài khoản không bắt đầu từ lỗ hổng kỹ thuật quá phức tạp, mà từ việc người dùng đặt mật khẩu quá yếu, quá quen thuộc hoặc tái sử dụng trên nhiều nền tảng.

Một mật khẩu mạnh được định nghĩa bằng những tiêu chí nào?

Mật khẩu mạnh là mật khẩu có ít nhất 12–16 ký tự, không dùng thông tin cá nhân, không trùng với tài khoản khác và ưu tiên ngẫu nhiên hoặc dạng passphrase đủ dài, đủ riêng biệt.

Cụ thể hơn, một mật khẩu được xem là mạnh khi đáp ứng đồng thời bốn điều kiện. Thứ nhất là độ dài, vì độ dài làm tăng số khả năng kết hợp, từ đó kéo dài thời gian bị dò ra. Thứ hai là tính khó đoán theo ngữ cảnh, nghĩa là không dùng tên, số điện thoại, ngày sinh, biển số xe, tên thú cưng hay những chuỗi quen mắt như 123456, qwerty, admin123. Thứ ba là tính duy nhất, tức mỗi tài khoản một mật khẩu riêng. Thứ tư là tính ngẫu nhiên hoặc khó suy luận, đặc biệt quan trọng với email chính, tài khoản ngân hàng, ví điện tử và tài khoản sàn giao dịch.

Trong thực tế, nhiều người nhầm rằng chỉ cần thêm ký tự đặc biệt là mật khẩu đã mạnh. Cách hiểu đó chưa đủ. Một chuỗi như Minh@1991 vẫn khá yếu vì mang dấu vết cá nhân rõ ràng. Ngược lại, một passphrase như MayTre!SongXanh#BanCong27 có thể dễ nhớ hơn với chủ tài khoản nhưng lại khó đoán hơn nhiều với người ngoài.

Theo hướng dẫn của Google về tạo mật khẩu mạnh, mật khẩu nên dài, khó đoán và không tái sử dụng giữa các tài khoản; đây là nguyên tắc cơ bản giúp giảm nguy cơ bị chiếm quyền truy cập khi một dịch vụ bị rò rỉ dữ liệu.

Có nên dùng cùng một mật khẩu cho nhiều tài khoản không?

Không, không nên dùng cùng một mật khẩu cho nhiều tài khoản vì rủi ro lan truyền, khả năng bị credential stuffing và nguy cơ mất quyền kiểm soát chuỗi tài khoản quan trọng đều tăng mạnh.

Từ câu hỏi này, vấn đề quan trọng không nằm ở việc “tôi chưa từng bị hack”, mà ở cơ chế tấn công hiện nay. Khi một website hoặc ứng dụng bị rò rỉ cơ sở dữ liệu đăng nhập, kẻ xấu thường đem cặp email và mật khẩu đó thử hàng loạt trên các nền tảng khác. Nếu bạn dùng lại cùng một mật khẩu cho email, Facebook, sàn crypto và ví lưu trữ seed phrase trong ghi chú, chỉ một vụ lộ dữ liệu nhỏ cũng có thể kéo theo sự cố trên toàn bộ hệ sinh thái tài khoản.

Rủi ro lớn nhất của việc tái sử dụng mật khẩu là hiệu ứng domino. Email chính bị chiếm sẽ kéo theo nguy cơ reset mật khẩu ở các tài khoản còn lại. Với người dùng crypto, hậu quả còn nặng hơn vì email thường là điểm trung tâm để khôi phục sàn, quản lý thiết bị mới và nhận mã xác minh. Nói cách khác, một mật khẩu dùng lại không chỉ là thói quen xấu mà còn là lỗ hổng hệ thống trong toàn bộ mô hình bảo mật cá nhân.

Những nhóm mật khẩu nào được xem là yếu và dễ bị tấn công?

Có 5 nhóm mật khẩu yếu chính: mật khẩu ngắn, mật khẩu theo mẫu phổ biến, mật khẩu chứa dữ liệu cá nhân, mật khẩu tái sử dụng và mật khẩu biến thể đơn giản từ mật khẩu cũ.

Để minh họa rõ hơn, bạn có thể phân loại mật khẩu yếu như sau:

- Nhóm 1: Mật khẩu quá ngắn

Ví dụ:123456,abc123,minh91. Độ dài thấp khiến số tổ hợp giảm mạnh và dễ bị brute force hơn. - Nhóm 2: Mật khẩu theo mẫu quen thuộc

Ví dụ:qwerty123,password@123,welcome1. Đây là các chuỗi nằm trong danh sách bị thử đầu tiên. - Nhóm 3: Mật khẩu gắn với thông tin cá nhân

Ví dụ: tên + năm sinh, số điện thoại, tên người thân. Chúng dễ bị suy ra từ mạng xã hội hoặc dữ liệu rò rỉ. - Nhóm 4: Mật khẩu tái sử dụng

Cùng một mật khẩu cho nhiều tài khoản. Đây là dạng cực kỳ nguy hiểm dù bản thân mật khẩu có vẻ “khó”. - Nhóm 5: Mật khẩu biến thể đơn giản

Ví dụ từMinh@2023đổi thànhMinh@2024. Dạng này vẫn dễ bị dự đoán nếu mật khẩu trước từng bị lộ.

Đặt trong bối cảnh dùng app authenticator vs SMS, bạn cần hiểu rằng lớp xác thực thứ hai không bù được hoàn toàn cho một mật khẩu yếu. Nếu mật khẩu chính quá dễ đoán, tài khoản vẫn có thể bị nhắm mục tiêu, đặc biệt khi kẻ tấn công kết hợp lừa đảo, cướp phiên đăng nhập hoặc chiếm email trước.

Cách đặt mật khẩu mạnh cho người mới bắt đầu như thế nào?

Cách đặt mật khẩu mạnh hiệu quả nhất là áp dụng 4 bước: xác định tài khoản ưu tiên, chọn kiểu mật khẩu phù hợp, tạo mật khẩu riêng cho từng tài khoản và lưu chúng bằng password manager để duy trì tính nhất quán.

Để bắt đầu, người mới không nên cố tự phát minh một quy tắc quá phức tạp rồi ghi nhớ bằng trí nhớ thuần túy. Cách đúng hơn là tách tài khoản theo mức độ quan trọng, dùng quy trình tạo mật khẩu rõ ràng và chuyển phần ghi nhớ sang công cụ quản lý chuyên dụng.

Nên tạo mật khẩu theo kiểu ngẫu nhiên hay passphrase dễ nhớ?

Mật khẩu ngẫu nhiên thắng về độ khó đoán, passphrase thắng về khả năng ghi nhớ, còn lựa chọn tối ưu phụ thuộc vào loại tài khoản và việc bạn có dùng password manager hay không.

Cụ thể, nếu bạn sử dụng password manager, mật khẩu ngẫu nhiên dài 16–24 ký tự là phương án rất mạnh cho hầu hết tài khoản vì bạn không cần tự nhớ từng chuỗi. Công cụ sẽ tạo ra các chuỗi như T7#vP!2mLq9@Rz4Kx. Dạng này có entropy cao và rất khó đoán bằng thói quen của con người.

Trong khi đó, nếu cần tự ghi nhớ một số ít mật khẩu cực kỳ quan trọng, đặc biệt là master password, passphrase dài có thể là lựa chọn thực tế hơn. Ví dụ một cụm từ dài, có nhịp nhớ riêng, pha trộn hoa thường, số và ký hiệu, sẽ vừa đủ tiện nhớ vừa khó bị đoán nếu không chứa dữ liệu cá nhân.

Về nguyên tắc, mật khẩu ngẫu nhiên phù hợp cho tài khoản phụ, tài khoản dịch vụ, diễn đàn, app; còn passphrase mạnh phù hợp hơn cho master password hoặc những nơi bạn bắt buộc phải nhớ trực tiếp.

Các bước đặt mật khẩu mạnh cho tài khoản quan trọng gồm những gì?

Có 4 bước chính để đặt mật khẩu mạnh cho tài khoản quan trọng: lập danh sách tài khoản lõi, thay mật khẩu yếu, dùng mật khẩu riêng cho từng tài khoản và thêm lớp xác thực thứ hai.

Dưới đây là bảng tóm tắt các nhóm tài khoản cần ưu tiên khi đổi sang mật khẩu mạnh và quản lý bằng password manager:

| Nhóm tài khoản | Mức độ ưu tiên | Lý do cần đổi trước |

|---|---|---|

| Email chính | Rất cao | Là trung tâm reset mật khẩu và nhận cảnh báo bảo mật |

| Tài khoản sàn crypto | Rất cao | Liên quan trực tiếp đến tài sản và xác minh giao dịch |

| Ngân hàng / ví điện tử | Rất cao | Gắn với tiền và dữ liệu tài chính |

| Cloud lưu tài liệu | Cao | Có thể chứa giấy tờ, ảnh chụp, file quan trọng |

| Mạng xã hội chính | Cao | Có thể bị lợi dụng lừa đảo người quen |

| Diễn đàn / app phụ | Trung bình | Dễ bị lộ nhưng mức ảnh hưởng thấp hơn |

Từ bảng trên, quy trình triển khai nên đi theo thứ tự từ tài khoản có khả năng kéo sập hệ thống bảo mật của bạn xuống những tài khoản ít quan trọng hơn. Người mới thường mắc lỗi đổi mật khẩu ở tài khoản phụ trước, trong khi email chính vẫn dùng chuỗi cũ từ nhiều năm trước. Đây là cách làm ngược.

Có nên tự nghĩ mật khẩu thủ công hay dùng công cụ tạo mật khẩu?

Có, bạn có thể tự nghĩ mật khẩu thủ công, nhưng dùng công cụ tạo mật khẩu tốt hơn về độ ngẫu nhiên, tính nhất quán và khả năng duy trì an toàn lâu dài.

Từ góc độ vận hành bảo mật cá nhân, nhược điểm lớn nhất của mật khẩu tự nghĩ là con người luôn có xu hướng lặp lại mô-típ. Bạn có thể đổi một vài ký tự, thêm một ký hiệu, đảo vị trí chữ hoa, nhưng về bản chất vẫn có “dấu tay” của người tạo. Chính dấu tay đó khiến mật khẩu dễ bị đoán hơn máy tạo mật khẩu ngẫu nhiên.

Ngược lại, password manager tạo mật khẩu theo mẫu ngẫu nhiên hoặc theo quy tắc cấu hình sẵn, giúp loại bỏ thiên kiến của người dùng. Nếu mục tiêu của bạn là cách bảo mật tài khoản crypto thực dụng, đây là lựa chọn đáng tin cậy hơn, vì tài khoản tài chính không nên dựa vào cảm giác “mình thấy thế là đủ khó rồi”.

Password manager là gì và hoạt động ra sao?

Password manager là công cụ tạo, lưu trữ, mã hóa và tự động điền mật khẩu, giúp người dùng quản lý nhiều tài khoản bằng một hệ thống tập trung thay vì cố ghi nhớ thủ công từng chuỗi đăng nhập.

Bên cạnh chức năng lưu mật khẩu, password manager còn đóng vai trò như một “bộ não bảo mật” giúp bạn phát hiện mật khẩu trùng, mật khẩu yếu, dữ liệu đăng nhập bị rò rỉ hoặc các biểu mẫu đăng nhập giả mạo trong một số tình huống nhất định.

Password manager lưu và bảo vệ mật khẩu bằng cơ chế nào?

Password manager lưu mật khẩu trong một kho mã hóa, chỉ mở được bằng master password hoặc phương thức xác thực bổ sung như sinh trắc học, khóa bảo mật hoặc xác thực hai lớp.

Cụ thể hơn, khi bạn lưu thông tin đăng nhập vào password manager, dữ liệu đó không đơn thuần nằm ở dạng văn bản thường như file note hoặc sổ tay điện tử. Nó được đặt trong một “vault” đã mã hóa. Người dùng chỉ cần nhớ một master password đủ mạnh để mở kho này, từ đó truy cập các tài khoản còn lại mà không phải ghi nhớ từng mật khẩu riêng lẻ.

Điểm cốt lõi nằm ở chỗ password manager chuyển gánh nặng “nhớ nhiều” thành “bảo vệ một điểm truy cập trung tâm”. Vì vậy, master password phải rất mạnh, không được tái sử dụng và nên đi kèm xác thực hai lớp. Nếu bạn dùng công cụ nhưng đặt master password yếu, bạn đang xây két sắt tốt nhưng để chìa khóa ngay trên cửa.

Password manager có giúp tạo mật khẩu mạnh tự động không?

Có, password manager giúp tạo mật khẩu mạnh tự động bằng cách sinh chuỗi ngẫu nhiên đủ dài, đủ phức tạp và khác nhau cho từng tài khoản.

Đây là một trong những lợi ích thực tế nhất với người mới. Thay vì phải dừng lại mỗi khi đăng ký tài khoản mới để nghĩ xem đặt mật khẩu thế nào, bạn chỉ cần để công cụ đề xuất. Sau đó, nó sẽ lưu lại và tự động điền ở lần đăng nhập sau. Quy trình này làm giảm hai sai lầm phổ biến: dùng lại mật khẩu cũ và đơn giản hóa mật khẩu để dễ nhớ.

Ngoài ra, nhiều password manager còn cho phép tùy chỉnh độ dài, loại ký tự, có dùng ký hiệu hay không, có dễ đọc hay không. Tính năng này đặc biệt hữu ích khi một số website giới hạn độ dài hoặc có quy tắc nhập mật khẩu không đồng nhất.

Password manager và việc lưu mật khẩu trên trình duyệt khác nhau thế nào?

Password manager chuyên dụng mạnh hơn về quản trị tập trung, cảnh báo bảo mật và chiều sâu tính năng; trong khi đó, lưu mật khẩu trên trình duyệt tiện hơn ở mức cơ bản nhưng thường hạn chế hơn về kiểm soát và mở rộng.

Để hiểu rõ hơn, bảng sau so sánh hai cách lưu mật khẩu phổ biến:

| Tiêu chí | Password manager chuyên dụng | Lưu mật khẩu trên trình duyệt |

|---|---|---|

| Tạo mật khẩu mạnh | Tốt, nhiều tùy chỉnh | Có nhưng thường đơn giản hơn |

| Quản lý nhiều loại dữ liệu | Tốt: mật khẩu, ghi chú, thẻ, khóa | Hạn chế hơn |

| Cảnh báo mật khẩu yếu/trùng | Thường mạnh | Tùy trình duyệt |

| Đồng bộ đa nền tảng | Tốt | Tùy hệ sinh thái |

| Quản lý vault riêng | Có | Không rõ ràng bằng |

| Phù hợp người mới | Có | Có, nhưng dễ dừng ở mức tối thiểu |

Từ góc nhìn thực tế, lưu trên trình duyệt là điểm khởi đầu chấp nhận được với người phổ thông. Tuy nhiên, nếu bạn có tài khoản tài chính, làm việc trên nhiều thiết bị hoặc cần mức kiểm soát cao hơn, password manager chuyên dụng thường là bước nâng cấp hợp lý hơn.

Theo Microsoft, trình quản lý mật khẩu giúp tạo, lưu trữ và tự động điền mật khẩu mạnh, đồng thời hỗ trợ phát hiện một số rủi ro bảo mật liên quan đến thông tin đăng nhập. Điều này cho thấy xu hướng chung là chuyển từ ghi nhớ thủ công sang quản trị mật khẩu bằng công cụ.

Cách dùng password manager để quản lý mật khẩu an toàn cho người mới là gì?

Cách dùng password manager an toàn nhất cho người mới gồm 5 bước: chọn công cụ phù hợp, tạo master password mạnh, nhập tài khoản quan trọng trước, thay mật khẩu trùng lặp và bật xác thực hai lớp cho chính password manager.

Hãy cùng khám phá từng bước theo đúng thứ tự, bởi việc dùng đúng ngay từ đầu quyết định bạn có biến công cụ này thành lớp bảo vệ hay chỉ là một nơi cất mật khẩu kiểu mới.

Các bước thiết lập password manager lần đầu gồm những gì?

Có 5 bước thiết lập password manager lần đầu: chọn công cụ, tạo tài khoản, đặt master password, cài ứng dụng hoặc extension và cấu hình bảo vệ bổ sung.

Bước đầu tiên là chọn công cụ phù hợp với thiết bị bạn đang dùng. Nếu bạn dùng cả điện thoại lẫn máy tính, hãy ưu tiên công cụ đồng bộ tốt trên nhiều nền tảng. Bước thứ hai là tạo tài khoản và đặt master password. Đây không phải chỗ để “tiết kiệm độ khó”, vì master password chính là điểm truy cập vào toàn bộ kho mật khẩu.

Bước thứ ba là cài extension trên trình duyệt và ứng dụng trên điện thoại. Bước thứ tư là nhập các tài khoản quan trọng. Bạn có thể thêm thủ công hoặc dùng tính năng import nếu đang chuyển từ trình duyệt. Bước thứ năm là bật xác thực hai lớp cho password manager và lưu recovery codes ở nơi an toàn tách biệt.

Nếu bạn đang xây một mô hình bảo vệ nghiêm túc, nhất là cho tài khoản liên quan đến crypto, đừng bỏ qua bước rà soát quyền truy cập trên các thiết bị cũ. Một password manager tốt sẽ chỉ phát huy tối đa khi đi kèm thói quen đăng xuất thiết bị không dùng nữa.

Nên ưu tiên lưu và đổi mật khẩu của tài khoản nào trước?

Có 4 nhóm tài khoản nên ưu tiên lưu và đổi trước: email chính, tài khoản tài chính, tài khoản liên quan đến khôi phục truy cập và tài khoản có dữ liệu cá nhân nhạy cảm.

Cụ thể, thứ tự hợp lý nên là:

- Email chính

Vì email là trung tâm reset mật khẩu và nhận cảnh báo đăng nhập. - Tài khoản sàn, ví điện tử, ngân hàng

Đây là nhóm tài khoản liên quan trực tiếp đến tài sản. - Tài khoản cloud, tài liệu, ảnh và giấy tờ

Nếu bị lộ, bạn có thể mất dữ liệu quan trọng hoặc bị khai thác thông tin cá nhân. - Tài khoản mạng xã hội và liên lạc

Chúng dễ bị lợi dụng để lừa người quen, mạo danh hoặc phát tán link giả.

Cách sắp xếp này giúp bạn tập trung nguồn lực vào nơi có mức độ thiệt hại cao nhất. Nhiều người mới vội đổi mật khẩu các ứng dụng ít dùng nhưng lại để email chính và tài khoản giao dịch tài chính trong tình trạng cũ, đó là một sai thứ tự rất phổ biến.

Có nên bật xác thực hai lớp cho password manager không?

Có, nên bật xác thực hai lớp cho password manager vì đây là kho trung tâm của toàn bộ mật khẩu, cần thêm một lớp phòng thủ nếu master password bị lộ hoặc thiết bị bị xâm phạm.

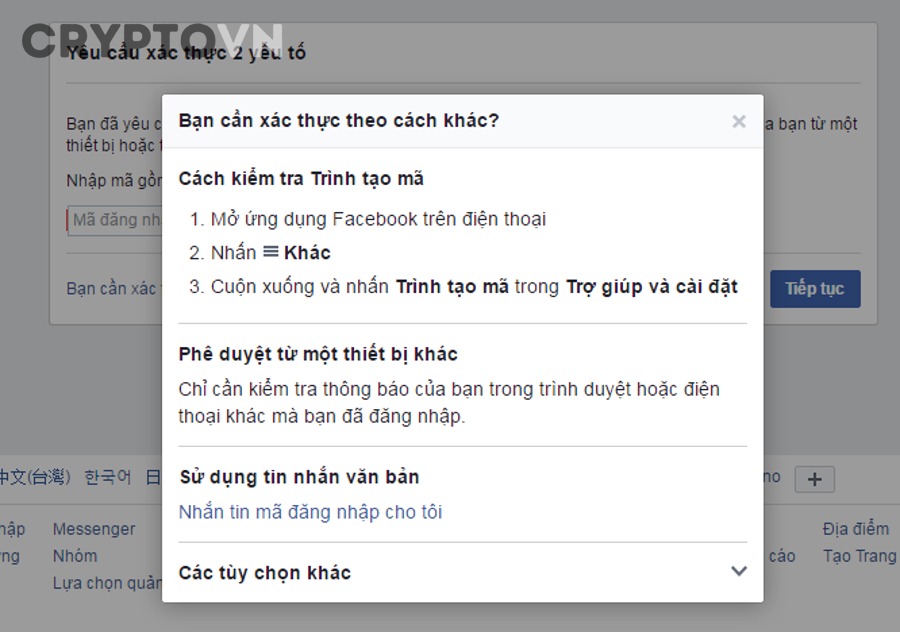

Từ câu hỏi này, điểm cần nhấn mạnh là password manager không phải tài khoản bình thường. Nó là “chìa khóa của nhiều cánh cửa”. Vì vậy, ngay cả khi master password đã mạnh, bạn vẫn nên thêm một lớp xác thực thứ hai. Trong so sánh dùng app authenticator vs SMS, ứng dụng authenticator thường được đánh giá cao hơn về độ ổn định và mức kháng rủi ro trước các kiểu chiếm đoạt SIM hoặc chuyển hướng tin nhắn.

Điều đó không có nghĩa SMS vô dụng, nhưng nếu có thể chọn, authenticator app thường là lựa chọn tốt hơn cho các tài khoản cốt lõi như email chính, sàn giao dịch, password manager và cloud lưu recovery codes. Người dùng crypto càng nên ưu tiên phương án này vì hệ sinh thái tài khoản tài chính thường bị nhắm mục tiêu nhiều hơn người dùng phổ thông.

Những nguyên tắc nào giúp quản lý mật khẩu an toàn lâu dài?

Có 5 nguyên tắc quản lý mật khẩu an toàn lâu dài: mỗi tài khoản một mật khẩu riêng, bảo vệ master password, bật xác thực hai lớp, rà soát định kỳ và tránh lưu trữ tùy tiện ngoài vault.

Để quản lý bền vững, bạn không nên nhìn password manager như một ứng dụng cài xong là xong. Đây là một quy trình vận hành. Quy trình đó càng đều đặn, hệ thống tài khoản của bạn càng ít điểm yếu tích lũy theo thời gian.

Bao lâu nên rà soát và thay đổi mật khẩu?

Bạn không cần thay mọi mật khẩu theo lịch cứng, nhưng nên rà soát định kỳ hàng tháng hoặc hàng quý và thay ngay khi có dấu hiệu rò rỉ, tái sử dụng hoặc dùng mật khẩu yếu.

Đây là chỗ nhiều người hiểu sai. Thay mật khẩu liên tục theo chu kỳ cố định không phải lúc nào cũng tốt nếu mỗi lần thay chỉ là biến thể đơn giản từ mật khẩu cũ. Thứ quan trọng hơn là chất lượng rà soát. Bạn cần kiểm tra xem có tài khoản nào vẫn dùng lại mật khẩu, có cảnh báo rò rỉ nào mới xuất hiện, có thiết bị lạ nào đăng nhập, có mật khẩu nào quá cũ nhưng vẫn gắn với tài khoản quan trọng hay không.

Về thực hành, bạn có thể xây một checklist bảo mật định kỳ gồm các mục: kiểm tra tài khoản lõi, rà soát thiết bị đăng nhập, kiểm tra recovery codes, xem cảnh báo rò rỉ thông tin đăng nhập, xác minh 2FA còn hoạt động và cập nhật master password nếu thực sự cần thiết.

Những thói quen nào giúp giảm rủi ro mất tài khoản?

Có 6 thói quen giúp giảm rủi ro mất tài khoản: không tái sử dụng mật khẩu, không chia sẻ vault, tránh nhập trên máy lạ, bật 2FA, lưu recovery codes an toàn và kiểm tra domain trước khi đăng nhập.

Bên cạnh kỹ thuật, thói quen mới là thứ quyết định độ bền của hệ thống bảo mật. Một người dùng công cụ rất tốt nhưng vẫn hay đăng nhập trên máy công cộng, bấm link lạ hoặc chụp màn hình recovery code lưu trong thư viện ảnh vẫn có thể gặp rủi ro lớn. Ngược lại, người dùng công cụ phổ biến nhưng giữ thói quen kỷ luật lại an toàn hơn nhiều.

Trong môi trường crypto, thói quen còn quan trọng hơn vì nhiều vụ mất tiền không xuất phát từ việc “bẻ khóa mật khẩu”, mà từ việc người dùng tự nhập thông tin vào website giả hoặc cấp quyền trên giao diện độc hại. Vì vậy, quản lý mật khẩu an toàn phải đi cùng nhận thức chống phishing, kiểm tra đúng domain và tách biệt thiết bị dùng cho tài khoản tài chính với thiết bị lướt web linh tinh nếu có thể.

Dấu hiệu nào cho thấy cách quản lý mật khẩu hiện tại của bạn đang không an toàn?

Có 5 dấu hiệu chính: bạn vẫn dùng lại mật khẩu, lưu mật khẩu trong note thường, không nhớ mình đã bật 2FA chưa, dùng master password yếu và không có quy trình kiểm tra định kỳ.

Để hiểu rõ hơn, dưới đây là bảng nhận diện nhanh các dấu hiệu cảnh báo:

| Dấu hiệu | Mức độ rủi ro | Vì sao nguy hiểm |

|---|---|---|

| Dùng một mật khẩu cho nhiều nơi | Rất cao | Một vụ lộ dữ liệu có thể kéo sập nhiều tài khoản |

| Lưu mật khẩu trong ghi chú thường | Cao | Dễ bị đọc nếu thiết bị bị truy cập |

| Không bật 2FA cho tài khoản lõi | Rất cao | Thiếu lớp phòng thủ khi mật khẩu bị lộ |

| Không kiểm tra thiết bị đăng nhập | Cao | Dễ bỏ sót truy cập trái phép |

| Master password ngắn, dễ nhớ quá mức | Rất cao | Vault trung tâm có thể bị mở nếu bị đoán trúng |

Nếu bạn nhận ra mình có từ hai dấu hiệu trở lên, đó không còn là “thói quen hơi bất tiện”, mà là một lỗ hổng bảo mật thực sự cần sửa ngay.

Theo nhiều khuyến nghị bảo mật từ các hãng công nghệ lớn, việc dùng mật khẩu riêng cho từng tài khoản và bật xác thực hai lớp là hai biện pháp có hiệu quả rõ rệt nhất trong việc giảm nguy cơ bị chiếm quyền truy cập.

Có nên dùng password manager thay cho cách nhớ tay hoặc lưu mật khẩu thủ công không?

Có, nên dùng password manager thay cho cách nhớ tay hoặc lưu mật khẩu thủ công vì nó tốt hơn về khả năng tạo mật khẩu mạnh, quản lý tập trung, phát hiện rủi ro và duy trì kỷ luật bảo mật lâu dài.

Tuy nhiên, để kết luận công bằng, cần nhìn cả mặt tiện lợi lẫn rủi ro. Password manager không phải phép màu tuyệt đối. Nó vẫn đòi hỏi người dùng đặt master password đủ mạnh, bật 2FA, giữ recovery codes an toàn và tránh đăng nhập trên thiết bị không đáng tin cậy. Dù vậy, xét trên mặt bằng chung, nó vẫn tốt hơn rất nhiều so với ghi chép rời rạc hoặc cố gắng nhớ hàng loạt mật khẩu bằng trí nhớ.

Password manager và sổ tay/ghi chú thủ công khác nhau như thế nào?

Password manager vượt trội hơn sổ tay hoặc ghi chú thủ công về khả năng mã hóa, tự động điền, đồng bộ, kiểm tra rủi ro và mở rộng số lượng tài khoản mà không làm giảm chất lượng bảo mật.

Ghi chép thủ công có một ưu điểm nhất định là tách khỏi môi trường trực tuyến nếu bạn dùng sổ giấy. Tuy nhiên, nhược điểm là khó cập nhật, khó tra cứu nhanh, khó kiểm soát khi số lượng tài khoản tăng và rất dễ trở nên lộn xộn. Nếu bạn dùng ghi chú số không mã hóa, rủi ro lại tăng mạnh vì chỉ cần ai đó mở được điện thoại hoặc laptop là toàn bộ mật khẩu có thể bị lộ.

Ngược lại, password manager được xây để giải quyết đúng vấn đề quy mô. Bạn càng có nhiều tài khoản, lợi thế của công cụ càng rõ. Nó giúp bạn vừa giữ nguyên nguyên tắc mỗi tài khoản một mật khẩu, vừa không phải hy sinh tính tiện dụng.

Password manager và trình lưu mật khẩu mặc định trên trình duyệt khác nhau ra sao?

Password manager chuyên dụng tốt hơn về kiểm soát bảo mật và quản trị dữ liệu; trình lưu mật khẩu trên trình duyệt tốt hơn ở mức nhanh, sẵn có và đủ dùng với nhu cầu rất cơ bản.

Nếu bạn chỉ có ít tài khoản phổ thông và chủ yếu dùng một hệ thiết bị, trình duyệt có thể tạm đáp ứng. Nhưng nếu bạn cần một mô hình rõ ràng hơn để bảo vệ tài khoản tài chính, tài khoản công việc hoặc các tài khoản có khả năng gây thiệt hại lớn khi bị chiếm, công cụ chuyên dụng đáng cân nhắc hơn.

Ở đây, không nên cực đoan theo kiểu “trình duyệt là không an toàn”. Vấn đề là mức độ phù hợp. Với nhu cầu tối thiểu, trình duyệt có thể đủ. Với nhu cầu nghiêm túc, password manager chuyên dụng thường là bậc cao hơn.

Sai lầm nào khiến password manager trở nên kém an toàn?

Có 5 sai lầm phổ biến: đặt master password yếu, không bật 2FA, lưu recovery code cùng chỗ với vault, đăng nhập trên thiết bị lạ và ỷ lại hoàn toàn vào công cụ mà bỏ qua nhận thức chống lừa đảo.

Sai lầm lớn nhất là xem password manager như một cái két tự động an toàn trong mọi trường hợp. Thực tế, công cụ chỉ tốt khi cách dùng đúng. Nếu master password của bạn là một biến thể từ năm sinh, hoặc bạn bật SMS cho tài khoản lõi nhưng không hề kiểm soát email chính, thì toàn bộ kiến trúc bảo mật vẫn có thể bị kéo sập từ một mắt xích khác.

Đặc biệt với người dùng crypto, đừng quên rằng password manager không thay thế được cảnh giác trước website giả, dApp giả hay email giả. Nó bảo vệ phần “mật khẩu”, nhưng không tự động ngăn bạn nhập thông tin vào trang lừa đảo nếu bạn không kiểm tra kỹ địa chỉ truy cập.

Trường hợp nào người dùng cần đặc biệt thận trọng khi đồng bộ mật khẩu đa thiết bị?

Có 4 trường hợp cần đặc biệt thận trọng: dùng máy công cộng, dùng thiết bị công ty, dùng điện thoại cũ chưa xóa sạch dữ liệu và đồng bộ trên thiết bị có nguy cơ bị người khác chạm vào.

Từ góc nhìn vận hành, đồng bộ đa thiết bị là tiện ích rất lớn của password manager, nhưng cũng là nơi bạn cần kiểm soát bề mặt tấn công. Nếu bạn đăng nhập vault trên laptop dùng chung ở văn phòng, điện thoại cũ đưa cho người thân nhưng chưa đăng xuất hoàn toàn, hoặc máy tính cá nhân có nhiều extension trình duyệt không rõ nguồn gốc, rủi ro sẽ tăng lên đáng kể.

Cách xử lý đúng là:

- chỉ đăng nhập trên thiết bị bạn kiểm soát;

- đặt khóa màn hình tốt cho từng thiết bị;

- bật tính năng tự khóa vault sau thời gian không hoạt động;

- rà soát phiên đăng nhập và thiết bị được ủy quyền;

- xóa quyền truy cập trên thiết bị không còn dùng nữa.

Tóm lại, đặt mật khẩu mạnh và quản lý bằng password manager là một chiến lược đúng, đặc biệt với người mới cần xây nền tảng bảo mật bền vững. Khi bạn hiểu mật khẩu mạnh là gì, biết cách đặt đúng cho từng tài khoản, dùng password manager theo quy trình hợp lý và duy trì checklist bảo mật định kỳ, bạn sẽ giảm đáng kể nguy cơ mất tài khoản do lỗi phổ biến của người dùng. Trong bối cảnh số hóa ngày càng sâu và rủi ro lừa đảo ngày càng tinh vi, đây không chỉ là mẹo tiện lợi mà là thói quen bảo vệ tài khoản cần có, nhất là khi bạn quan tâm đến cách bảo mật tài khoản crypto một cách thực tế và dài hạn.