- Home

- học viết smart contract

- Hướng Dẫn Kết Hợp Bug Bounty Và Thực Hành Audit Smart Contract Cho Người Mới Web3

Hướng Dẫn Kết Hợp Bug Bounty Và Thực Hành Audit Smart Contract Cho Người Mới Web3

Bug bounty và thực hành audit smart contract nên được kết hợp, không nên tách rời, nếu người mới Web3 muốn học bảo mật một cách bài bản nhưng vẫn có va chạm thực chiến. Audit giúp bạn hình thành quy trình đọc code, xác định phạm vi kiểm tra và đánh giá rủi ro theo hệ thống. Bug bounty bổ sung góc nhìn tấn công, buộc bạn không chỉ hiểu hợp đồng thông minh đang làm gì mà còn phải nghĩ xem nó có thể bị khai thác ở đâu.

Tiếp theo, để kết hợp đúng hai hướng này, người học cần hiểu rõ bug bounty là gì, audit smart contract là gì, và vì sao chúng không thay thế cho nhau. Một bên thiên về rà soát có cấu trúc, thường diễn ra theo phạm vi rõ ràng trước khi triển khai hoặc trước khi nâng cấp. Bên còn lại thiên về phát hiện lỗ hổng trong môi trường vận hành hoặc gần vận hành, nơi tư duy attacker và khả năng mô phỏng exploit trở nên quan trọng hơn.

Bên cạnh đó, người mới thường gặp khó ở chỗ biết nên bắt đầu từ đâu: đọc report audit, học viết smart contract, làm challenge, hay vào contest ngay. Câu trả lời đúng không nằm ở một lựa chọn duy nhất, mà ở cách xây lộ trình theo mức độ khó tăng dần, từ nền tảng Solidity, kiểm thử, bảo mật smart contract cơ bản cho tới việc áp dụng tư duy bug bounty trong từng vòng review.

Sau đây, bài viết sẽ đi lần lượt từ khái niệm, sự khác biệt, lý do nên kết hợp, quy trình thực hành, cách dùng mindset bug bounty trong audit, cho tới nguồn luyện tập phù hợp và những sai lầm phổ biến mà người mới Web3 cần tránh nếu không muốn chệch hướng ngay từ giai đoạn đầu.

Bug bounty và audit smart contract là gì trong bảo mật Web3?

Bug bounty và audit smart contract là hai phương thức kiểm tra bảo mật khác nhau nhưng cùng hướng tới một mục tiêu: phát hiện lỗ hổng trước khi kẻ xấu khai thác. Để hiểu đúng cách kết hợp, trước hết cần định nghĩa chính xác từng khái niệm.

Để hiểu rõ hơn, phần này sẽ làm rõ nguồn gốc, đặc điểm và vai trò của từng phương thức trong vòng đời phát triển một protocol Web3, từ đó tạo nền móng cho các phần thực hành phía sau.

Bug bounty là gì và có phải chỉ dành cho dự án đã chạy thực tế không?

Bug bounty là một chương trình bảo mật trong đó dự án mời các nhà nghiên cứu bên ngoài tìm và báo cáo lỗ hổng để đổi lấy phần thưởng; nó thường gắn với môi trường production hoặc cận production, nhưng không chỉ dành cho hệ thống đã chạy hoàn toàn.

Cụ thể, bug bounty khác với việc “đọc code để học” ở chỗ nó đặt người tham gia vào bối cảnh phát hiện rủi ro có thể gây thiệt hại thật. Nhà nghiên cứu phải hiểu phạm vi, tài sản có giá trị, điều kiện khai thác và tác động của lỗi. Chính đặc tính đó khiến bug bounty trở thành nơi rất tốt để rèn tư duy tìm đường tấn công, đặc biệt với người đã nắm được nền tảng Solidity nhưng còn thiếu trải nghiệm thực chiến.

Trong Web3, bug bounty thường xuất hiện ở giai đoạn protocol đã có code tương đối ổn định, đã test nội bộ, thậm chí đã được audit một hoặc nhiều vòng. Dự án mở chương trình thưởng lỗi không phải vì audit vô dụng, mà vì audit có giới hạn về thời gian và nhân lực. Khi mời cộng đồng nghiên cứu rộng hơn tham gia rà soát, dự án tăng cơ hội phát hiện những trường hợp biên mà đội nội bộ hoặc đơn vị audit chưa chạm tới. Theo Hacken, bug bounty cho smart contract hoạt động như một chu kỳ review liên tục bởi các white-hat researchers, trong khi audit chỉ diễn ra trong một khung thời gian hữu hạn.

Với người mới, bạn chưa cần vào ngay các chương trình bounty có mức độ phức tạp cao. Bạn vẫn có thể học từ cách họ định nghĩa scope, severity, out-of-scope, proof of concept và triage. Đây là điểm giao nhau rất quan trọng giữa bug bounty và thực hành audit.

Audit smart contract là gì và mục tiêu chính của audit là gì?

Audit smart contract là quá trình kiểm tra có hệ thống đối với mã nguồn, kiến trúc và logic nghiệp vụ của hợp đồng thông minh nhằm phát hiện lỗ hổng, thực hành mã hóa kém an toàn và rủi ro hiệu năng trước khi các vấn đề đó bị khai thác ngoài thực tế.

Để minh họa rõ hơn, audit không chỉ là “scan code” hay “đọc lướt từng file”. Một cuộc audit đúng nghĩa luôn có phạm vi, có tài liệu mô tả hệ thống, có giả định tin cậy, có phương pháp rà soát, có phân loại mức độ nghiêm trọng và có báo cáo findings. OpenZeppelin mô tả audit là một cuộc kiểm tra có phương pháp nhằm phát hiện điểm yếu và đề xuất giải pháp, còn Chainlink nhấn mạnh audit là quá trình phân tích chi tiết mã nguồn để chủ động tìm lỗ hổng trước khi bị khai thác.

Mục tiêu chính của audit không phải để chứng minh “code hoàn hảo”, mà để giảm xác suất xảy ra lỗi nghiêm trọng trong các vùng quan trọng như:

- quyền quản trị và access control

- xử lý tài sản

- external call

- oracle dependency

- tính toán số học, precision và rounding

- logic nâng cấp, pause, emergency flow

- giả định kinh tế của giao thức

Với người mới Web3, hiểu đúng mục tiêu của audit sẽ giúp tránh một sai lầm rất phổ biến: nghĩ rằng audit chỉ là bước cuối sau khi code xong. Trên thực tế, tư duy audit nên xuất hiện sớm, ngay từ khi bạn học viết smart contract, viết test và mô hình hóa luồng tài sản.

Bug bounty và audit smart contract có giống nhau không?

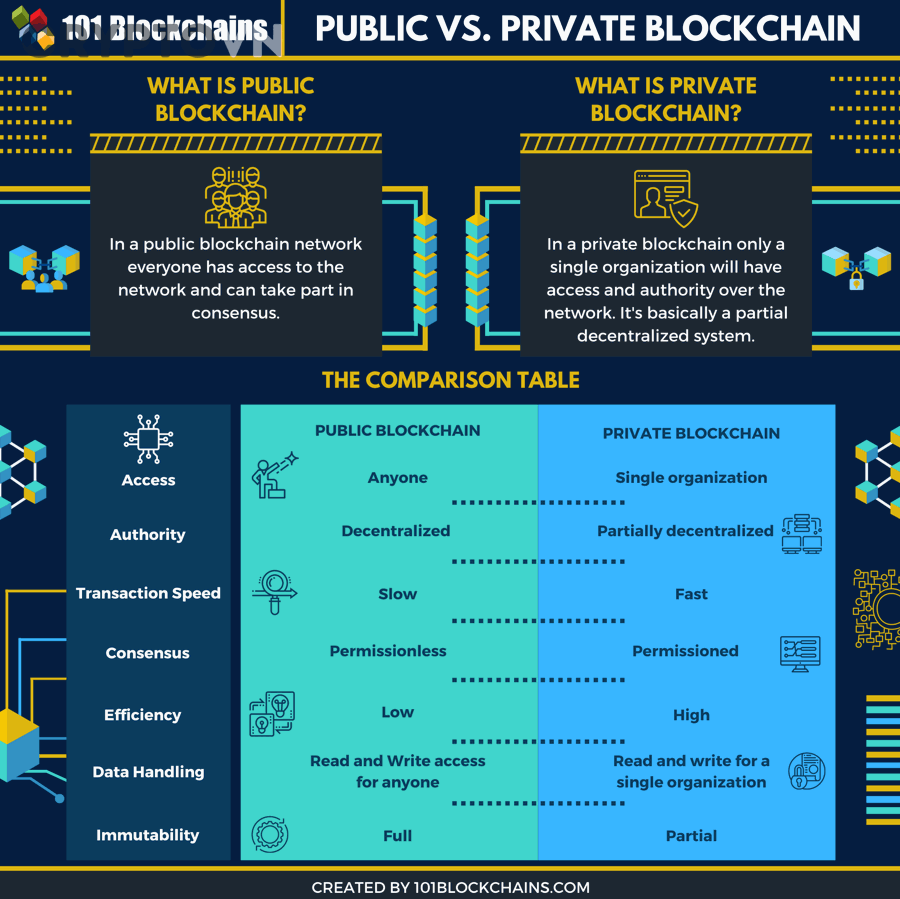

Bug bounty và audit smart contract không giống nhau; audit mạnh về quy trình có cấu trúc, còn bug bounty mạnh về độ mở và tư duy săn exploit trong bối cảnh thực tế.

Tuy nhiên, vì hai phương thức này thường cùng xuất hiện trong chiến lược bảo mật của dự án, nhiều người mới dễ nhầm rằng đây chỉ là hai tên gọi khác nhau của một việc. Sự khác biệt thực chất nằm ở thời điểm áp dụng, đầu ra, phạm vi và động cơ thực hiện.

Nếu đặt lên bàn cân, audit thường có những đặc điểm sau:

- phạm vi rõ ràng ngay từ đầu

- thời gian review được xác định

- đầu ra là báo cáo findings có cấu trúc

- tập trung vào đánh giá hệ thống một cách toàn diện

Trong khi đó, bug bounty thường có các đặc điểm sau:

- mở cho nhiều researcher bên ngoài

- thời gian kéo dài hơn hoặc liên tục

- đầu ra là các báo cáo lỗi đơn lẻ, được triage theo chính sách bounty

- khuyến khích tư duy khai thác thực tế và phát hiện edge case

Nói cách khác, audit giống một cuộc kiểm tra chuyên sâu theo kế hoạch, còn bug bounty giống lớp giám sát mở rộng sau hoặc xung quanh quá trình đó. Theo OpenZeppelin, một vòng phát triển an toàn thường đi qua Plan, Code, Test, Audit, Deploy và Monitor; còn các hướng dẫn bug bounty của Hacken nhấn mạnh vai trò “phòng thủ chủ động” sau audit.

Vì sao người mới Web3 nên kết hợp bug bounty với thực hành audit smart contract?

Có, người mới Web3 nên kết hợp bug bounty với thực hành audit smart contract vì cách học này mang lại ít nhất ba lợi ích lớn: xây tư duy hệ thống, tăng va chạm thực chiến và rút ngắn thời gian chuyển từ đọc hiểu sang phát hiện lỗi.

Để bắt đầu, cần hiểu rằng chỉ học lý thuyết audit thường khiến người mới biết khái niệm nhưng khó áp dụng. Ngược lại, nhảy ngay vào bug bounty mà thiếu nền tảng lại dễ dẫn tới đọc code hỗn loạn, không biết ưu tiên vùng nào trước. Kết hợp hai hướng giúp bạn có “khung review” của auditor nhưng vẫn luyện được góc nhìn của attacker.

Kết hợp bug bounty với audit có giúp người mới học nhanh hơn không?

Có, kết hợp bug bounty với audit giúp người mới học nhanh hơn vì bạn học được cả quy trình rà soát lẫn cách tư duy về exploit, đồng thời tiếp xúc với lỗi thật thay vì chỉ đọc ví dụ giáo khoa.

Cụ thể hơn, khi bạn luyện audit theo cấu trúc, bạn sẽ biết bắt đầu từ scope, dependency, trust assumptions và luồng tài sản. Nhưng khi đọc các bug report thực tế từ bounty hay contest, bạn bắt đầu nhìn thấy cách một lỗi “nhỏ” về validation hoặc sequencing có thể dẫn tới thiệt hại lớn. Chính sự chuyển dịch từ “đọc để hiểu chức năng” sang “đọc để tìm điều kiện bị phá vỡ” mới là bước nhảy quan trọng.

Đây cũng là lý do nhiều người sau giai đoạn học Solidity cơ bản lại dậm chân rất lâu. Họ nắm cú pháp, viết được contract đơn giản, nhưng chưa luyện cách suy nghĩ như auditor. Nếu bạn đang xây một roadmap 30-60-90 ngày học Solidity, giai đoạn 30 ngày đầu có thể tập trung vào ngôn ngữ và test; 60 ngày tiếp theo đưa thêm checklist review; còn 90 ngày trở đi nên tăng tỷ trọng đọc report audit, replay findings và mô phỏng tư duy bug bounty.

Người mới nên học audit trước hay tham gia bug bounty trước?

Audit nên được học trước ở mức nền tảng, còn bug bounty nên tham gia dần song song khi người học đã đủ khả năng đọc scope, hiểu flow tài sản và viết nhận xét có cấu trúc.

Để hiểu rõ hơn, không nhất thiết phải “xong audit rồi mới được chạm bug bounty”. Điều hợp lý hơn là:

- học cú pháp Solidity và test cơ bản

- học bảo mật smart contract cơ bản

- luyện review contract nhỏ theo checklist

- đọc audit report công khai

- sau đó mới chuyển sang contest hoặc chương trình bounty ở mức phù hợp

Nếu đảo ngược hoàn toàn trình tự này, người mới rất dễ bị choáng bởi codebase lớn, nhiều file, nhiều library, nhiều trust boundary. Kết quả là thời gian bỏ ra nhiều nhưng không rút được quy luật. Ngược lại, nếu học audit quá lâu mà không va vào môi trường bounty hoặc contest, bạn sẽ thiếu khả năng nhìn bug như một đường khai thác cụ thể.

Những lợi ích nào khi dùng bug bounty như một phần của quá trình luyện audit?

Có 5 lợi ích chính khi dùng bug bounty như một phần của quá trình luyện audit: tăng khả năng đọc code lạ, hiểu severity, rèn tư duy attacker, luyện viết finding và mở rộng phạm vi case study theo dự án thật.

Cụ thể, mỗi lợi ích này hỗ trợ một mắt xích khác nhau trong quá trình trưởng thành của auditor:

- Đọc code lạ nhanh hơn: bạn phải vào một codebase mới và tìm cấu trúc trong thời gian ngắn.

- Hiểu severity rõ hơn: bug bounty buộc bạn gắn lỗi với impact, không chỉ nói “đây là bug”.

- Rèn tư duy attacker: thay vì dừng ở nhận xét code smell, bạn phải nghĩ tới exploit path.

- Luyện viết finding: báo cáo cần mô tả nguyên nhân, ảnh hưởng và khuyến nghị.

- Mở rộng case study: mỗi protocol là một biến thể logic khác nhau, từ vault, staking tới lending, AMM hay bridge.

Ở góc độ hệ sinh thái, Code4rena cho biết họ đã ghi nhận hơn 1.607 lỗ hổng high severity độc nhất, hơn 26.898 findings và hơn 507 cuộc audit hoàn thành; điều này cho thấy môi trường contest/audit cộng đồng là kho dữ liệu thực chiến rất lớn cho người đang luyện kỹ năng review.

Người mới Web3 nên bắt đầu quy trình thực hành audit smart contract như thế nào?

Người mới Web3 nên bắt đầu thực hành audit smart contract theo 6 bước: hiểu phạm vi, đọc logic, xác định trust assumptions, rà soát nhóm lỗi cốt lõi, kiểm thử giả thuyết và ghi finding rõ ràng.

Tiếp theo, thay vì lao ngay vào các protocol phức tạp, bạn nên áp dụng quy trình này lên contract nhỏ trước. Cách làm đó giúp bạn kiểm soát được độ khó, thấy rõ từng lớp rủi ro và tránh rơi vào một trong những sai lầm khi học smart contract phổ biến nhất: học quá nhiều thứ cùng lúc nhưng không kết tinh thành phương pháp.

Quy trình thực hành audit cơ bản gồm những bước nào?

Có 6 bước thực hành audit cơ bản: đọc tài liệu, xác định scope, hiểu luồng tài sản, rà soát quyền hạn, kiểm thử edge case và viết finding; làm đúng 6 bước này giúp người mới tạo nền review có cấu trúc.

Cụ thể hơn, quy trình nên diễn ra như sau:

Bước 1: Đọc tài liệu và xác định mục tiêu hệ thống

Bạn cần biết protocol giải quyết vấn đề gì, đâu là tài sản trọng yếu, actor nào được quyền làm gì, trạng thái nào quan trọng nhất.

Bước 2: Xác định phạm vi audit

Scope giúp bạn biết file nào là lõi, file nào chỉ là mock, interface hoặc utility. Nếu không có scope, việc review sẽ dàn trải và kém hiệu quả.

Bước 3: Vẽ luồng tài sản và luồng quyền

Tiền đi từ đâu đến đâu? Ai có thể gọi hàm nào? Có quyền pause, mint, upgrade, sweep hay emergency withdraw không? Đây là phần rất quan trọng trong audit smart contract.

Bước 4: Rà soát theo checklist rủi ro

Bắt đầu từ access control, input validation, reentrancy, price/oracle assumptions, accounting, rounding, DoS, upgradeability, timelock, signature replay.

Bước 5: Viết giả thuyết và kiểm thử

Tự hỏi: “Nếu user gọi sai thứ tự hàm thì sao?”, “Nếu token fee-on-transfer thì sao?”, “Nếu oracle stale thì sao?”. Sau đó dùng test để xác nhận.

Bước 6: Ghi finding và khuyến nghị

Không ghi chung chung kiểu “có vẻ nguy hiểm”. Hãy mô tả root cause, impact, điều kiện khai thác và cách khắc phục.

Theo OpenZeppelin, việc chuẩn bị tốt cho audit đòi hỏi dự án phải có cấu trúc, tài liệu, test và quy trình rõ ràng; còn các nhóm audit chuyên nghiệp thường kết hợp review thủ công với fuzzing và invariant testing để tăng độ phủ.

Người mới cần kiểm tra những nhóm lỗi nào trước tiên khi audit?

Có 6 nhóm lỗi người mới nên kiểm tra trước tiên: access control, validation, external call, accounting, dependency risk và admin/upgrade risk.

Để minh họa, đây là nhóm lỗi “gốc” vì chúng xuất hiện lặp lại trong rất nhiều loại protocol khác nhau:

- Access control: ai được gọi hàm nhạy cảm, có modifier đúng không, có nhầm quyền owner/admin/operator không.

- Input validation: tham số đầu vào có kiểm tra giới hạn, zero value, duplicate, stale data hay không.

- External call: gọi token, oracle, bridge, callback hoặc hook có thể làm thay đổi flow kiểm soát.

- Accounting: số dư nội bộ có khớp với tài sản thật, có lỗi rounding, overflow logic, precision mismatch không.

- Dependency risk: protocol phụ thuộc giá oracle, library, chain assumptions, token behavior nào.

- Admin/upgrade risk: admin có quyền quá lớn không, upgrade có timelock không, implementation có bị thay đổi tùy tiện không.

Người mới rất dễ bị cuốn vào các lỗi “ngầu” như flash loan hay bridge exploit, nhưng nền tảng vững lại nằm ở việc nhìn ra những lỗi tưởng đơn giản nhưng ảnh hưởng trực tiếp tới tài sản. Đây là điểm mà bảo mật smart contract cơ bản luôn phải được luyện kỹ trước khi chuyển sang các case phức tạp hơn.

Người mới có cần dùng công cụ tự động khi thực hành audit không?

Có, người mới cần dùng công cụ tự động nhưng không được phụ thuộc hoàn toàn, vì tool giúp mở rộng độ phủ còn finding giá trị cao vẫn cần phân tích logic thủ công.

Bên cạnh đó, hiểu đúng vai trò của tool sẽ giúp bạn học nhanh hơn. Tool phù hợp cho người mới thường chia làm ba nhóm:

- Static analysis: phát hiện pattern rủi ro phổ biến

- Testing framework: xác nhận giả thuyết bằng test

- Fuzzing/invariant testing: thử nhiều đầu vào và trạng thái để tìm điều kiện phá vỡ bất biến

Tuy nhiên, tool không hiểu đầy đủ business logic, không tự đánh giá được giả định kinh tế, và thường không đủ mạnh để kết luận một flow “an toàn” hay “không an toàn” trong bối cảnh hệ thống thật. Vì vậy, tool nên được coi là trợ lý, không phải người quyết định cuối cùng.

Làm thế nào để áp dụng tư duy bug bounty vào từng vòng audit smart contract?

Áp dụng tư duy bug bounty vào audit smart contract hiệu quả nhất bằng 4 việc: đặt giả thuyết tấn công, ưu tiên vùng có giá trị tài sản, xem xét hành vi bất thường và luôn gắn lỗi với impact khai thác.

Để hiểu rõ hơn, bug bounty không phải một “thể loại công việc khác hẳn” mà là một lớp tư duy bổ sung. Auditor giỏi không chỉ phát hiện code smell; họ còn hình dung được đường đi từ nguyên nhân kỹ thuật tới thiệt hại kinh tế hoặc kiểm soát hệ thống.

Tư duy bug bounty giúp phát hiện lỗ hổng khác gì so với đọc code thông thường?

Tư duy bug bounty thắng ở khả năng nhìn ra exploit path, trong khi đọc code thông thường tốt ở việc hiểu chức năng; một bên hỏi “code làm gì”, bên kia hỏi “code có thể bị bẻ như thế nào”.

Cụ thể hơn, khi đọc code theo kiểu chức năng, bạn thường dừng ở mức:

- hàm này nhận tham số gì

- state nào bị thay đổi

- event nào được emit

- flow nào là flow chuẩn

Nhưng khi áp dụng mindset bug bounty, bạn đổi câu hỏi thành:

- điều kiện nào cho phép user vượt qua ràng buộc

- biến trạng thái nào có thể bị lệch

- callback nào có thể phá thứ tự xử lý

- actor nào có thể lợi dụng quyền hợp lệ để tạo tác động ngoài ý định thiết kế

- có cách nào biến lỗi logic thành lợi nhuận kinh tế không

Chính cách đổi hệ quy chiếu này giúp bạn tiến gần hơn tới khả năng audit thực chiến. Nhiều người học viết smart contract khá nhanh nhưng tiến bộ audit lại chậm chính vì chưa học cách chuyển từ “developer thinking” sang “attacker-aware thinking”.

Có nên tự viết giả thuyết tấn công khi audit không?

Có, người mới nên tự viết giả thuyết tấn công khi audit vì đây là cách nhanh nhất để biến việc đọc code thụ động thành một quy trình kiểm tra chủ động và có mục tiêu.

Để bắt đầu, bạn không cần nghĩ ngay tới các exploit phức tạp. Hãy viết các giả thuyết đơn giản nhưng sắc:

- Nếu admin cấu hình sai tham số thì điều gì xảy ra?

- Nếu token đầu vào có behavior khác chuẩn ERC-20 thì sao?

- Nếu user gửi giao dịch lặp lại hoặc sai thứ tự thì sao?

- Nếu external dependency trả về dữ liệu cũ hoặc bất thường thì sao?

- Nếu một hàm giả định trạng thái trước đó đã đúng nhưng thực tế chưa đúng thì sao?

Cách viết giả thuyết như vậy giúp bạn nhìn hệ thống theo hướng bất biến. Ví dụ, “tổng tài sản nội bộ phải luôn khớp với tài sản thực”, “chỉ actor A mới được thay đổi biến B”, “rút tiền không được vượt phần sở hữu hợp lệ”. Một khi bạn đã viết được giả thuyết, bạn có thể chuyển nó thành test hoặc invariant.

Khi phát hiện lỗi, người mới nên ghi nhận và báo cáo như thế nào?

Người mới nên ghi nhận lỗi theo 6 thành phần: tiêu đề finding, mức độ nghiêm trọng, vùng ảnh hưởng, nguyên nhân gốc, tác động và khuyến nghị; cách báo cáo này giúp finding rõ, thuyết phục và dễ được triage.

Cụ thể hơn, cấu trúc một finding cơ bản nên như sau:

- Title: ngắn, mô tả đúng vấn đề

- Severity: Critical, High, Medium, Low hoặc Informational tùy bối cảnh

- Affected component: file, hàm, flow, actor bị ảnh hưởng

- Root cause: lỗi xuất phát từ đâu

- Impact: hậu quả kỹ thuật và hậu quả kinh tế

- Recommendation: sửa ở đâu, theo nguyên tắc nào

Nếu có thể, hãy thêm proof of concept hoặc ít nhất là scenario cụ thể. Đây là điểm giúp finding vượt từ mức “nhận xét” lên mức “kết luận có thể hành động”.

Những nguồn thực hành nào phù hợp để luyện audit theo hướng bug bounty?

Có 4 nguồn thực hành phù hợp nhất để luyện audit theo hướng bug bounty: audit reports công khai, contest audit, codebase mẫu và challenge/CTF bảo mật; mỗi nguồn rèn một kỹ năng khác nhau.

Hơn nữa, cách phối hợp các nguồn này sẽ quyết định bạn tiến bộ nhanh hay chậm. Người mới không thiếu tài nguyên; thứ thường thiếu là cách dùng tài nguyên theo đúng trình tự.

Người mới nên luyện bằng contest audit, report audit hay code base thật?

Code base nhỏ phù hợp để tạo nền, audit report tốt cho việc học cấu trúc finding, còn contest audit tối ưu hơn cho việc rèn phản xạ thực chiến; vì vậy người mới nên đi theo thứ tự từ code nhỏ tới report rồi mới sang contest.

Để so sánh rõ hơn:

- Code base nhỏ: tốt cho giai đoạn đầu, vì bạn đọc hết được flow.

- Audit report công khai: tốt cho giai đoạn giữa, vì bạn học được cách chuyên gia mô tả lỗi.

- Contest audit: tốt cho giai đoạn nâng cao hơn, vì bạn bị đặt vào áp lực scope thật, deadline thật và competition thật.

Nếu vào contest quá sớm, bạn dễ bị ngợp. Nếu chỉ đọc report mãi, bạn dễ ảo giác hiểu bài nhưng không tự phát hiện được lỗi. Cách cân bằng hợp lý là đọc report rồi quay lại code gốc để tự tìm trước, sau đó mới đối chiếu finding chính thức. Đây là một bài tập cực tốt để sửa sai lầm khi học smart contract theo kiểu chỉ đọc lý thuyết mà không tự review.

Những tài nguyên nào giúp rút ngắn thời gian làm quen với audit smart contract?

Có 5 nhóm tài nguyên rút ngắn thời gian làm quen với audit smart contract: public audit reports, contest findings, code playground, checklist review và test suite mẫu.

Cụ thể, người mới nên ưu tiên:

- Public audit reports: học cách viết finding và phân loại severity

- Contest findings: học cách các wardens nghĩ về impact

- Code playground hoặc repo nhỏ: luyện đọc flow end-to-end

- Checklist review cá nhân: tạo thói quen rà soát có hệ thống

- Test suite mẫu: hiểu behavior expected và edge case

Nếu biết dùng đúng, những tài nguyên này còn giúp bạn học Solidity thực tế hơn nhiều so với việc chỉ viết ví dụ đơn lẻ. Chúng cũng hỗ trợ trực tiếp cho roadmap 30-60-90 ngày học Solidity, vì bạn có thể chia rõ giai đoạn: tháng đầu học cú pháp và test, tháng hai học review logic, tháng ba bắt đầu replay finding và tham gia contest quy mô phù hợp.

Có nên bắt đầu từ smart contract nhỏ trước khi đọc protocol lớn không?

Có, người mới nên bắt đầu từ smart contract nhỏ trước khi đọc protocol lớn vì contract nhỏ giúp bạn nhìn trọn flow, dễ phát hiện giả định sai và xây được phản xạ review trước khi bước vào hệ thống nhiều lớp.

Tuy nhiên, “nhỏ” không có nghĩa là “quá đơn giản để vô ích”. Một ERC-20, vault gửi-rút, staking cơ bản hay escrow nhỏ vẫn đủ để bạn luyện:

- quyền owner/admin

- kiểm tra input

- cập nhật trạng thái trước/sau external call

- accounting nội bộ

- xử lý edge case

Khi đã quen, bạn mới tăng độ khó lên các protocol như lending, AMM, derivatives hoặc bridge. Đây là con đường an toàn hơn nhiều so với việc nhảy ngay vào codebase hàng chục file mà chưa có khung tư duy review.

Người mới Web3 thường gặp những sai lầm nào khi học bug bounty và audit smart contract?

Có, người mới Web3 thường lặp lại một số sai lầm giống nhau khi học bug bounty và audit smart contract, trong đó ba lỗi lớn nhất là lệ thuộc tool, đọc report thụ động và chọn scope quá khó quá sớm.

Đặc biệt, phần này là ranh giới ngữ cảnh mở rộng từ nội dung chính sang truy vấn phụ mang tính vi mô hơn. Nếu phần trên trả lời “nên học thế nào”, phần này trả lời “học sai ở đâu và hậu quả là gì”, để người đọc tự điều chỉnh lộ trình trước khi mất nhiều tháng đi sai hướng.

Có nên chỉ phụ thuộc vào tool scan mà bỏ qua phân tích logic thủ công không?

Không, người mới không nên chỉ phụ thuộc vào tool scan vì tool không hiểu đầy đủ logic kinh doanh, không tự đánh giá được trust assumptions và thường bỏ sót những lỗi gắn với sequencing hoặc design flaw.

Cụ thể hơn, tool rất tốt khi bạn muốn quét nhanh pattern quen thuộc, nhưng giá trị thật trong audit nằm ở các câu hỏi như:

- thiết kế này có vi phạm bất biến nào không

- actor này có quyền vượt dự kiến không

- tài sản có thể bị rút theo cách hợp lệ nhưng trái ý định không

- dependency bên ngoài có làm gãy mô hình tin cậy không

Đó là lý do người mới cần xem tool như một lớp hỗ trợ, không phải bộ não thay thế.

Vì sao đọc report audit mà không tự review lại code thường khiến tiến bộ chậm?

Đọc report audit mà không tự review lại code khiến tiến bộ chậm vì bạn đang học kết quả cuối cùng thay vì học quá trình suy luận tạo ra kết quả đó.

Để minh họa, khi thấy một finding trong report, bạn rất dễ gật đầu và nghĩ “mình hiểu rồi”. Nhưng hiểu thật chỉ xuất hiện khi bạn mở code gốc, tự lần flow, tự thấy điểm lệch, tự viết giả thuyết rồi mới so với finding chính thức. Khoảng cách giữa “nhìn ra sau khi được chỉ” và “tự phát hiện trước khi được chỉ” là khoảng cách giữa người đọc tài liệu và người làm audit.

Vì vậy, mỗi khi đọc report, hãy tập theo quy trình:

- đọc scope

- tự review code

- ghi chú finding nghi ngờ

- mới mở report đối chiếu

- rút ra quy luật cho checklist cá nhân

Người mới có nên nhảy ngay vào protocol phức tạp để săn bug lớn không?

Không, người mới không nên nhảy ngay vào protocol phức tạp để săn bug lớn vì điều đó thường dẫn đến quá tải nhận thức, review hời hợt và hình thành thói quen học bề mặt thay vì học có cấu trúc.

Ngược lại, đi từ nhỏ tới lớn cho phép bạn xây kỹ năng theo lớp:

- lớp 1: hiểu Solidity và flow cơ bản

- lớp 2: hiểu testing và assumptions

- lớp 3: hiểu pattern bảo mật

- lớp 4: hiểu exploit path

- lớp 5: hiểu rủi ro hệ thống phức hợp

Đây cũng là nơi nhiều người mắc sai lầm khi học smart contract: họ muốn “đốt cháy giai đoạn” vì thấy các case exploit lớn trên thị trường, nhưng lại chưa rèn đủ phản xạ phát hiện bug gốc.

Tại sao nhầm lẫn giữa bug bounty thực chiến và audit learning lại dễ làm lệch lộ trình?

Nhầm lẫn giữa bug bounty thực chiến và audit learning dễ làm lệch lộ trình vì hai môi trường này có mục tiêu khác nhau: một bên là săn lỗi trong bối cảnh áp lực thật, bên kia là xây năng lực có hệ thống.

Tóm lại, nếu xem bug bounty như nơi “kiếm tiền nhanh” trước khi đủ nền tảng, bạn dễ thất vọng và bỏ cuộc. Nếu xem audit learning chỉ là học lý thuyết mà không cần va chạm thực tế, bạn lại tiến chậm và khó chuyển sang review thực chiến. Cách đúng là dùng audit để xây nền và dùng bug bounty để rèn sắc bén. Hai hướng này không đối lập; chúng là hai nửa cần được ghép lại nếu bạn muốn đi đường dài trong Web3 security.

Theo OpenZeppelin, vòng đời phát triển an toàn không dừng ở audit mà còn bao gồm test, triển khai và giám sát sau triển khai; còn Hacken nhấn mạnh bug bounty là lớp bảo vệ bổ sung khi audit đã hoàn tất nhưng rủi ro thực tế vẫn còn. Chính vì vậy, lộ trình học hiệu quả nhất không phải “chọn một bỏ một” mà là biết thời điểm đặt trọng số cho từng phương thức.

Như vậy, nếu bạn là người mới Web3, cách tiếp cận bền vững nhất là bắt đầu từ nền tảng Solidity, kiểm thử, bảo mật smart contract cơ bản, sau đó từng bước đưa checklist audit, replay finding, contest review và mindset bug bounty vào cùng một hành trình học. Khi làm đúng thứ tự, bạn không chỉ biết đọc code mà còn biết đặt câu hỏi đúng với code. Và trong audit, đó mới là kỹ năng tạo ra khác biệt.