- Home

- học viết smart contract

- Hướng Dẫn Đọc OpenZeppelin Và Chọn Library An Toàn Cho Người Viết Smart Contract

Hướng Dẫn Đọc OpenZeppelin Và Chọn Library An Toàn Cho Người Viết Smart Contract

Khi bạn muốn dùng OpenZeppelin an toàn, câu trả lời ngắn gọn là: hãy đọc docs theo đúng thứ tự, hiểu đúng phạm vi của từng module, rồi mới import vào contract của mình. OpenZeppelin Contracts được xây dựng như một thư viện smart contract chuẩn hóa, tái sử dụng và thiên về bảo mật, nhưng giá trị thật của nó chỉ xuất hiện khi người viết hiểu rõ library đang bảo vệ điều gì, không bảo vệ điều gì, và nên ghép nó vào logic nghiệp vụ ở đâu.

Tiếp theo, để tránh học lệch hoặc copy code máy móc, bạn nên hình dung OpenZeppelin như một “bản đồ thành phần” thay vì một kho snippet. Trong bản đồ đó có các nhóm chính như token standards, access control, governance, utilities và security modules. Mỗi nhóm giải quyết một lớp vấn đề khác nhau; vì vậy, đọc docs không phải là đọc hết từ đầu đến cuối, mà là đọc theo luồng nhu cầu của contract bạn đang xây.

Bên cạnh đó, người mới học viết smart contract thường mắc cùng một lỗi: thấy Ownable, AccessControl, ReentrancyGuard hay Pausable là đưa vào ngay, nhưng chưa xác định mô hình quyền, đường đi của tài sản, bề mặt tấn công và tình huống khẩn cấp. Kết quả là contract có vẻ “xài OpenZeppelin” nhưng vẫn rủi ro vì logic nghiệp vụ, cấu hình quyền hoặc cách tích hợp mới là nơi gây lỗi. OpenZeppelin cũng nhấn mạnh access control là thành phần cực kỳ quan trọng vì nó quyết định ai được mint, vote, freeze transfer hay thao tác với hệ thống.

Đặc biệt, khi bạn muốn biến việc học thành năng lực triển khai thực chiến, bạn nên kết hợp đọc docs với project thực hành để build portfolio, đồng thời test smart contract và unit test ngay từ bản nháp đầu tiên. Sau đây là cách tiếp cận có hệ thống để đọc OpenZeppelin, chọn đúng library, và dùng thư viện này như một nền tảng an toàn thay vì một chiếc “áo giáp tưởng tượng”.

OpenZeppelin là gì và vì sao người viết smart contract nên đọc docs trước khi dùng?

OpenZeppelin là bộ thư viện smart contract mã nguồn mở cho Solidity và các hệ EVM, nổi bật ở tính chuẩn hóa, tái sử dụng và định hướng security-first.

Để hiểu rõ hơn, điểm quan trọng không nằm ở việc OpenZeppelin “nổi tiếng” hay “được dùng nhiều”, mà nằm ở chỗ thư viện này giúp bạn rút ngắn phần code nền tảng đã được cộng đồng và đội ngũ chuyên sâu rà soát qua thời gian. Docs chính thức mô tả OpenZeppelin Contracts như thư viện battle-tested cho Ethereum và các EVM chain, bao gồm các triển khai phổ biến của ERC standards, access control, governance và utilities. Chính vì vậy, người viết contract nên đọc docs trước khi dùng để nắm ba lớp thông tin cốt lõi: module dùng làm gì, giả định bảo mật của module là gì, và cách module đó tương tác với logic riêng của dự án.

Nếu bỏ qua bước đọc docs, bạn sẽ dễ rơi vào kiểu phát triển “copy rồi chỉnh”, nhìn bên ngoài có vẻ nhanh nhưng bên trong lại thiếu mô hình tư duy. Ví dụ, bạn có thể biết Pausable dùng để dừng khẩn cấp, nhưng nếu chưa hiểu điều kiện kích hoạt, vai trò được phép pause/unpause và phạm vi hàm nào phải bị chặn, thì chính cơ chế “an toàn” đó có thể tạo thêm lỗ hổng quản trị. Tương tự, bạn có thể dùng Ownable chỉ vì nó đơn giản, nhưng contract của bạn thực ra cần nhiều vai trò tách biệt như admin, minter, pauser, upgrader. Khi đó, dùng sai abstraction sẽ khiến việc vận hành và kiểm toán trở nên khó hơn.

Có phải OpenZeppelin là lựa chọn gần như mặc định cho nhiều smart contract phổ biến không?

Có, OpenZeppelin gần như là lựa chọn mặc định cho nhiều smart contract phổ biến vì nó tiết kiệm thời gian, bám chuẩn ERC và giảm lỗi nền tảng, nhưng nó không thay thế kiểm thử, review logic hay audit.

Cụ thể hơn, “gần như mặc định” không có nghĩa là “mặc nhiên đúng cho mọi trường hợp”. OpenZeppelin phù hợp khi bạn xây token, NFT, governance, access control hoặc các contract cần những primitive bảo mật đã được cộng đồng dùng rộng rãi. Đây là lý do nhiều dev mới học Solidity thường bắt đầu bằng OpenZeppelin thay vì tự viết toàn bộ ERC20 hay ERC721 từ số 0. Tuy nhiên, nếu bạn hiểu sai điều này thành “dùng OpenZeppelin là đủ an toàn”, bạn sẽ bỏ qua các lớp rủi ro lớn hơn như luồng tài sản, cách cập nhật state, xử lý oracle, điều kiện edge case và phân quyền vận hành. Vì thế, thư viện nên được xem là nền móng an toàn hơn, chứ không phải giấy chứng nhận miễn nhiễm lỗi.

OpenZeppelin cung cấp những nhóm library nào cho smart contract?

Có 5 nhóm library chính mà người viết smart contract thường gặp trong OpenZeppelin: token standards, access control, security, governance và utilities, theo tiêu chí chức năng cốt lõi của contract.

Để minh họa rõ hơn, token standards bao gồm các triển khai như ERC20, ERC721, ERC1155 và những extension liên quan. Access control tập trung vào mô hình quyền như Ownable, AccessControl, AccessManager. Security chứa các primitive như ReentrancyGuard, Pausable, các pattern giảm bề mặt tấn công. Governance phục vụ DAO, proposal, timelock, voting. Utilities thì gom các thư viện bổ trợ như SafeCast, Nonces, ERC165Checker, math helpers và nhiều công cụ nhỏ nhưng quan trọng khi xây contract thực tế. Nhìn theo nhóm như vậy, bạn sẽ đọc docs nhanh hơn vì biết mình đang tìm loại giải pháp nào thay vì lần mò theo tên class.

Đọc docs OpenZeppelin theo thứ tự nào để dễ hiểu và ít dùng sai?

Cách hiệu quả nhất là đọc theo 5 bước: overview, token standard liên quan, access control, security module, rồi mới tới utilities hoặc upgradeable; cách này giúp bạn hiểu từ nền tảng đến ngữ cảnh dùng thực tế.

Trong luồng này, overview cho bạn bức tranh lớn về kiến trúc thư viện và nhóm tính năng. Sau đó, bạn đi vào token standard nếu contract của bạn là token hoặc NFT, vì đây là phần định hình interface và hành vi cốt lõi. Kế đến là access control để xác định ai có quyền làm gì trong hệ thống. Sau nữa mới là security modules như ReentrancyGuard và Pausable, vì chúng chỉ phát huy hiệu quả khi bám vào đúng luồng chức năng. Cuối cùng, bạn đọc utilities, governance hoặc bản upgradeable nếu product thực sự cần.

Cách đọc đó đặc biệt hữu ích cho người đang học viết smart contract theo lộ trình nghiêm túc. Thay vì ôm quá nhiều khái niệm cùng lúc, bạn có thể làm từng project thực hành để build portfolio, ví dụ: token ERC20 có mint role, NFT có pause khẩn cấp, staking vault có chống reentrancy. Mỗi project sẽ buộc bạn đọc đúng phần docs liên quan, và kỹ năng sẽ tích lũy nhanh hơn nhiều so với việc đọc tài liệu kiểu “thuộc lòng tên module”.

Người viết smart contract nên chọn library OpenZeppelin nào cho từng nhu cầu an toàn?

Người viết smart contract nên chọn library theo đúng lớp vấn đề: quyền thì dùng access control, dừng khẩn cấp thì dùng pausable, chống reentrancy thì dùng reentrancy guard, còn tiêu chuẩn token thì dùng contract chuẩn ERC tương ứng.

Hãy cùng khám phá logic chọn library theo nhu cầu, vì đây là nơi nhiều người tưởng mình đã “an toàn” nhưng thực ra mới chỉ gắn đúng tên class chứ chưa gắn đúng vị trí bảo vệ. Một module chỉ hữu ích khi nó khớp với bề mặt rủi ro mà contract đang có.

Nếu cần quản lý quyền admin và quyền vận hành, nên dùng Ownable hay AccessControl?

Ownable thắng về sự đơn giản, AccessControl tốt hơn cho nhiều vai trò, còn AccessManager tối ưu hơn khi hệ thống bắt đầu phức tạp và cần quản trị tinh vi hơn.

Cụ thể, Ownable phù hợp khi contract có mô hình quyền rất rõ: một chủ sở hữu hoặc một multisig đóng vai trò chủ sở hữu. Nó dễ đọc, dễ audit và giảm ma sát cho dự án nhỏ. Trong khi đó, AccessControl phù hợp khi hệ thống cần phân tách vai trò như MINTER_ROLE, PAUSER_ROLE, UPGRADER_ROLE, TREASURER_ROLE. Mỗi role có thể được cấp và thu hồi riêng, giúp chia nhỏ quyền thay vì tập trung mọi thứ vào một địa chỉ. Khi product đi xa hơn, bạn có thể cần tới cơ chế quản trị nâng cao hơn cho các hành động đặc biệt.

Về góc độ security, quyết định giữa Ownable và AccessControl không chỉ là chuyện “thích cái nào”, mà là chuyện mô hình quyền có phản ánh đúng kiến trúc vận hành không. Nếu hệ thống nhiều actor mà bạn vẫn ép dùng Ownable, quyền sẽ bị dồn vào một nút tập trung. Ngược lại, nếu dự án rất nhỏ mà bạn dùng AccessControl quá sớm, code có thể trở nên rối và tăng chi phí review.

Nếu muốn giảm rủi ro reentrancy và có nút dừng khẩn cấp, nên dùng module nào?

Có 2 module bảo mật phổ biến cho nhu cầu này: ReentrancyGuard để hạn chế reentrancy trong các hàm nhạy cảm và Pausable để kích hoạt cơ chế dừng khẩn cấp khi cần remediation.

Để hiểu rõ hơn, ReentrancyGuard phù hợp cho những hàm có tương tác giá trị hoặc external call, nhất là các flow rút tiền, claim phần thưởng, unstake, redeem hoặc callback phức tạp. Nó giúp ngăn một số kiểu reentrancy bằng modifier chuyên dụng. Trong khi đó, Pausable không trực tiếp sửa lỗi logic, nhưng cho phép team cô lập thiệt hại bằng cách dừng những chức năng cần thiết trong lúc xử lý sự cố. Hai module này thường đi cùng nhau trong DeFi, gamefi hoặc vault vì một bên giảm bề mặt tấn công, một bên tăng khả năng phản ứng vận hành.

Điểm cần nhớ là ReentrancyGuard không thay thế việc sắp xếp logic theo nguyên tắc checks-effects-interactions, và Pausable cũng không có giá trị nếu bạn không thiết kế rõ ai được phép pause, điều kiện nào thì pause và chức năng nào vẫn phải chạy khi paused. Nói cách khác, module chỉ là công cụ; mô hình vận hành mới là thứ quyết định mức an toàn thực tế.

Có nên dùng contract preset và implementation có sẵn cho ERC20, ERC721, ERC1155 không?

Có, bạn nên dùng implementation chuẩn có sẵn khi muốn bám chuẩn và giảm lỗi nền, nhưng chỉ nên dùng khi đã hiểu phần kế thừa, hook, quyền và extension đi kèm.

Tiếp theo, lợi ích lớn nhất của việc dùng implementation chuẩn là bạn không phải tự viết lại logic lõi của token standard. Điều đó cắt giảm đáng kể rủi ro sai sót ở những phần đã được cộng đồng dùng rộng rãi. Với ERC20, ERC721 hay ERC1155, việc bám vào các triển khai chuẩn còn giúp ví, marketplace, indexer và công cụ ngoài chain tương tác ổn định hơn. Nhưng mặt trái là nhiều người dùng “preset” như một hộp đen. Họ thêm một extension, override một hook, đổi cơ chế mint hoặc thêm phí chuyển mà không hiểu chuỗi tác động. Khi ấy, sự an toàn ban đầu của library có thể bị logic tùy biến phá vỡ.

Nếu bạn đang xây project thực hành để build portfolio, đây là nơi rất đáng luyện. Hãy làm một ERC20 có quyền mint theo role, một ERC721 có pause mint, hoặc một ERC1155 có batch mint rồi test smart contract và unit test kỹ các case revert. Chỉ khi bạn kiểm tra được các case đó, bạn mới thật sự “dùng OpenZeppelin” thay vì chỉ “import OpenZeppelin”.

Cách đọc một module OpenZeppelin để biết nó bảo vệ điều gì và không bảo vệ điều gì?

Cách đọc đúng là kiểm tra mục đích module, phạm vi bảo vệ, giả định sử dụng, modifier liên quan, warning note và cách nó tương tác với flow nghiệp vụ của contract.

Bên cạnh việc chọn module đúng tên, bạn còn phải đọc để biết module đó bảo vệ đến đâu. Đây là bước mà nhiều dev mới thường bỏ qua nhất, vì họ nghĩ tên class đã đủ mô tả chức năng. Thực tế, tên class chỉ cho bạn “ý tưởng bảo vệ”, còn docs mới cho bạn “biên giới bảo vệ”.

Khi đọc docs một library, cần kiểm tra những phần nào trước khi import vào code?

Có 6 phần nên kiểm tra trước khi import: mục đích, interface/hàm, modifier/quy tắc sử dụng, dependency, warning note và version đang dùng, theo tiêu chí hiểu đúng trước khi tích hợp.

Cụ thể hơn, trước hết bạn đọc module dùng để làm gì. Sau đó xem các hàm public, internal, event và modifier nào là trọng tâm. Tiếp đến là dependency hoặc context sử dụng: module có giả định contract đang ở trạng thái nào, có cần hook hay inheritance nào không. Phần warning note rất quan trọng vì nó thường nêu các giới hạn hoặc cách dùng dễ sai. Cuối cùng là version docs: nhiều dev đọc nhầm tài liệu cũ rồi áp dụng sang version khác của package, dẫn đến import sai hoặc hiểu sai hành vi.

Cách đọc này giúp bạn nâng chất lượng tư duy code review. Khi nhìn một module, bạn không chỉ hỏi “nó làm gì”, mà còn hỏi “nó bỏ sót điều gì” và “nó có tạo ràng buộc nào cho contract của mình không”. Đây chính là khác biệt giữa học thư viện theo kiểu công cụ và học thư viện theo kiểu kiến trúc.

“Battle-tested” có đồng nghĩa với an toàn tuyệt đối hay không?

Không, “battle-tested” chỉ cho thấy library đã được dùng rộng rãi và được rà soát kỹ hơn bình thường; nó không đồng nghĩa với việc mọi contract tích hợp library đó đều an toàn tuyệt đối.

Để minh họa, một library battle-tested có thể giảm đáng kể lỗi nền tảng trong các thành phần đã chuẩn hóa như token logic, role management hoặc utility phổ biến. Nhưng contract của bạn còn phụ thuộc vào nhiều lớp khác: cách bạn lưu state, thứ tự cập nhật state và external call, điều kiện nghiệp vụ, cơ chế quản trị, cấu hình nâng cấp, oracle, bridge, cross-chain assumption và cả cách frontend/backend gọi contract. Chỉ cần một lớp trong số đó thiết kế sai, toàn bộ hệ thống vẫn có thể gặp vấn đề dù phần library lành mạnh.

Cần kiểm tra gì sau khi tích hợp OpenZeppelin vào smart contract của mình?

Sau khi tích hợp, bạn nên kiểm tra tối thiểu 7 nhóm: quyền, đường đi tài sản, case revert, event, edge case, version consistency và test coverage; đây là lớp xác minh bắt buộc trước khi nghĩ tới deploy.

Ngoài ra, đừng dừng ở chỗ contract “compile được”. Bạn cần xác nhận role nào được cấp lúc khởi tạo, ai có quyền thu hồi hoặc cấp quyền mới, hàm nào bị chặn khi paused, external call nào tồn tại trong flow rút tiền, và state có được cập nhật trước khi gọi ra ngoài hay không. Bạn cũng nên test các tình huống sai: người không có quyền mint, gọi khi paused, rút vượt số dư, gọi nhiều lần, gọi với tham số biên, hoặc nâng cấp sai initializer nếu dùng upgradeable.

Đây là lý do test smart contract và unit test phải đi cùng việc đọc docs. Tài liệu giúp bạn biết tác giả thư viện mong chờ module được dùng ra sao; unit test giúp bạn xác nhận dự án của mình có thật sự dùng đúng như vậy không. Hai phần này kết nối chặt chẽ với nhau, và thiếu một trong hai thì quá trình học sẽ bị khuyết.

Làm thế nào để dùng OpenZeppelin an toàn hơn trong quy trình phát triển smart contract?

Muốn dùng OpenZeppelin an toàn hơn, bạn cần một quy trình 6 lớp: xác định rủi ro, chọn module phù hợp, đọc docs đúng, viết implementation tối giản, kiểm thử kỹ và review trước khi deploy.

Để bắt đầu, hãy xem OpenZeppelin như một nền tảng trong secure development lifecycle thay vì một gói cài thêm ở phút cuối. Khi library được chọn dựa trên rủi ro thật của hệ thống, chất lượng kiến trúc sẽ đi lên ngay từ đầu, và phần test, review hay audit sau đó cũng hiệu quả hơn.

Có nên kết hợp OpenZeppelin với unit test, fuzz test và audit không?

Có, bạn nên kết hợp OpenZeppelin với unit test, fuzz test và audit vì thư viện chuẩn chỉ giảm lỗi nền, còn kiểm thử và audit mới giúp phát hiện lỗi tích hợp, lỗi nghiệp vụ và các edge case nguy hiểm.

Cụ thể, unit test xác minh hành vi ở các luồng quan trọng; fuzz test hỗ trợ tìm lỗi ở vùng dữ liệu rộng hơn; còn audit là lớp review độc lập để soi những điểm mà đội phát triển có thể bỏ sót. Khi bạn dùng OpenZeppelin, lợi ích không chỉ là “đỡ viết code”, mà còn là có một nền chuẩn để tập trung tài nguyên kiểm thử vào phần logic riêng của sản phẩm. Đây là cách phân bổ công sức rất thực tế: chuẩn hóa cái phổ thông, dồn chiều sâu cho cái đặc thù.

Quy trình tối thiểu để dùng OpenZeppelin an toàn từ lúc đọc docs đến deploy là gì?

Có 7 bước tối thiểu: xác định nhu cầu, chọn module, đọc docs và source liên quan, viết bản đơn giản nhất, test kỹ, review quyền và flow tài sản, rồi mới testnet hoặc deploy; kết quả mong đợi là giảm lỗi tích hợp và dễ mở rộng về sau.

Dưới đây là quy trình nên áp dụng trong thực tế:

- Xác định contract làm gì: token, NFT, staking, vesting, governance hay vault.

- Liệt kê bề mặt rủi ro chính: phân quyền, mint, burn, pause, withdraw, callback, upgrade.

- Chọn module OpenZeppelin đúng lớp vấn đề.

- Đọc docs và source ở đúng version để hiểu assumption.

- Viết implementation tối giản nhất trước, tránh thêm logic phụ quá sớm.

- Test smart contract và unit test cho cả happy path lẫn revert path.

- Review nội bộ hoặc audit trước khi mở rộng quy mô.

Quy trình này đặc biệt hợp với người đang học viết smart contract. Bạn không cần bắt đầu bằng dự án lớn. Một project thực hành để build portfolio với 2–3 role, 1 cơ chế pause, 1 flow withdraw và bộ test đủ các case đã là nền rất tốt để bước sang sản phẩm phức tạp hơn.

Những sai lầm phổ biến nào khiến dev vẫn gặp rủi ro dù đã dùng OpenZeppelin?

Có ít nhất 5 sai lầm phổ biến: dùng sai mô hình quyền, hiểu sai phạm vi bảo vệ, tùy biến quá mức, đọc nhầm version docs và bỏ qua test các case thất bại.

Hơn nữa, nhiều dev còn nhầm giữa “chuẩn ERC” và “an toàn hệ thống”. Một token bám chuẩn ERC20 vẫn có thể gây rủi ro nếu cơ chế mint không kiểm soát chặt, nếu owner tập trung quá nhiều quyền, hoặc nếu logic phí và blacklist được thêm vào mà không được test đủ sâu. Một lỗi khác cũng rất hay gặp là thấy bản upgradeable rồi áp dụng ngay mà chưa hiểu initializer, storage layout và quy trình nâng cấp. Kết quả là contract phức tạp hơn nhưng đội ngũ lại chưa có năng lực vận hành tương ứng.

Những trường hợp nào dùng OpenZeppelin vẫn chưa đủ để bảo vệ smart contract?

Có nhiều trường hợp dùng OpenZeppelin vẫn chưa đủ, đặc biệt khi lỗi nằm ở business logic, cấu trúc quyền, mô hình nâng cấp hoặc sự phức tạp do kế thừa và tùy biến quá mức.

Sau đây là phần mở rộng ngữ nghĩa quan trọng, vì nó giúp bạn không rơi vào ảo giác “xài thư viện chuẩn là xong”. Sự thật là thư viện tốt chỉ giúp nền móng vững hơn; còn độ an toàn cuối cùng vẫn do cách bạn thiết kế toàn bộ hệ thống.

OpenZeppelin có bảo vệ được mọi lỗ hổng logic nghiệp vụ hay không?

Không, OpenZeppelin không thể bảo vệ mọi lỗi logic nghiệp vụ vì library chỉ xử lý các primitive và pattern phổ biến, còn business rules là phần riêng của từng dự án.

Ví dụ, thư viện có thể cung cấp AccessControl để quản lý role, nhưng nó không quyết định thay bạn rằng minter có nên mint vô hạn hay không, treasury có nên rút ngay hay phải qua timelock, hoặc phần thưởng staking có tính đúng công thức không. Nếu logic nghiệp vụ sai, contract vẫn có thể gây thiệt hại ngay cả khi toàn bộ module cơ bản đều đến từ thư viện chuẩn. Đây là lý do bạn luôn phải review requirements trước khi review code.

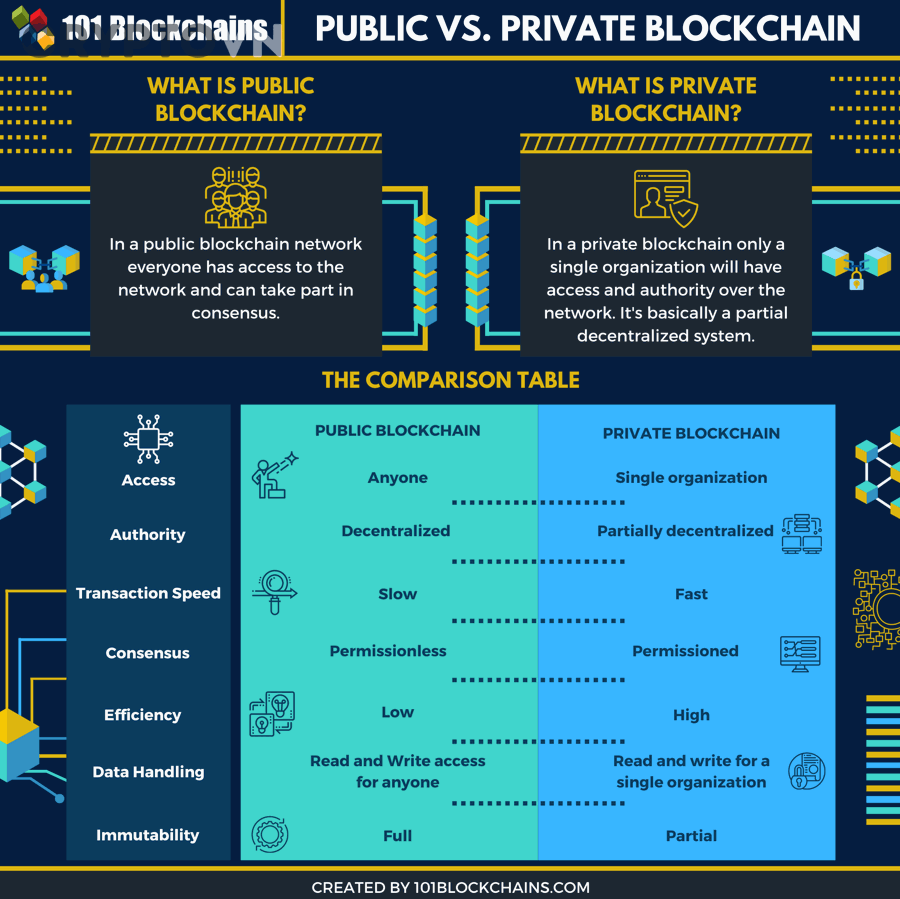

Bản OpenZeppelin thường và OpenZeppelin Upgradeable khác nhau ở điểm nào?

Bản thường đơn giản hơn cho contract bất biến, còn bản upgradeable phù hợp khi cần nâng cấp logic mà giữ nguyên state và address; đổi lại, bản upgradeable đòi hỏi kỷ luật kỹ thuật cao hơn.

Cụ thể hơn, contract thường dùng constructor và có bề mặt tư duy rõ ràng hơn cho người mới. Trong khi đó, bản upgradeable thay constructor bằng initializer, cần chú ý storage layout, thứ tự kế thừa và quy trình nâng cấp. Nếu team chưa có kinh nghiệm vận hành upgrade, việc chọn “upgradeable cho hiện đại” có thể làm tăng rủi ro thay vì giảm. Với người mới học, tốt hơn hết là làm chắc bản thường trước, rồi mới bước sang bản upgradeable khi đã quen với test, review và quản trị thay đổi.

Vì sao kế thừa quá nhiều contract có thể làm tăng rủi ro thay vì giảm rủi ro?

Kế thừa quá nhiều có thể làm tăng rủi ro vì nó tạo chuỗi phụ thuộc dài, override phức tạp và khiến việc suy luận hành vi cuối cùng của contract trở nên khó khăn hơn.

Để hiểu rõ hơn, một contract càng nhiều lớp kế thừa thì luồng gọi hàm, hook và modifier càng khó lần vết. Bạn có thể vô tình override sai thứ tự, quên gọi super, hoặc kết hợp nhiều extension khiến hành vi cuối cùng khác xa dự tính ban đầu. Điều đó không có nghĩa kế thừa là xấu; vấn đề nằm ở việc dùng vừa đủ và hiểu trọn cây kế thừa của mình. Trong thực chiến, contract càng đơn giản thì review càng nhanh, test càng sát và xác suất lỗi do hiểu nhầm càng thấp.

Có nên tự viết lại tính năng mà OpenZeppelin đã có sẵn không?

Thông thường là không, bạn không nên tự viết lại tính năng mà OpenZeppelin đã có sẵn trừ khi có lý do kỹ thuật thật rõ, vì tự viết lại thường tăng error surface, tăng chi phí review và kéo dài thời gian kiểm thử.

Tuy nhiên, không phải lúc nào “dùng sẵn” cũng là lựa chọn cuối cùng. Nếu sản phẩm có yêu cầu đặc biệt về gas, behavior chuyên biệt hoặc môi trường không tương thích, bạn có thể phải điều chỉnh hoặc tự triển khai một phần. Khi đó, nguyên tắc đúng là: chỉ tự viết khi bạn hiểu vì sao bản chuẩn chưa phù hợp, hiểu đầy đủ rủi ro mới phát sinh, và có năng lực test cũng như review phần code thay thế đó. Còn với đa số người mới học viết smart contract, lựa chọn đúng là bám library battle-tested trước, lấy đó làm chuẩn tham chiếu, rồi mới mở rộng dần.

Tóm lại, cách đọc OpenZeppelin an toàn không nằm ở việc đọc thật nhiều trang docs trong một ngày, mà ở việc đọc đúng module cho đúng vấn đề, hiểu rõ biên giới bảo vệ của nó, rồi kiểm chứng bằng test smart contract và unit test trong các project thực hành cụ thể. Khi bạn dùng thư viện như một bộ primitive được hiểu thấu đáo, OpenZeppelin sẽ giúp bạn giảm đáng kể error surface, học nhanh hơn, build portfolio chắc hơn và tiến gần hơn tới cách phát triển smart contract có kỷ luật.